漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0181507

漏洞标题:美利金融账户体系控制导致敏感信息泄露到内网漫游

相关厂商:美利金融

漏洞作者: 千机

提交时间:2016-03-06 13:12

修复时间:2016-04-22 00:20

公开时间:2016-04-22 00:20

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-06: 细节已通知厂商并且等待厂商处理中

2016-03-08: 厂商已经确认,细节仅向厂商公开

2016-03-18: 细节向核心白帽子及相关领域专家公开

2016-03-28: 细节向普通白帽子公开

2016-04-07: 细节向实习白帽子公开

2016-04-22: 细节向公众公开

简要描述:

第一个内网漫游的洞哎,

详细说明:

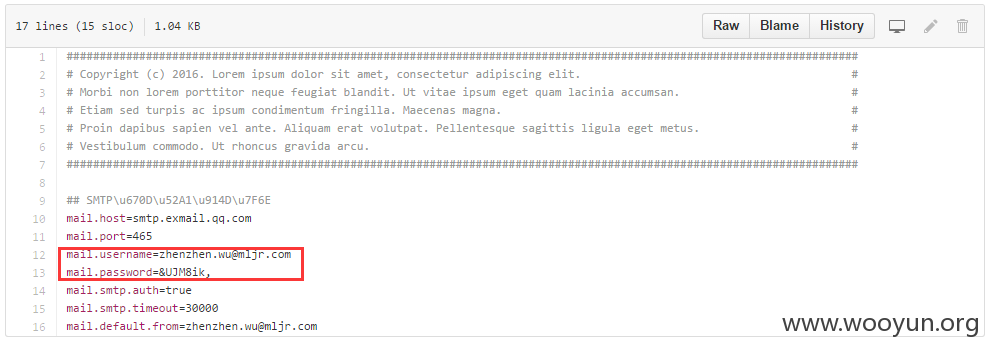

还是github的问题

一个妹子的企业邮箱泄露了

成功登陆上去

企业内部结构

随便翻了翻应该是个测试人员

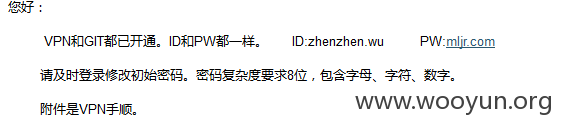

搜索vpn

虽然改了密码,但是vpn的密码却是跟企业邮箱的密码是一样的

成功登陆

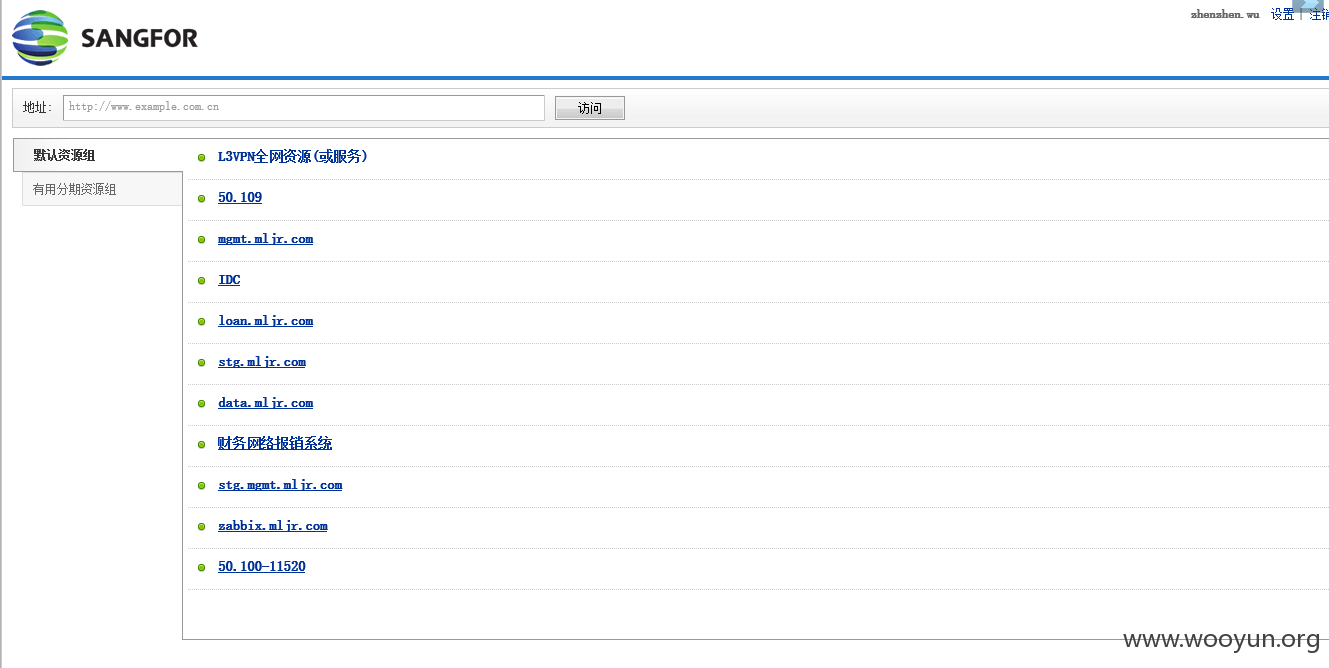

成功内网漫游,各种内部系统

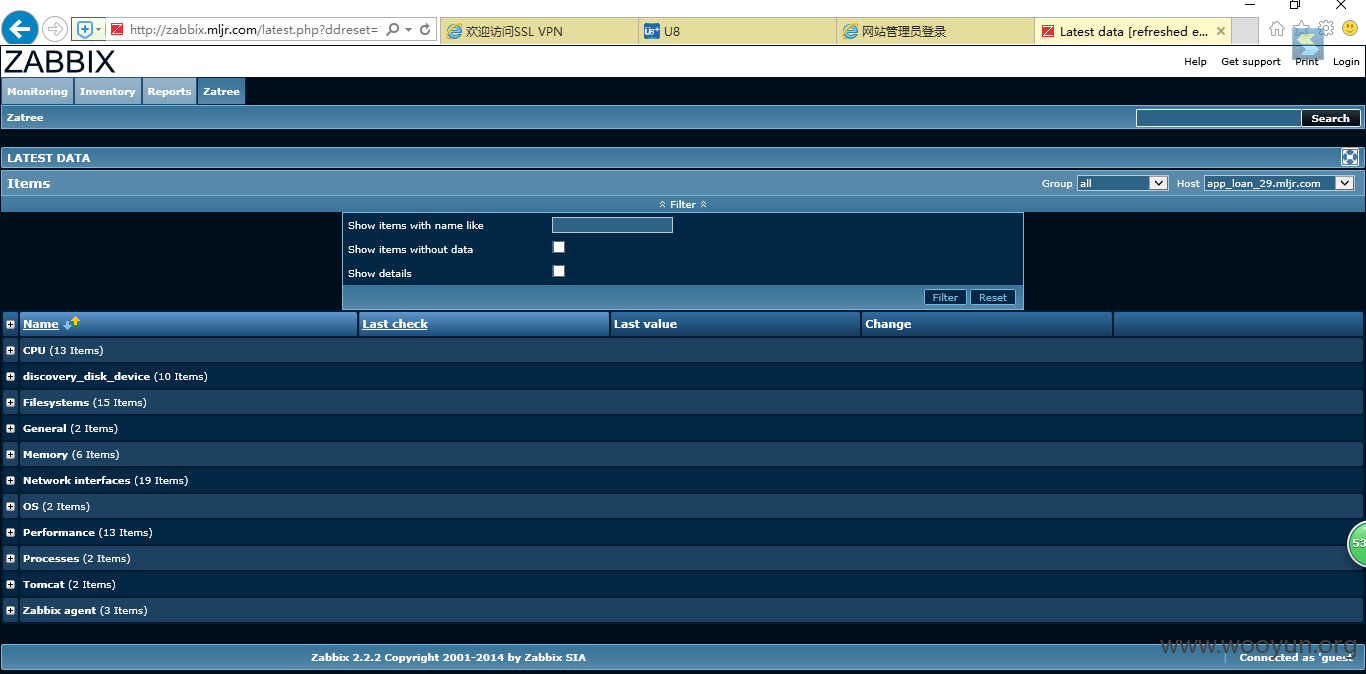

zabbix系统

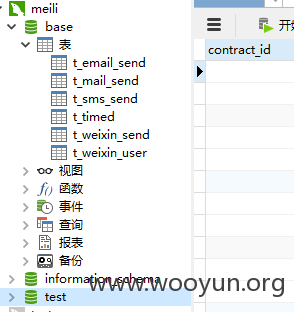

成功连接数据库

漏洞证明:

修复方案:

别在github上泄露敏感信息了

版权声明:转载请注明来源 千机@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2016-03-08 00:20

厂商回复:

感谢 千机@乌云 大侠的活儿!因为有你,美利金融变得而更安全。

该问题不涉及高权限账户,因此对线上业务无重大影响。

从周日开始,我们已经做了相关的处理,包括程序上的(该账户所有密码已经第一时间重置,未来考虑引入动态口令)、流程上的(规范管控),还有就是意识上的(这是最重要的部分)。

感谢和我们一起关注美利金融、并通过实际行动,让她变得更安全的同学们!

最新状态:

暂无