漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0173184

漏洞标题:中央结算某系统多个漏洞泄漏大量银行职员信息/重置任意用户密码

相关厂商:中央结算公司

漏洞作者: BSDR

提交时间:2016-01-28 11:19

修复时间:2016-03-11 09:42

公开时间:2016-03-11 09:42

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-28: 细节已通知厂商并且等待厂商处理中

2016-01-28: 厂商已经确认,细节仅向厂商公开

2016-02-07: 细节向核心白帽子及相关领域专家公开

2016-02-17: 细节向普通白帽子公开

2016-02-27: 细节向实习白帽子公开

2016-03-11: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

弱口令+多处越权访问+重置任意用户密码

详细说明:

URL:

弱口令:admin,123456

直接进入系统管理员账户。然而并没有什么用,几乎什么都干不了。。

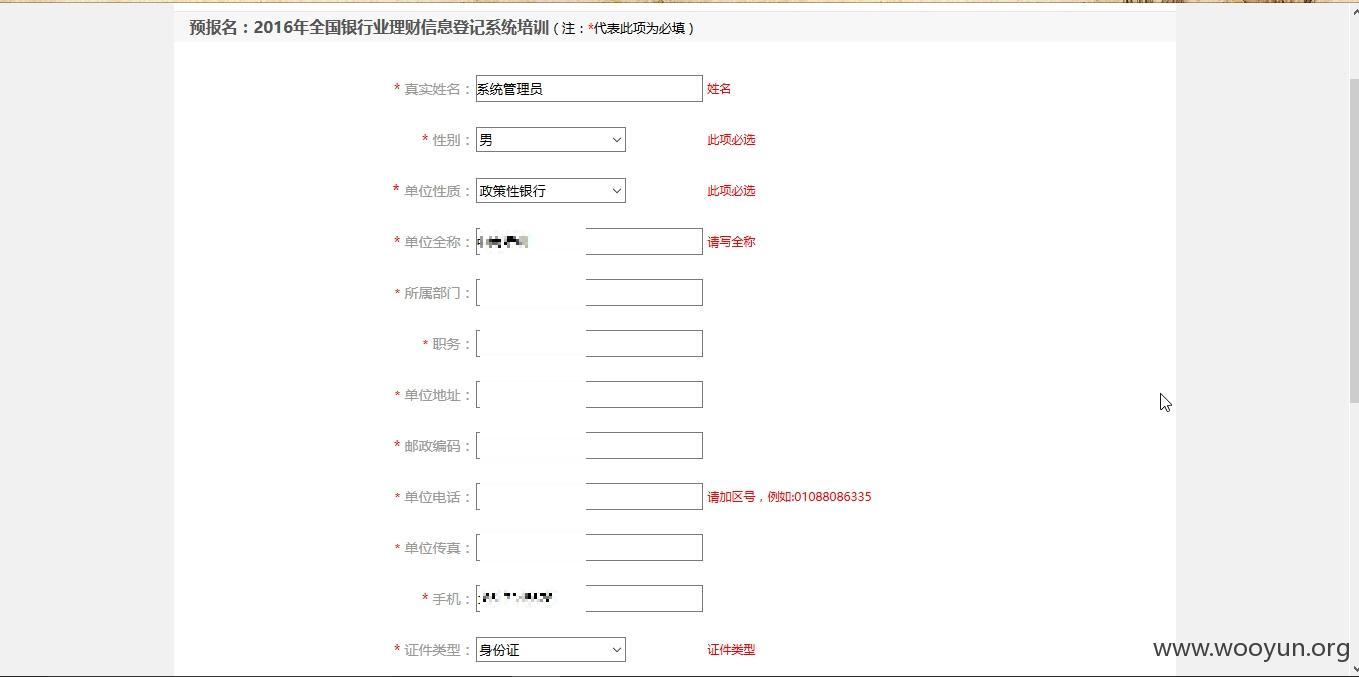

进入培训报名:

有一个报名表格,问题就出在这里。

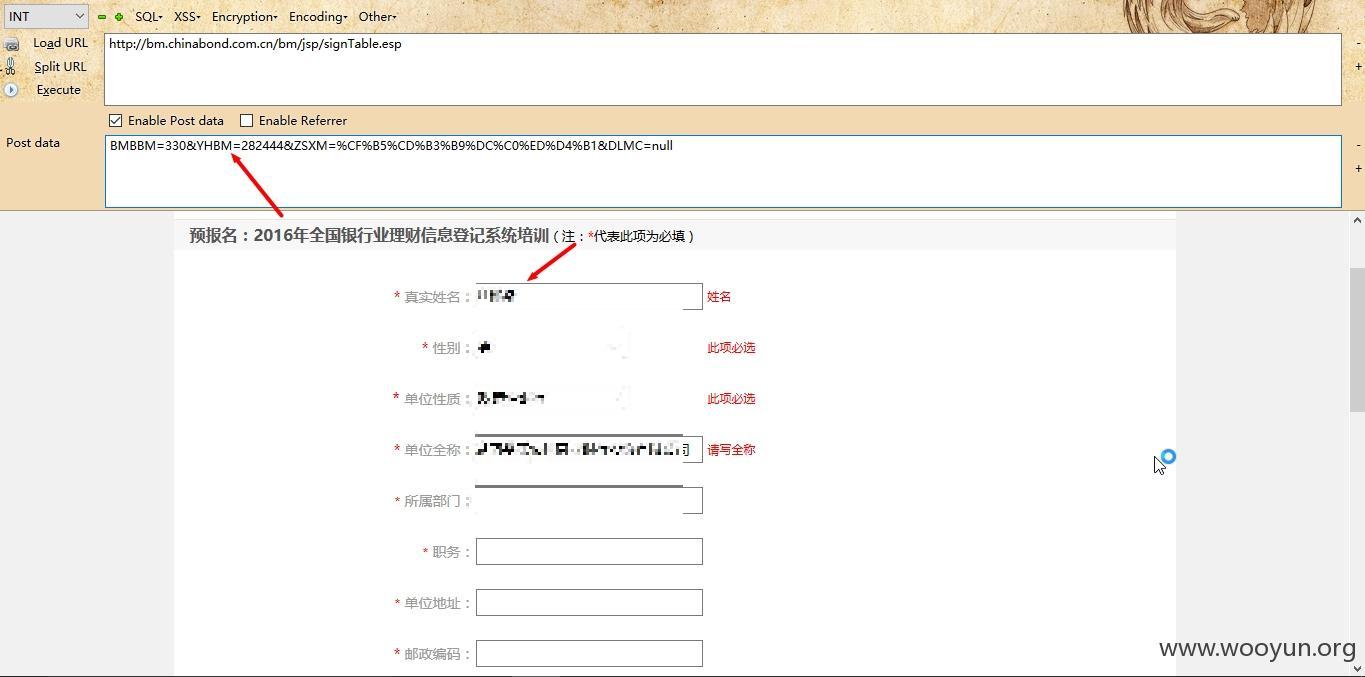

修改YHBM参数(目测是银行编码),即可获取任意用户信息,包括姓名,所在银行,手机号,身份证号等。

这是第一处越权访问,第二处在修改注册信息这里。

还是修改YHBM:

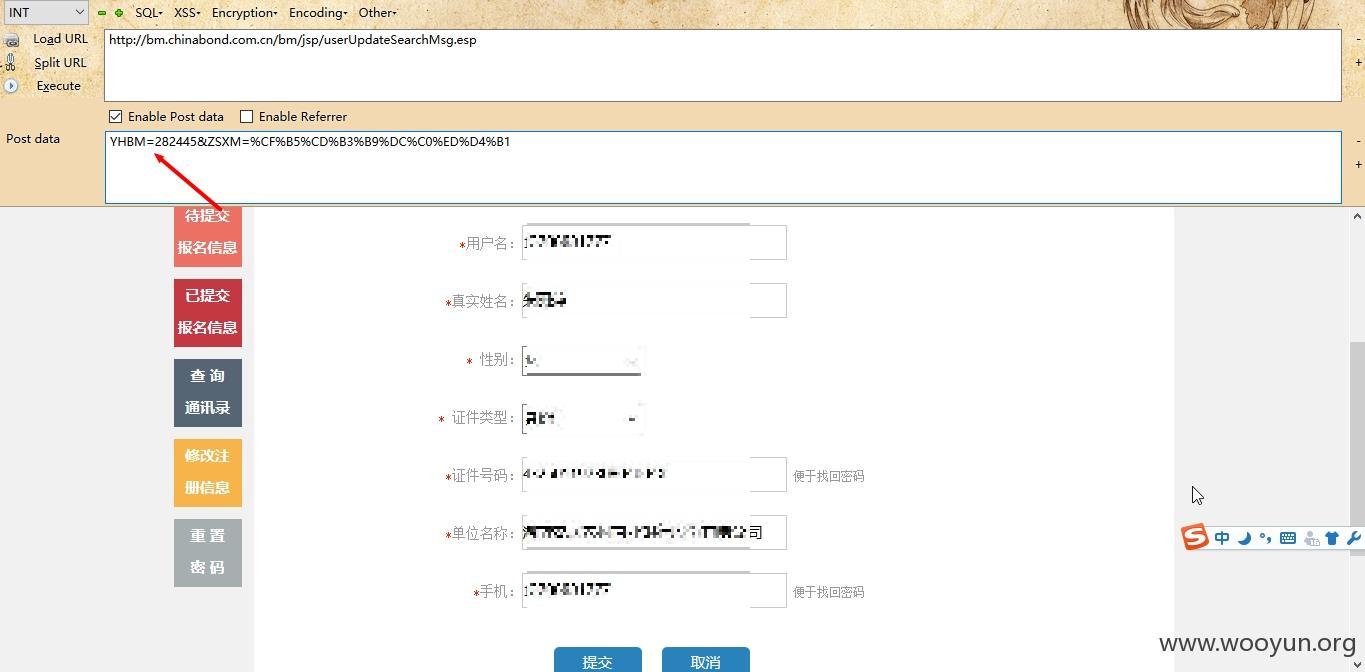

这样可以得到任意用户注册信息,跟上面那个报名表格差不多。

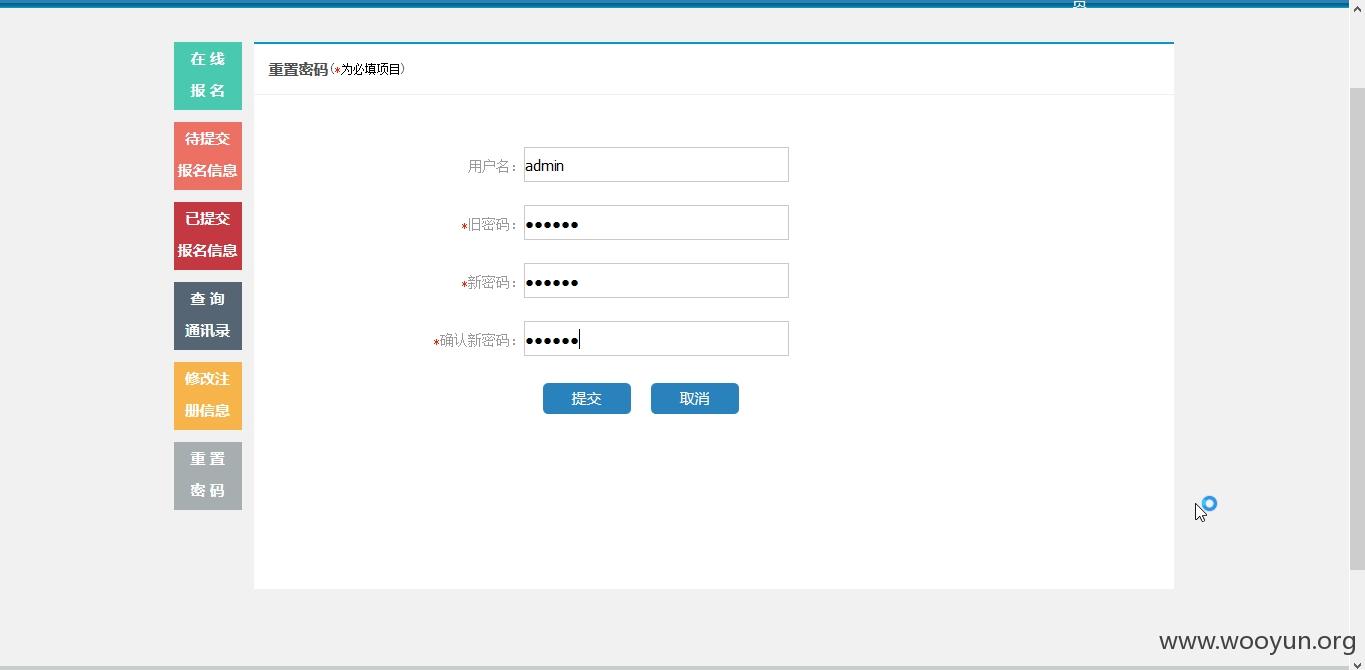

然后是重置密码,admin的密码是123456,我们把他重置为123456。重置密码之前会验证旧密码。

重置密码的请求是这样的

post data:

yzmm应该是验证密码,旧密码验证正确后就带上这个参数。

利用越权访问查看YHBM为282444的用户名为18107386698,修改post data中的YHBM为282444,DLMC为18107386698,重置请求。

用户名:18107386698,密码:123456,成功登陆。

求高rank。。。

漏洞证明:

修复方案:

改密码,控制权限

版权声明:转载请注明来源 BSDR@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-01-28 11:35

厂商回复:

之前已经在发现并处理弱口令和访问控制的问题,此问题一并转相关业务和开发部门确认并处置。感谢!

最新状态:

2016-02-23:漏洞已经修复。感谢乌云网和各位白帽子!

2016-03-11:漏洞已经修复。