漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0172807

漏洞标题:Oracle下载JRE1.7疑似被投毒(下载java附送QQ安全管家)

相关厂商:迅雷

漏洞作者: 路人甲

提交时间:2016-01-26 16:06

修复时间:2016-03-10 16:42

公开时间:2016-03-10 16:42

漏洞类型:内容安全

危害等级:中

自评Rank:8

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-26: 细节已通知厂商并且等待厂商处理中

2016-01-28: 厂商已经确认,细节仅向厂商公开

2016-02-07: 细节向核心白帽子及相关领域专家公开

2016-02-17: 细节向普通白帽子公开

2016-02-27: 细节向实习白帽子公开

2016-03-10: 细节向公众公开

简要描述:

Oracle下载JRE1.7的奇葩之旅,迅雷和企鹅难道是关系户???

详细说明:

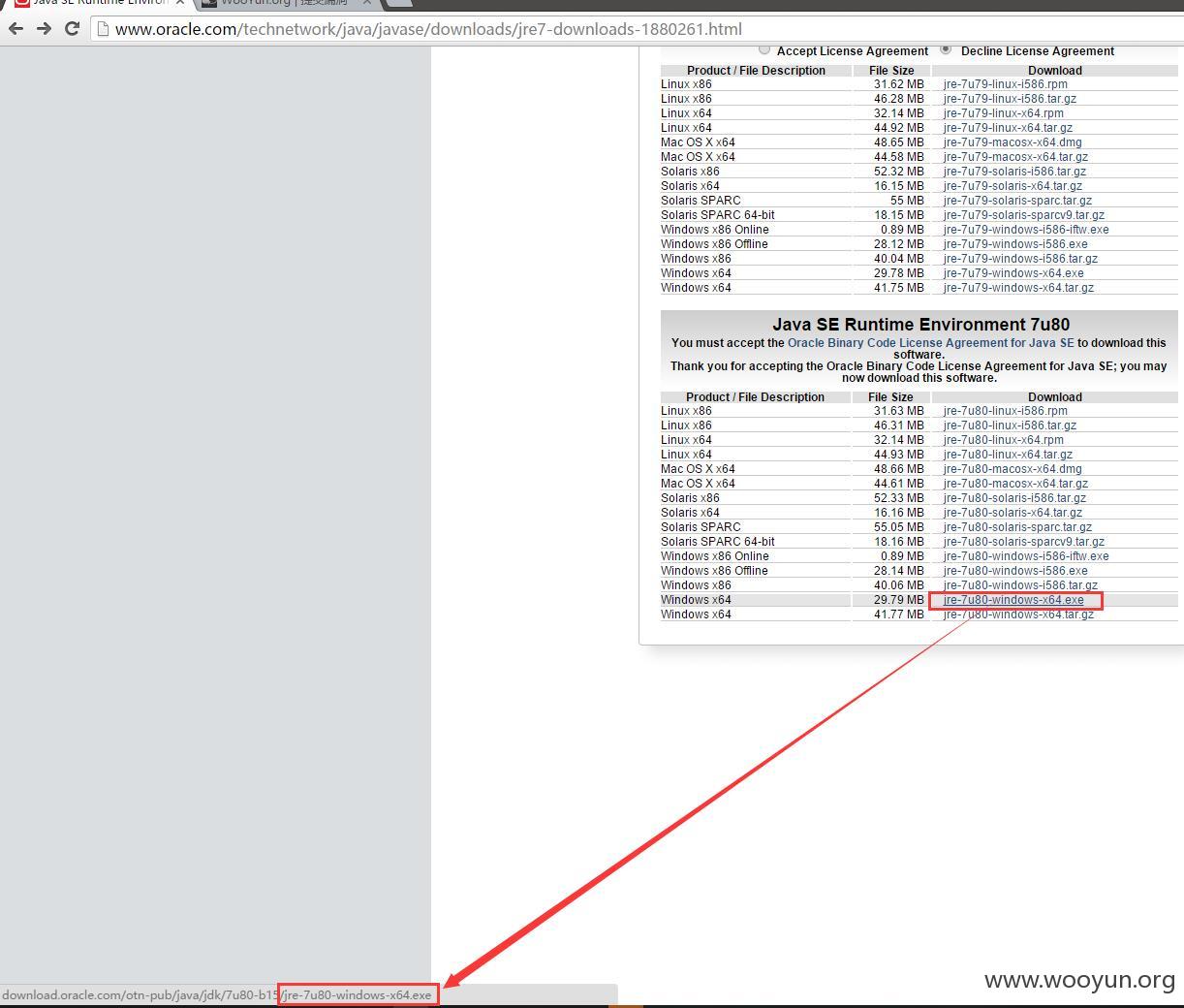

Oracle的官网啊 没错吧http://www.oracle.com/technetwork/java/javase/downloads/jre7-downloads-1880261.html

要下JRE1.7 x64版本

看到下载链接地址习惯性丢到迅雷,擦。不对呀。。。 没这么大吧。。

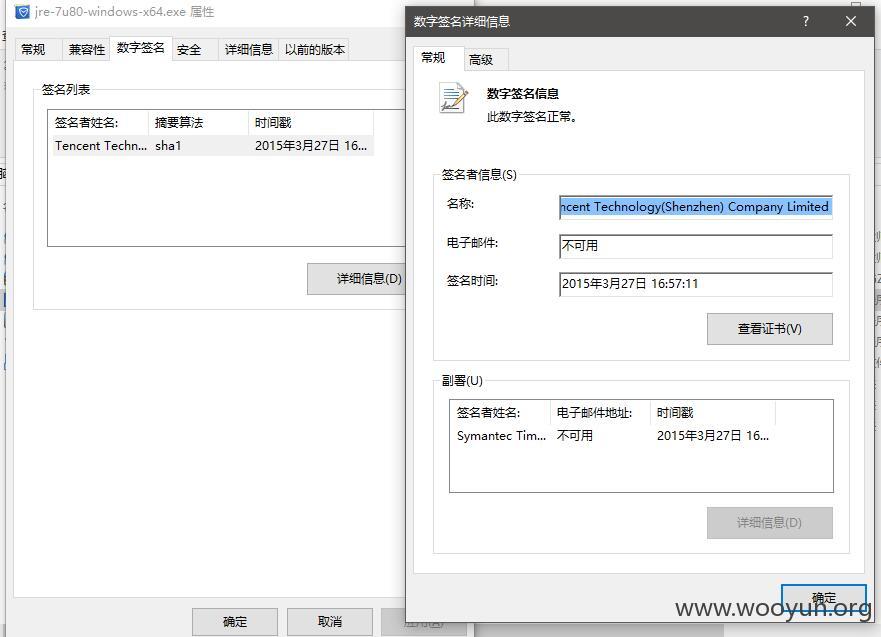

下载完打开,彻底他妈的傻眼了。。。(双击没反应,其实是后台静默安装)

法克~~ 我想装个JRE 咋这么费劲啊。。。。无耻的迅雷 无耻的企鹅。。。。

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-01-28 11:31

厂商回复:

该问题是由于源文件地址使用了Javascript跳转,再加上多次302跳转导致迅雷下载软件提取真实下载地址失败所导致。

产品团队已开始着手解决此问题,感谢您的反馈!

最新状态:

暂无