漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0172148

漏洞标题:长虹某站命令执行进入企业大内网(影响数十台主机安全)

相关厂商:changhong.com

漏洞作者: 路人甲

提交时间:2016-01-24 10:23

修复时间:2016-03-10 16:42

公开时间:2016-03-10 16:42

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-24: 细节已通知厂商并且等待厂商处理中

2016-01-27: 厂商已经确认,细节仅向厂商公开

2016-02-06: 细节向核心白帽子及相关领域专家公开

2016-02-16: 细节向普通白帽子公开

2016-02-26: 细节向实习白帽子公开

2016-03-10: 细节向公众公开

简要描述:

详细说明:

长虹创始于1958年,是一家集军工、消费电子、核心器件研发与制造为一体的综合型跨国企业集团,品牌价值1135.18亿元。

近年来,长虹大力实施智能化战略,推进产业结构调整,不断提升企业综合竞争能力。凭借品牌、技术、产业、人才、市场、服务等强大实力,全力推进制造业升级、服务业转型和全球化发展,逐步将长虹建设成为全球值得尊重的企业。

官网:http://www.changhongit.com/

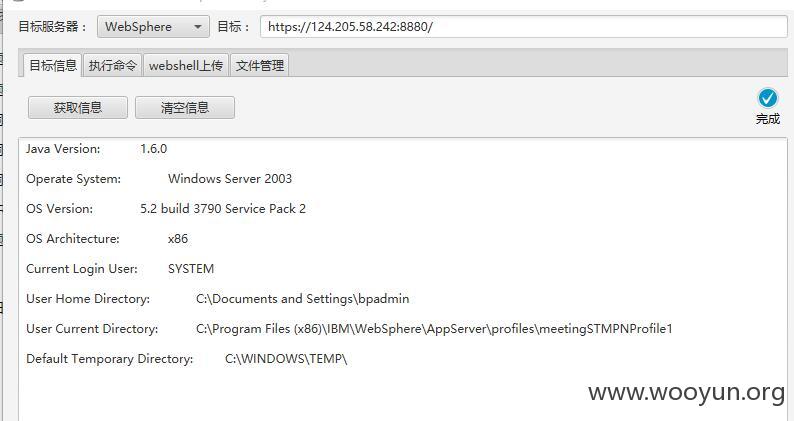

漏洞站点:https://124.205.58.242:8880/ 存在JAVA 反序列化漏洞

SYSTEM权限

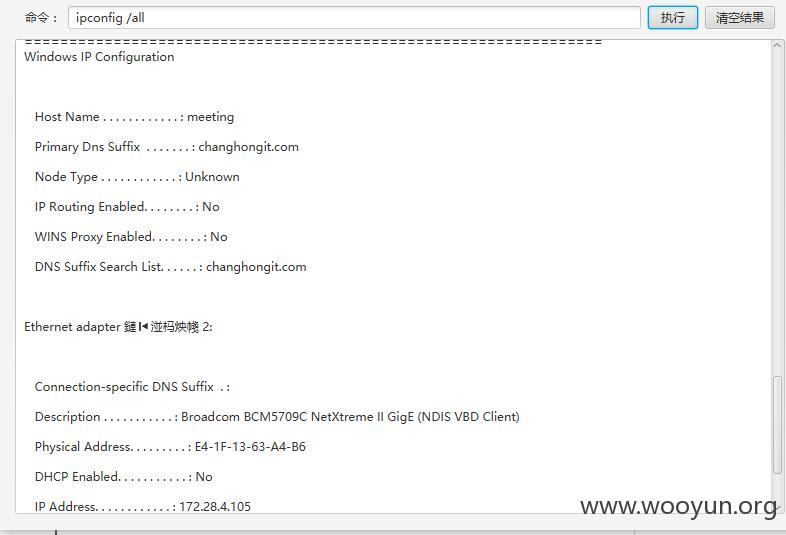

Windows IP Configuration

Host Name . . . . . . . . . . . . : meeting

Primary Dns Suffix . . . . . . . : changhongit.com

Node Type . . . . . . . . . . . . : Unknown

IP Routing Enabled. . . . . . . . : No

WINS Proxy Enabled. . . . . . . . : No

DNS Suffix Search List. . . . . . : changhongit.com

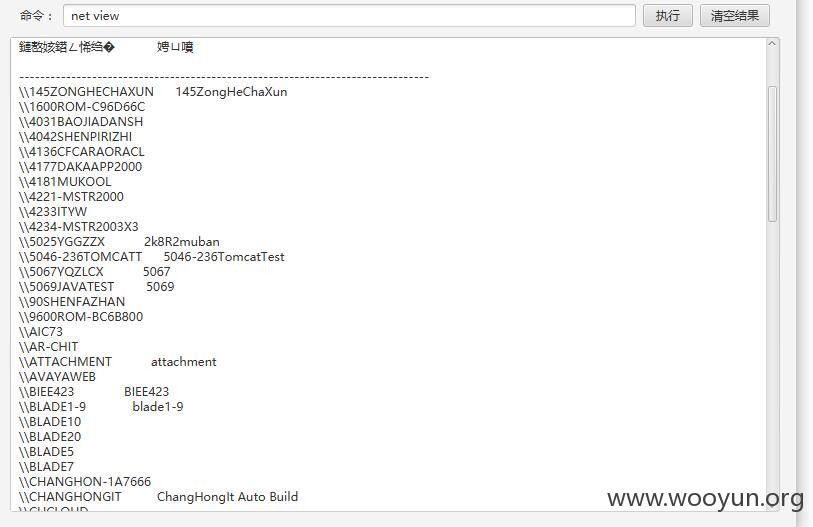

-------------------------------------------------------------------------------

\\145ZONGHECHAXUN 145ZongHeChaXun

\\1600ROM-C96D66C

\\4031BAOJIADANSH

\\4042SHENPIRIZHI

\\4136CFCARAORACL

\\4177DAKAAPP2000

\\4181MUKOOL

\\4221-MSTR2000

\\4233ITYW

\\4234-MSTR2003X3

\\5025YGGZZX 2k8R2muban

\\5046-236TOMCATT 5046-236TomcatTest

\\5067YQZLCX 5067

\\5069JAVATEST 5069

\\90SHENFAZHAN

\\9600ROM-BC6B800

\\AIC73

\\AR-CHIT

\\ATTACHMENT attachment

\\AVAYAWEB

\\BIEE423 BIEE423

\\BLADE1-9 blade1-9

\\BLADE10

\\BLADE20

\\BLADE5

\\BLADE7

\\CHANGHON-1A7666

\\CHANGHONGIT ChangHongIt Auto Build

\\CHCLOUD

\\CHISA CHISA

\\CHIT-YTKMF6KV18

\\CHIT041

\\CHIT164

\\CHITDB179

\\CHITDY-A41461B2

\\CHITOA

\\COGNOS Cognos

\\COMMAPP COMMAPP

\\DAKA

\\DISCUZ

\\DNS3

\\DOMINOBUSHUCESH DominoKaiFa

\\DYNATRACE

\\E2FAXPOR

\\JIA Jia

\\JIACOGNOS jiacognos.changhongit.com

\\JIADB JiaDB

\\JIANSHE

\\JIAOHANG

\\MAIL01 4006mail01

\\MAIL01BAK mail01bak

\\MAIL02

\\MAIL03

\\MAIL04

\\MEDIA

\\MEETING

\\MINSHENG

\\NBUMANAGE

\\OPENWRT OpenWrt

\\OSGI1

\\OSGITEST

\\PRONGSIS

\\PROXY

\\SAMETIME

\\SBESERVER SBEserver

\\SHENFAZHAN shenfazhan

\\SHUMA-SVN

\\SM06

\\SQL

\\TEST2 DominoKaiFa

\\VCENTER

\\WCHUYUN wchuyun

\\WEBSERVER002 Webserver002

\\WEBSERVER2012 webserver2012

\\WIKI

\\WIN-00B6Q4SAEJC

\\WIN-1BJMVBIVO08

\\WIN-71M4409T19C

\\WIN-C1D8HRD139A

\\WIN-MAUAUOTO4VJ

\\WIN2003-32-219

\\WIN2003-AF6AC0F

\\WINDOWS-2481GPW WINDOWS-2481GPW

\\WINDOWS-CK67NPI

\\WJH225 wjh

\\WMS

\\ZARVA03

\\ZARVA08 zarva08

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-01-27 11:56

厂商回复:

处理中,谢谢!

最新状态:

暂无