漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0169620

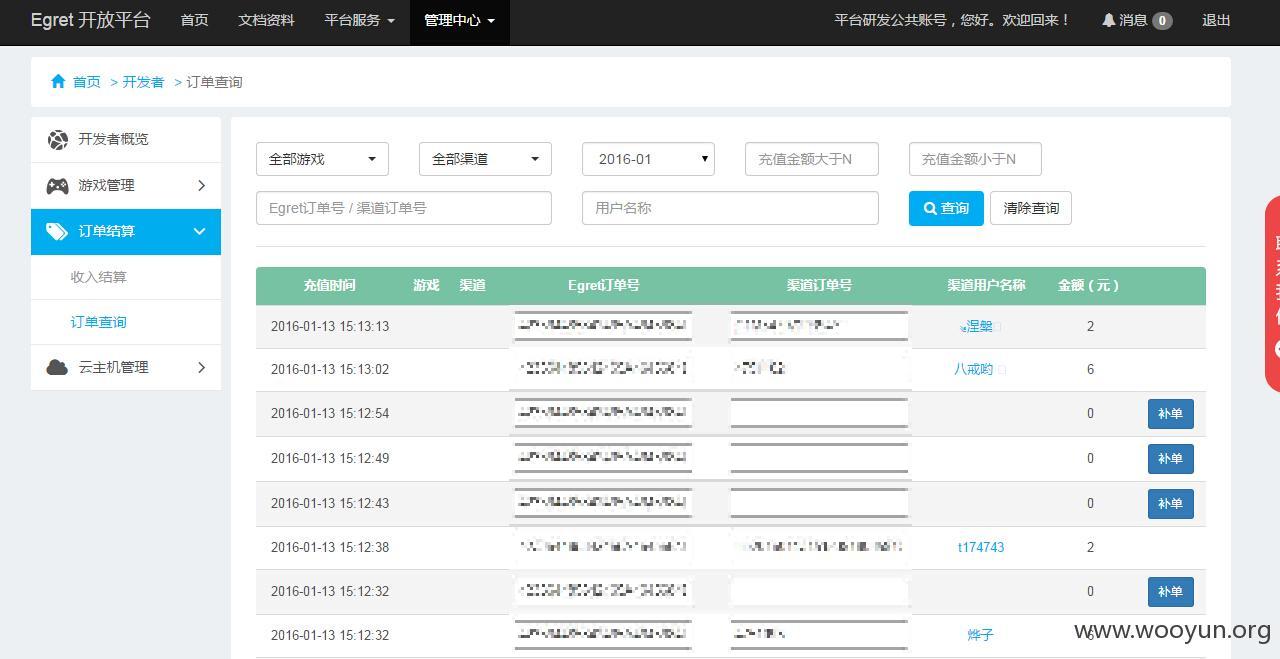

漏洞标题:白鹭时代开放平台漏洞可查看用户敏感信息/且存在注入

相关厂商:egret.com

漏洞作者: 保护伞

提交时间:2016-01-20 14:21

修复时间:2016-03-04 13:27

公开时间:2016-03-04 13:27

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-20: 细节已通知厂商并且等待厂商处理中

2016-01-20: 厂商已经确认,细节仅向厂商公开

2016-01-30: 细节向核心白帽子及相关领域专家公开

2016-02-09: 细节向普通白帽子公开

2016-02-19: 细节向实习白帽子公开

2016-03-04: 细节向公众公开

简要描述:

北京白鹭时代信息技术有限公司是一家以游戏引擎为核心技术的平台型公司。通过与微软和Adobe的深入合作,白鹭推出一款使用TypeScript语言构建的开源免费的移动游戏引擎——白鹭引擎(Egret Engine)。

通过白鹭引擎,开发者可以快速地创建可以运行在手机App的WebView或者浏览器中的HTML5移动游戏,也可以编译输出成基于Android、iOS、Windows Phone的跨平台原生移动游戏。

详细说明:

漏洞证明:

修复方案:

Rt

版权声明:转载请注明来源 保护伞@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2016-01-20 14:30

厂商回复:

谢谢乌云同学们急时发现。

最新状态:

暂无