漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0168088

漏洞标题:多点APP商家后台设计逻辑缺陷订单信息泄露(附账号证明)

相关厂商:dmall.com

漏洞作者: 路人甲

提交时间:2016-01-20 17:46

修复时间:2016-03-02 15:25

公开时间:2016-03-02 15:25

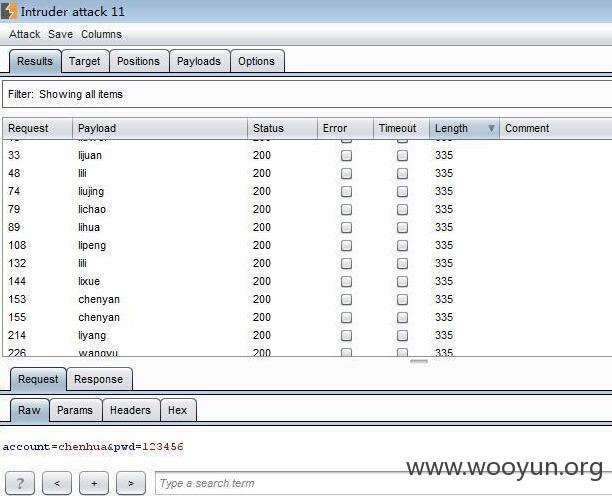

漏洞类型:服务弱口令

危害等级:中

自评Rank:10

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-20: 细节已通知厂商并且等待厂商处理中

2016-01-20: 厂商已经确认,细节仅向厂商公开

2016-01-30: 细节向核心白帽子及相关领域专家公开

2016-02-09: 细节向普通白帽子公开

2016-02-19: 细节向实习白帽子公开

2016-03-02: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

多点(Dmall)公司,全称:多点新鲜(北京)电子商务有限公司,成立于2015年4月,是基于O2O领域的生活电商。多点(Dmall)通过线上商城和线下近距物流的结合,建立规模化、可复制的生鲜及生活商品超快递能力,为民众提供日常化、可接触、便捷性的品质生活,提供三公里范围、高质低价、一小时速递的生鲜产品和设供货服务。

详细说明:

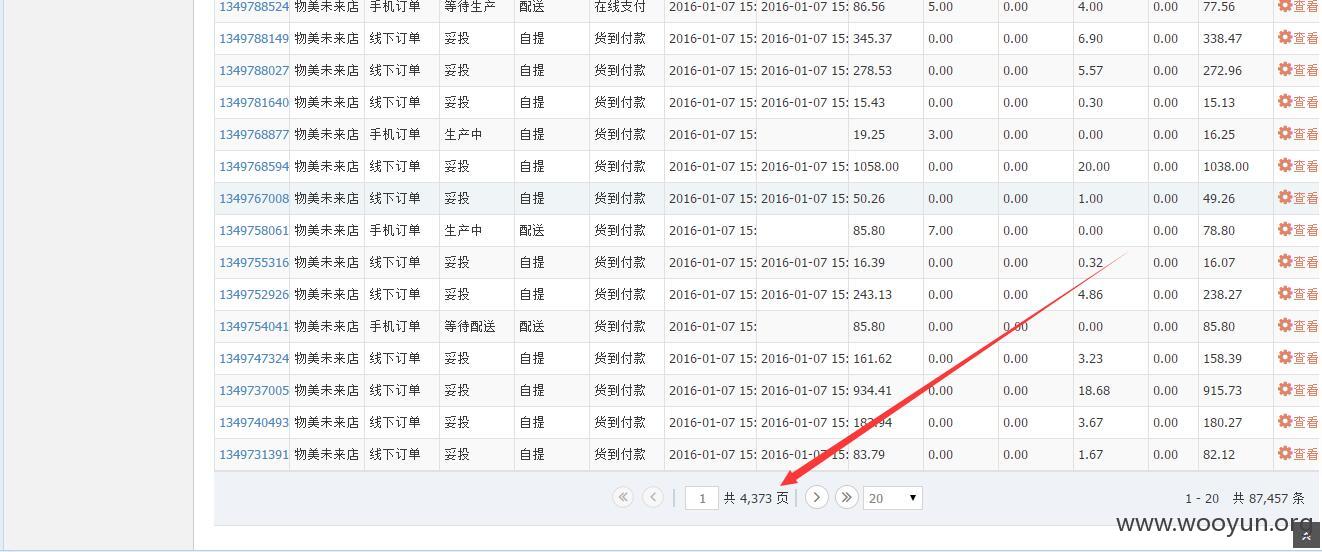

漏洞证明:

修复方案:

添加验证码 更改弱口令

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2016-01-20 19:59

厂商回复:

感谢,已确认此安全风险,我们在1月27日前完成修复。

最新状态:

2016-02-01:已修复

2016-03-02:清理了账号权限问题,修改弱密码用户的密码,添加了注册、密码修改时的密码强度检查,感谢白帽指出的问题。