漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0168017

漏洞标题:Pogo看演出两处设计缺陷(2种重置任意密码方式+存储型xss)

相关厂商:Pogo看演出

漏洞作者: 路人甲

提交时间:2016-01-07 12:03

修复时间:2016-02-22 16:48

公开时间:2016-02-22 16:48

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-07: 细节已通知厂商并且等待厂商处理中

2016-01-11: 厂商已经确认,细节仅向厂商公开

2016-01-21: 细节向核心白帽子及相关领域专家公开

2016-01-31: 细节向普通白帽子公开

2016-02-10: 细节向实习白帽子公开

2016-02-22: 细节向公众公开

简要描述:

Pogo看演出两处设计缺陷(2种重置任意密码方式+存储型xss)

详细说明:

=================================================

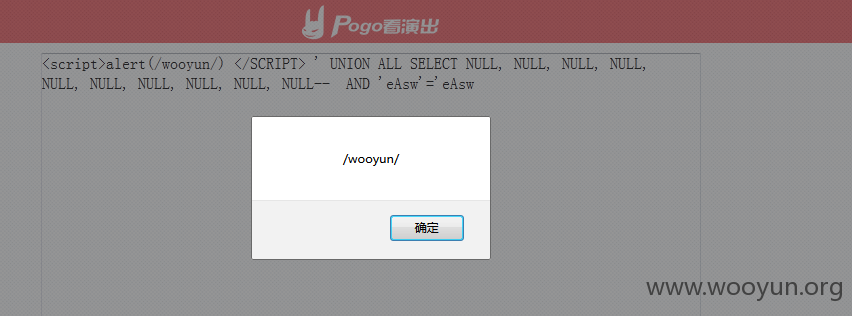

存储型xss

无论是注册的时候还是编辑资料,收货地址等等好几处

太简单了 直接粗略的证明一下

============================================================

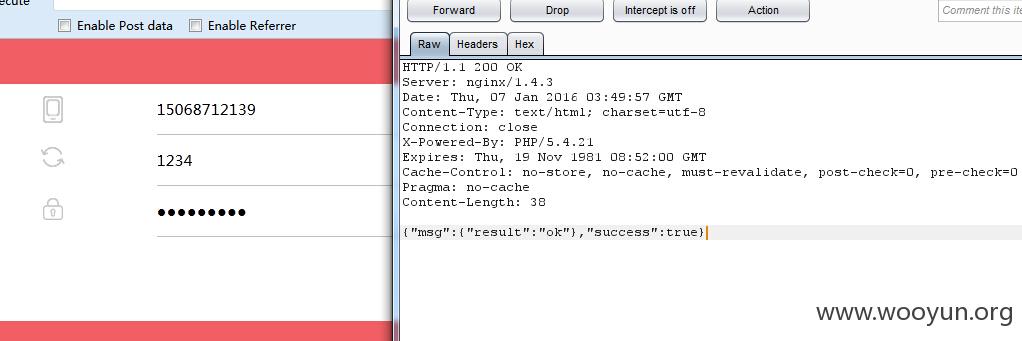

重置任意密码方式1:

注册:

然后来找回密码

爆破

验证码为4位,先获取验证码

抓包爆破,密码直接填写12345678

四位的很快

看返回吧

登入一下证明

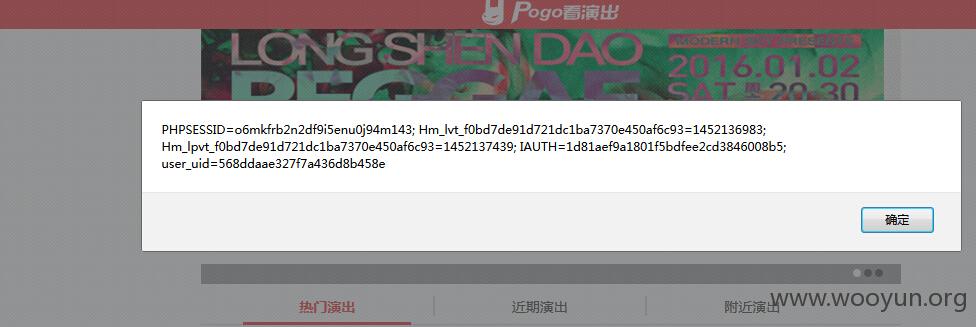

重置密码方式2:

修改返回包:

错误返回包

正确返回包

啥也不说了,密码修改为123456abc

放行就ok了

最终帐号密码123456abc

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-01-11 17:51

厂商回复:

感谢提供,已交由技术人员处理并检查类似情况。

最新状态:

暂无

![BFJ6`D2U]7J5)]D`YT5H)]T.png](http://wimg.zone.ci/upload/201601/07114432600efd0a4cf35570f4c9ded38863619f.png)

![R}]5PH5@1SSB05PB~W`_PP3.png](http://wimg.zone.ci/upload/201601/07115205c012b38c375011586b5951ed861ee9e1.png)

![U21K4%WD{%F4]CUN}08{%9P.png](http://wimg.zone.ci/upload/201601/07115231c1e93aa89f6f98a5e792cfaae65c4687.png)

![AZ_%LNHB1B]327LSZJSS84F.png](http://wimg.zone.ci/upload/201601/071154372babe2255c2af8f81e8bf9bcbf3df83b.png)