漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0168003

漏洞标题:小云wifi路由器默认webserver配置不当漏洞可入内网

相关厂商:小云

漏洞作者: 路人甲

提交时间:2016-01-07 14:26

修复时间:2016-02-20 15:48

公开时间:2016-02-20 15:48

漏洞类型:设计不当

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-02-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

小云wifi路由器默认webserver配置不当漏洞

详细说明:

小云系列产品存在对公网默认开放的代理服务器端口,就像许多电脑上的软件监听代理端口一样,路由器作为家庭网关,如果开放了这样的代理端口,比个人PC开放这样的端口的危害性可能会更大一些;

通过扫描8118端口,发现大量小云路由器的代理

漏洞证明:

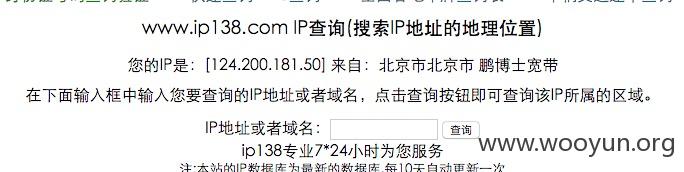

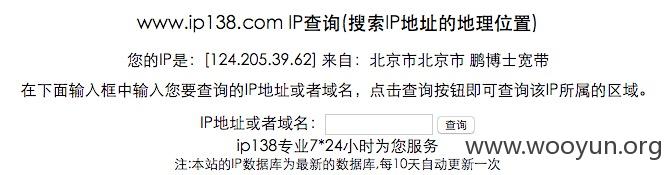

**.**.**.** 出口为该IP

**.**.**.** 出口为**.**.**.**

**.**.**.** 出口为该IP

**.**.**.** 出口为该IP

**.**.**.** 出口为该IP

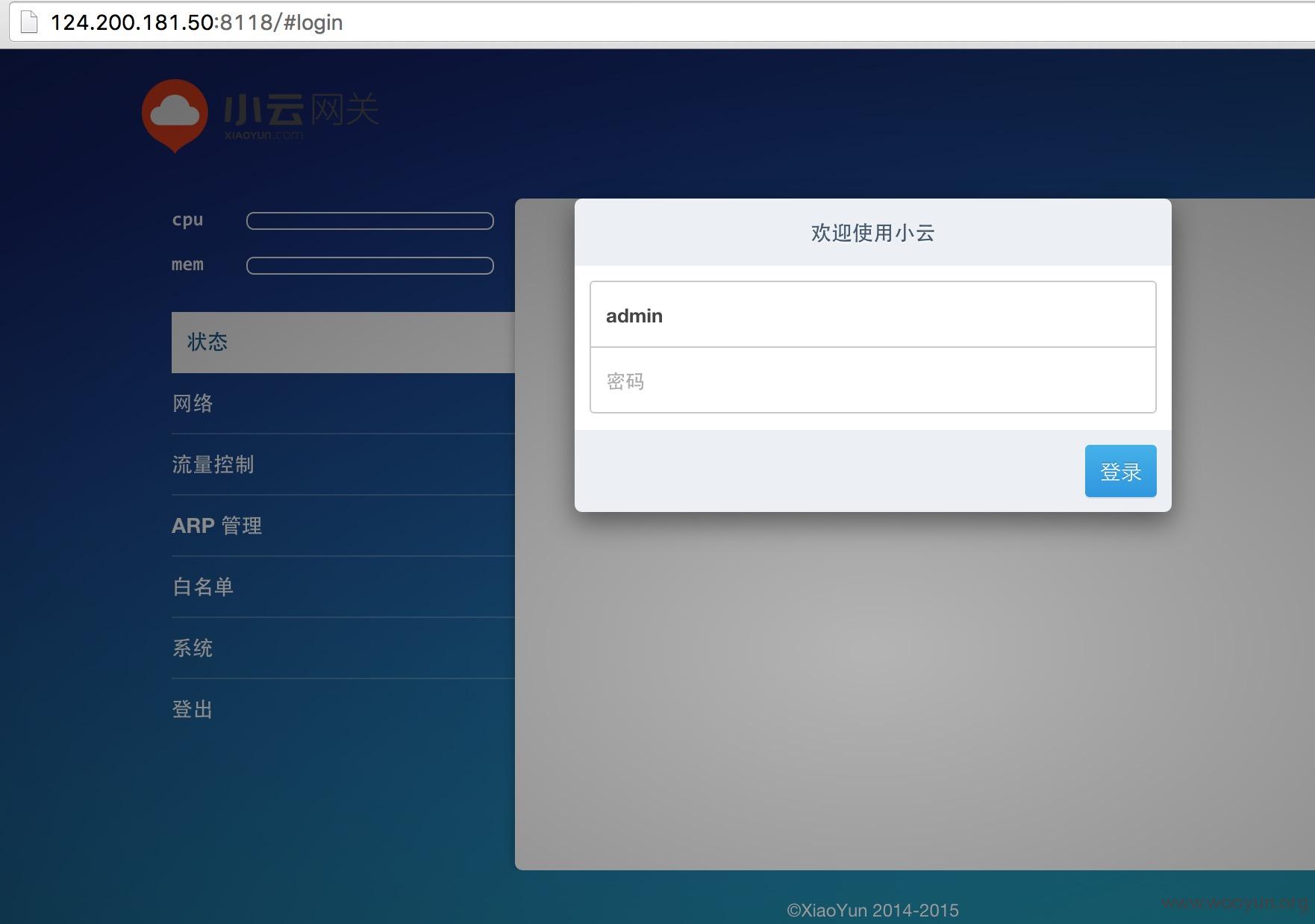

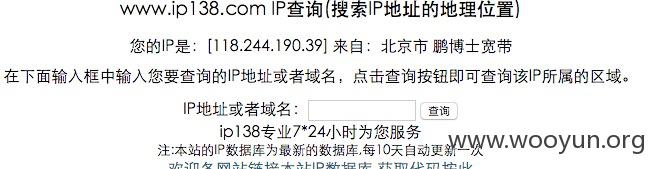

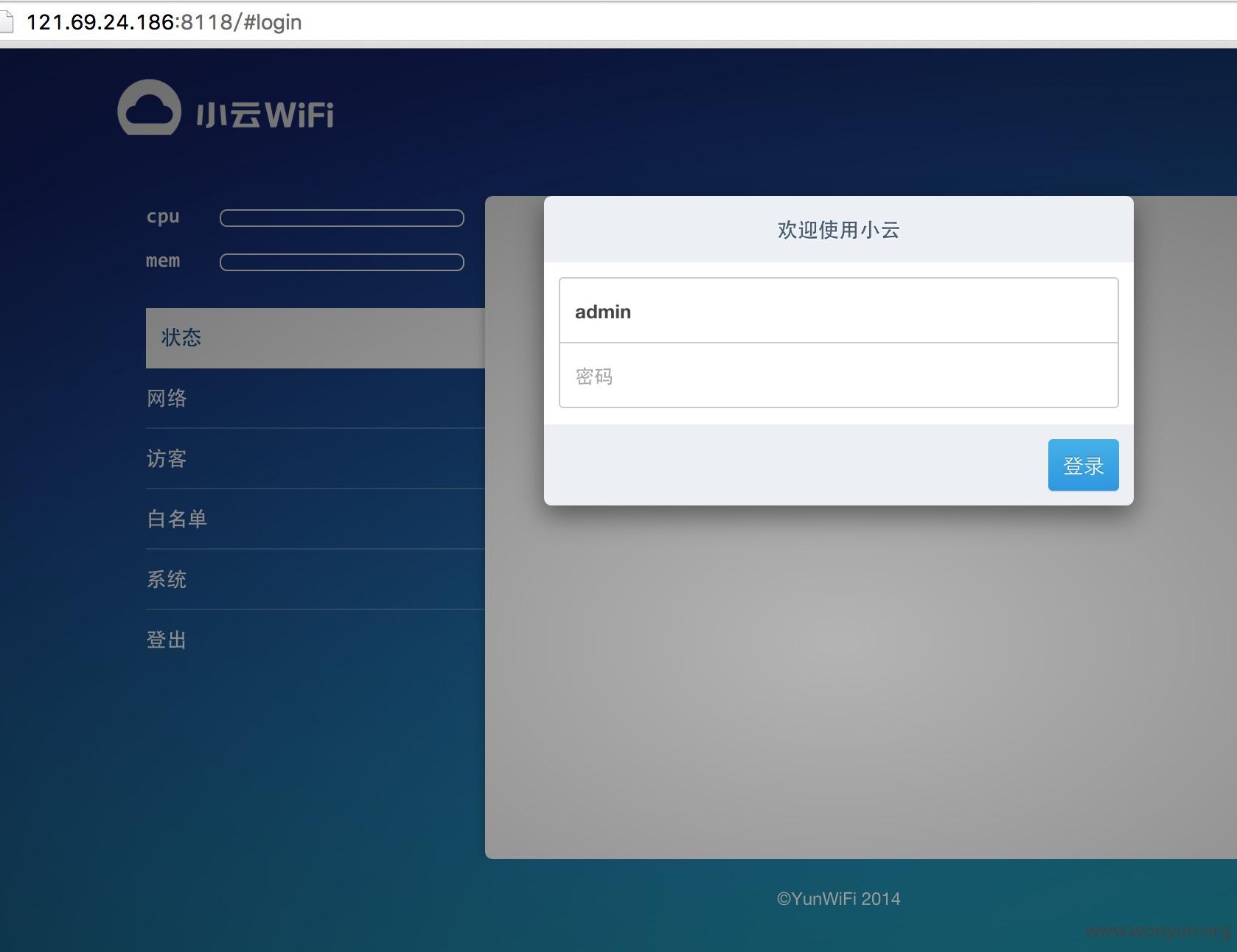

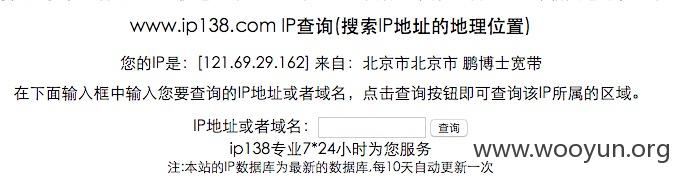

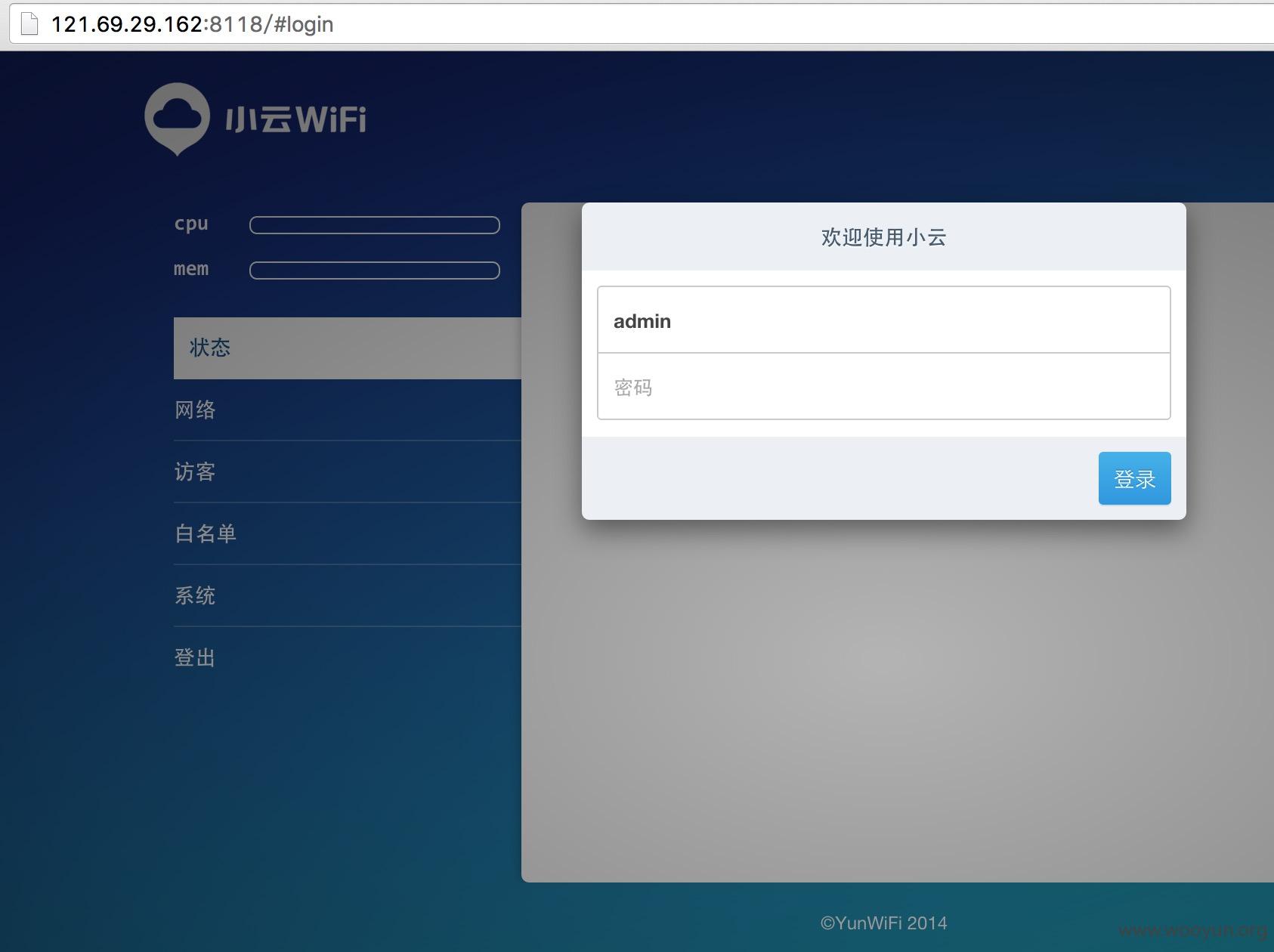

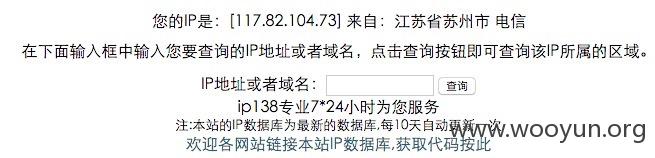

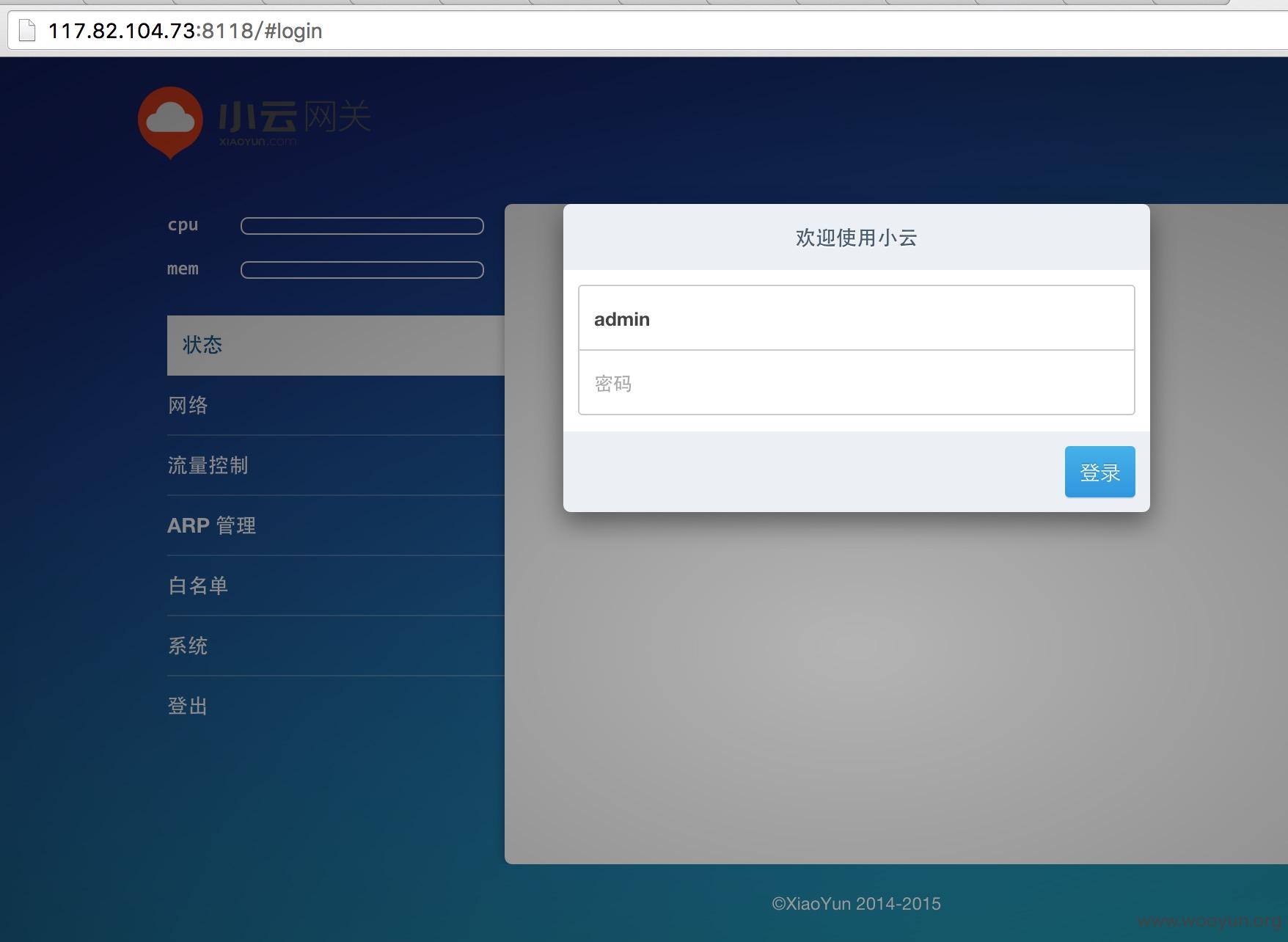

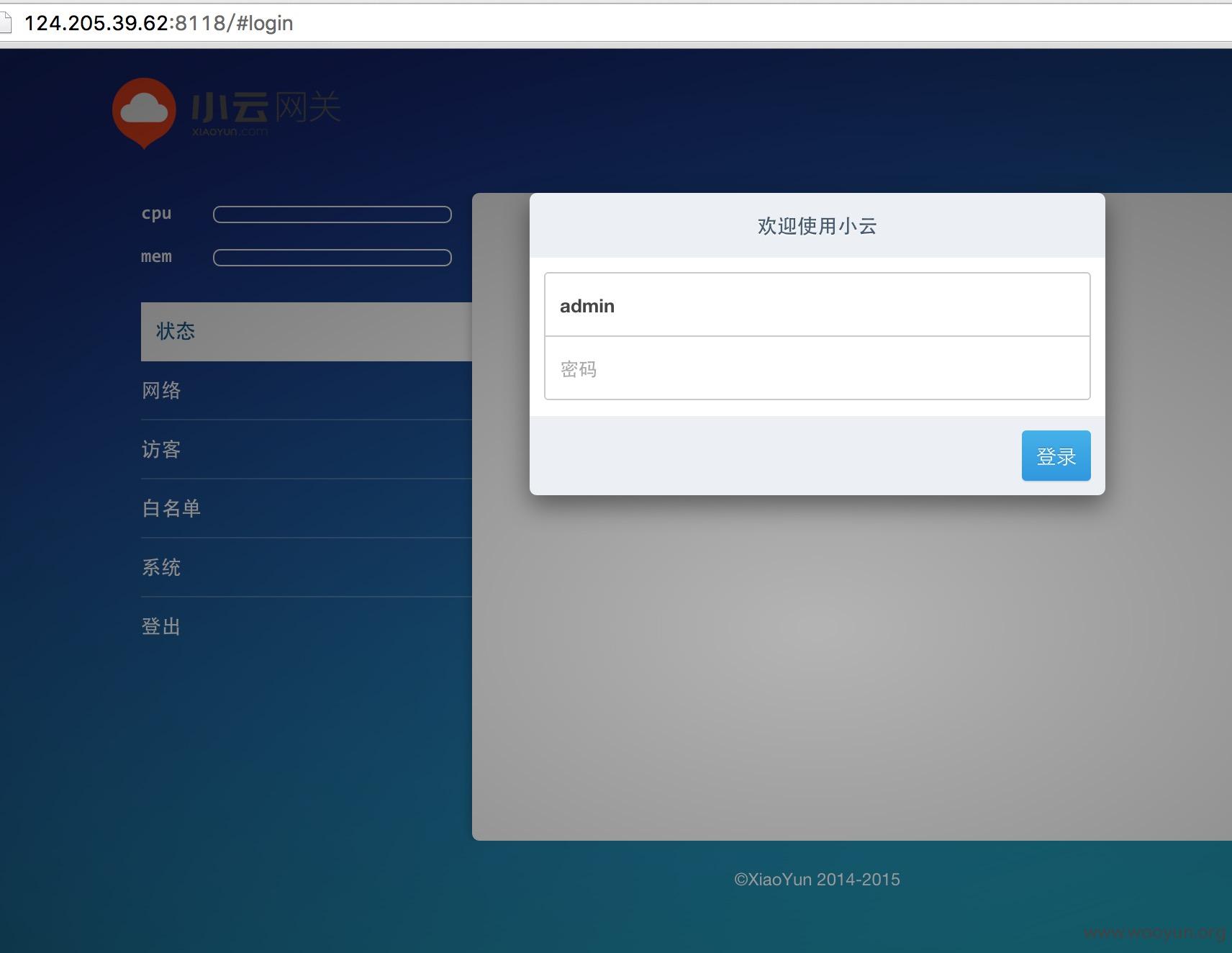

以上IP的8118端口可为HTTP提供代理,以下为通过设置浏览器代理为该IP地址,访问ip138的截图和该IP界面的截图

**.**.**.** 出口为该IP

**.**.**.** 出口为**.**.**.**

**.**.**.** 出口为该IP

**.**.**.** 出口为该IP

**.**.**.** 出口为该IP

8118端口,可以看到包括小云网关,小云WIFI都有这个问题.

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:8 (WooYun评价)