漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0167318

漏洞标题:腾讯邮箱邮件正文存储型漏洞

相关厂商:腾讯

漏洞作者: mramydnei

提交时间:2016-01-04 20:39

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:XSS 跨站脚本攻击

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-04: 细节已通知厂商并且等待厂商处理中

2016-01-05: 厂商已经确认,细节仅向厂商公开

2016-01-15: 细节向核心白帽子及相关领域专家公开

2016-01-25: 细节向普通白帽子公开

2016-02-04: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

纯fuzzing,没有神奇的vector

详细说明:

root cause:

QQ邮箱会将邮件里出现的特殊unicode字符转成自家的图片导致xss过滤函数被绕过。

Ex:

按照正常思路,如果我们对邮件正文进行如下的xss injection:

<style>Fuzzitup {}*{xss:expression(alert(document.domain))}</style>

我们只能得到这样的回报:

<style>.qmbox Fuzzitup {}.qmbox *{}</style>

但如果结合我们在上面提到的unicode转换问题,来巧妙的构造这样的vector:

最终邮件会变成这样:

被强制转换成图片的unicode字符 ㊗ 由于包含双引号和右肩括号,会在无意间提前闭合style标签,进而将原先的attribute y的值带入到style标签的innerHTML当中,导致XSS。

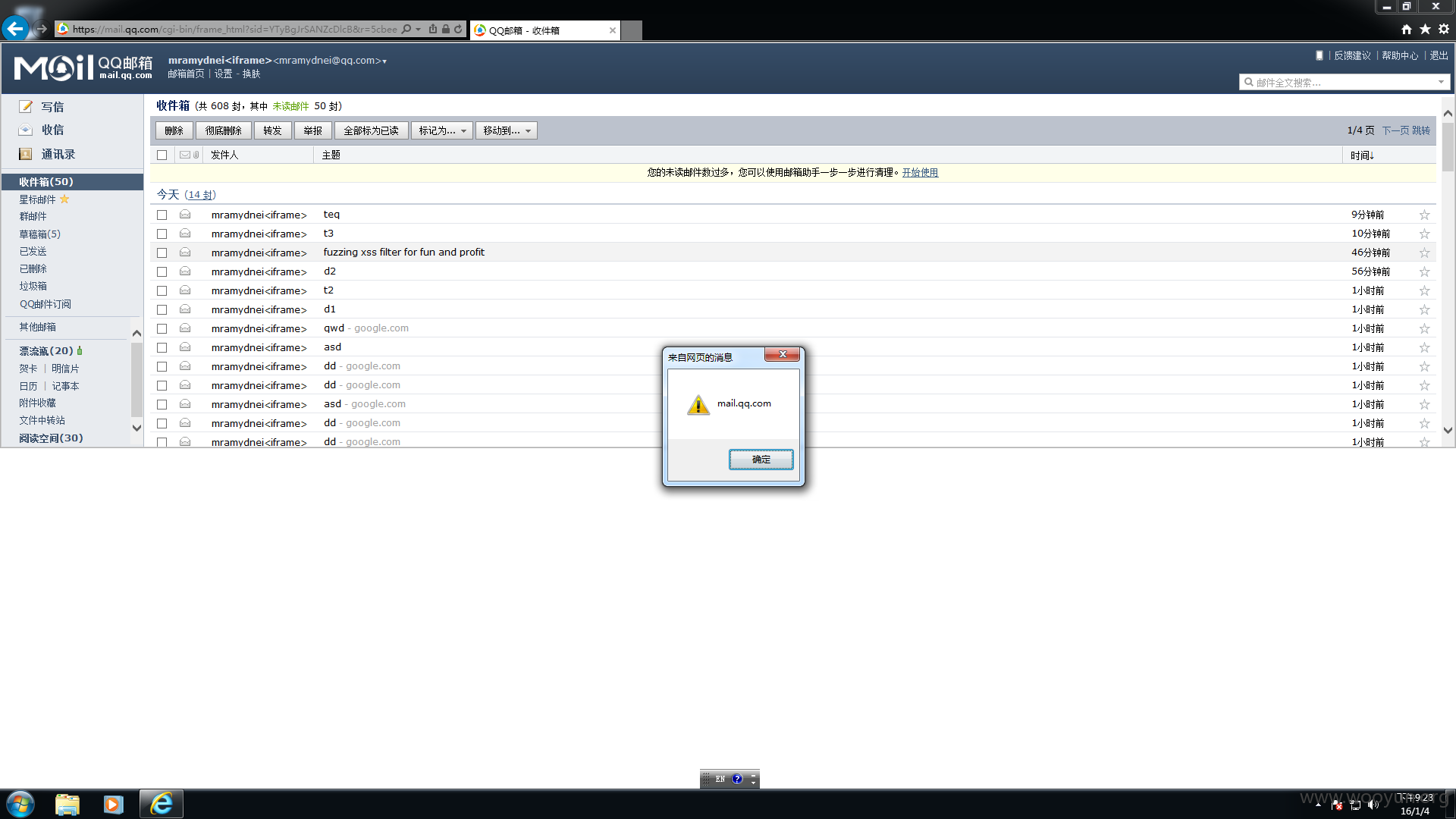

漏洞证明:

修复方案:

该poc暂时只能在ie7上复现。虽然poc有点鸡肋,不过这里最根本的问题是这种unicode转成图片的机制会干扰xss过滤函数的正常判断。所以我觉得大可以把这个功能去掉。

版权声明:转载请注明来源 mramydnei@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2016-01-05 12:35

厂商回复:

感谢反馈,问题已在处理中,感谢大家对腾讯业务安全的关注。

最新状态:

暂无