漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0167094

漏洞标题:北京某社会项目申报系统任意文件上传get服务器权限

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2016-01-05 00:36

修复时间:2016-02-20 15:48

公开时间:2016-02-20 15:48

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-05: 细节已通知厂商并且等待厂商处理中

2016-01-08: 厂商已经确认,细节仅向厂商公开

2016-01-18: 细节向核心白帽子及相关领域专家公开

2016-01-28: 细节向普通白帽子公开

2016-02-07: 细节向实习白帽子公开

2016-02-20: 细节向公众公开

简要描述:

RT

详细说明:

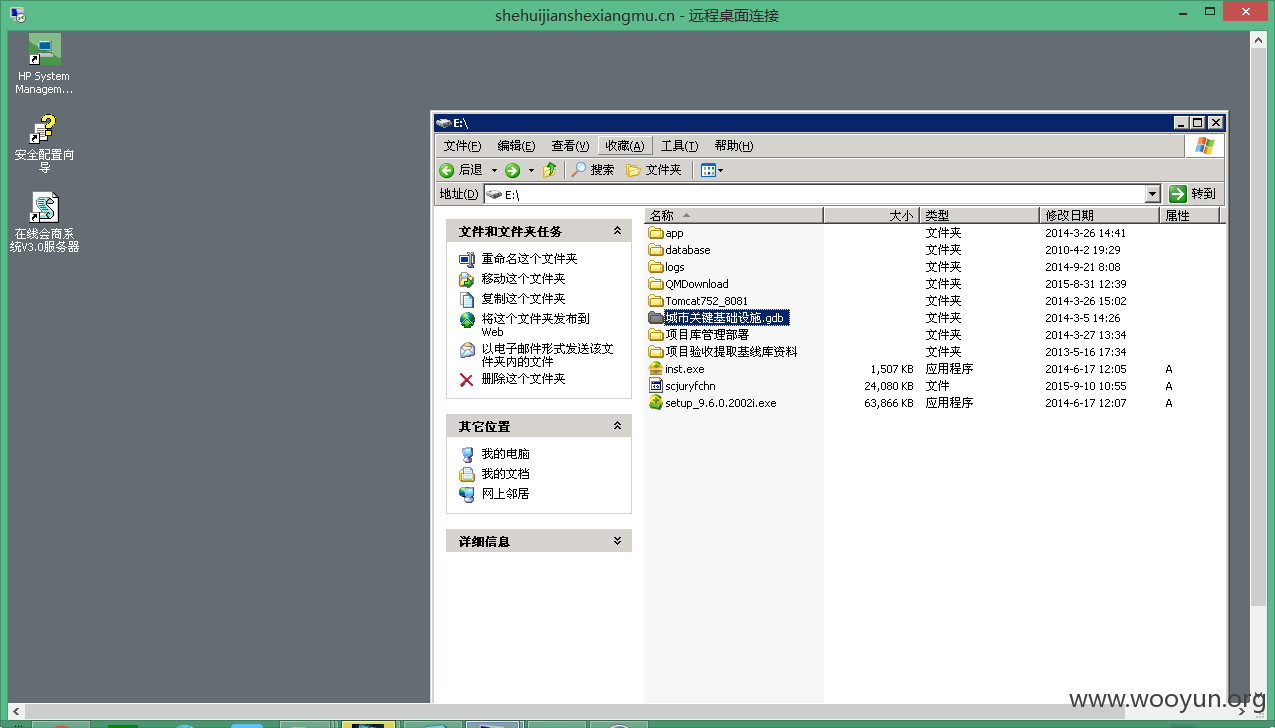

北京西城区社会项目申报系统在上传社会团体法人登记证书时无验证可上传任意脚本文件,jsp脚本为system权限,服务器已经被他人植入shift后门。

网站地址:http://**.**.**.**/login/index.action

有注册页面,在注册账号之后上传社会团体法人登记证书,此时上传自己的脚本文件。

webshell地址:http://**.**.**.**/save/txt.jsp

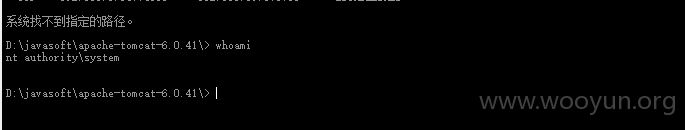

菜刀连接webshell之后,执行系统命令whoami。

为最高权限system。

之后执行系统命令:

建立用户:net user testuser testuser888 /add

添加用户到管理员组:net localgroup administrators testuser /add

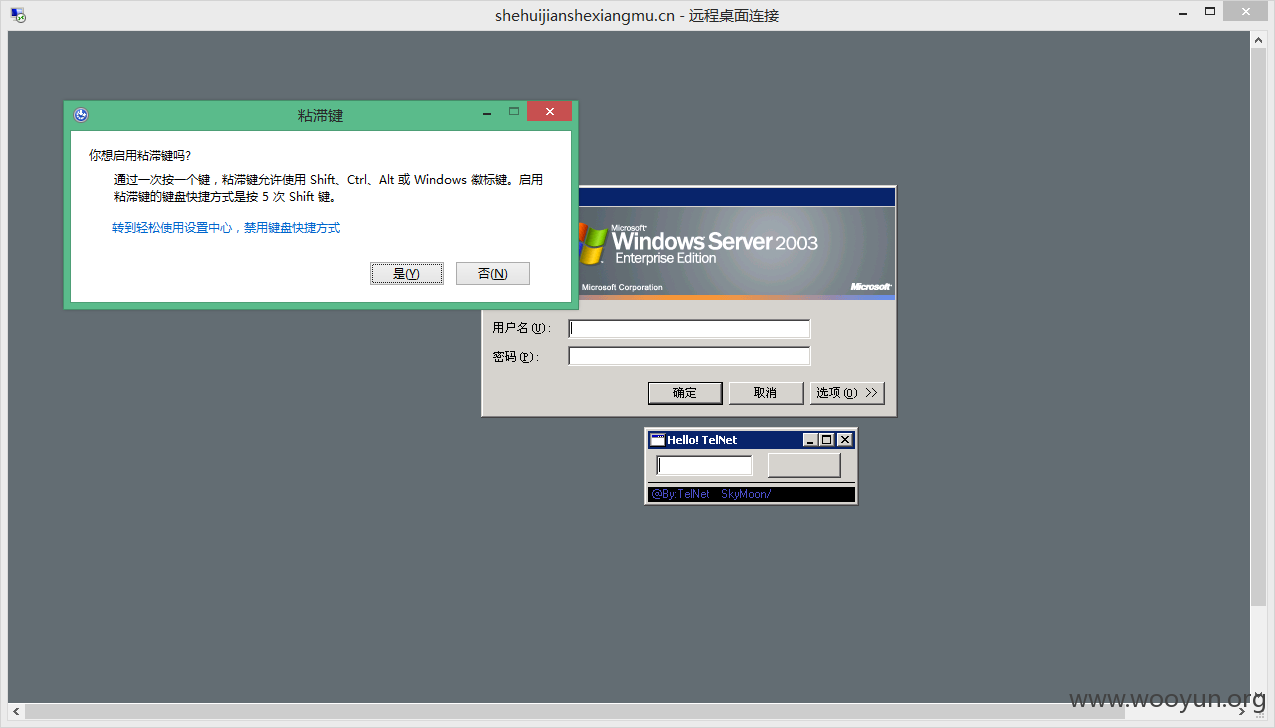

该服务器远程桌面对外开放,直接连接登陆服务器。

按下五次shift发现他人植入的shift后门,

漏洞证明:

修复方案:

对上传文件进行验证,删除shift后门,远程桌面不对外开放。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2016-01-08 20:22

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给北京分中心,由其后续协调网站管理单位处置.

最新状态:

暂无