漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0166058

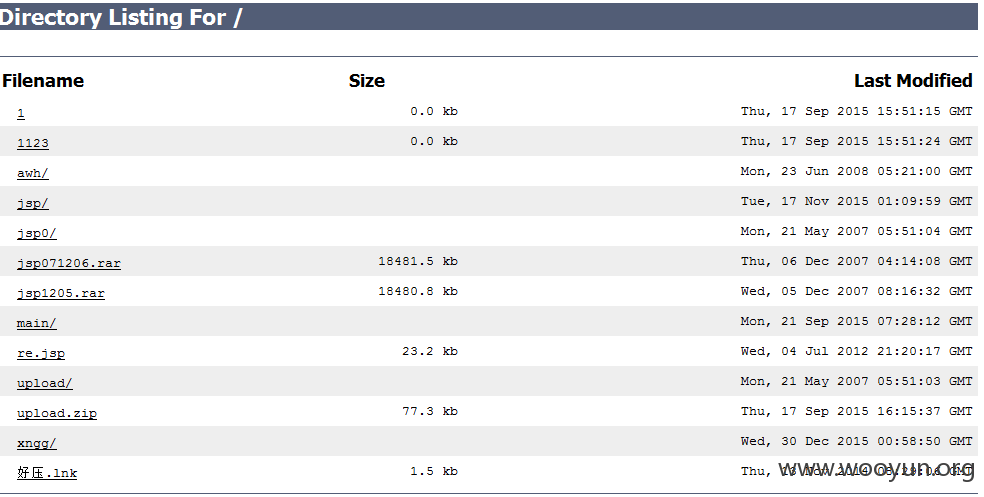

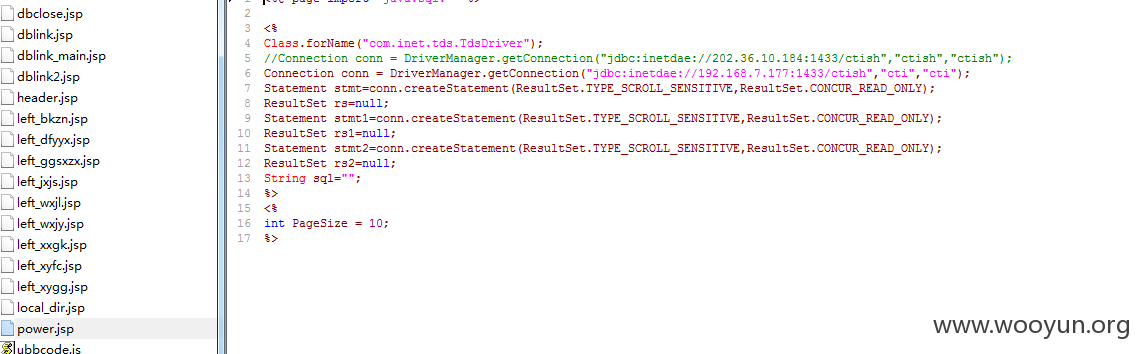

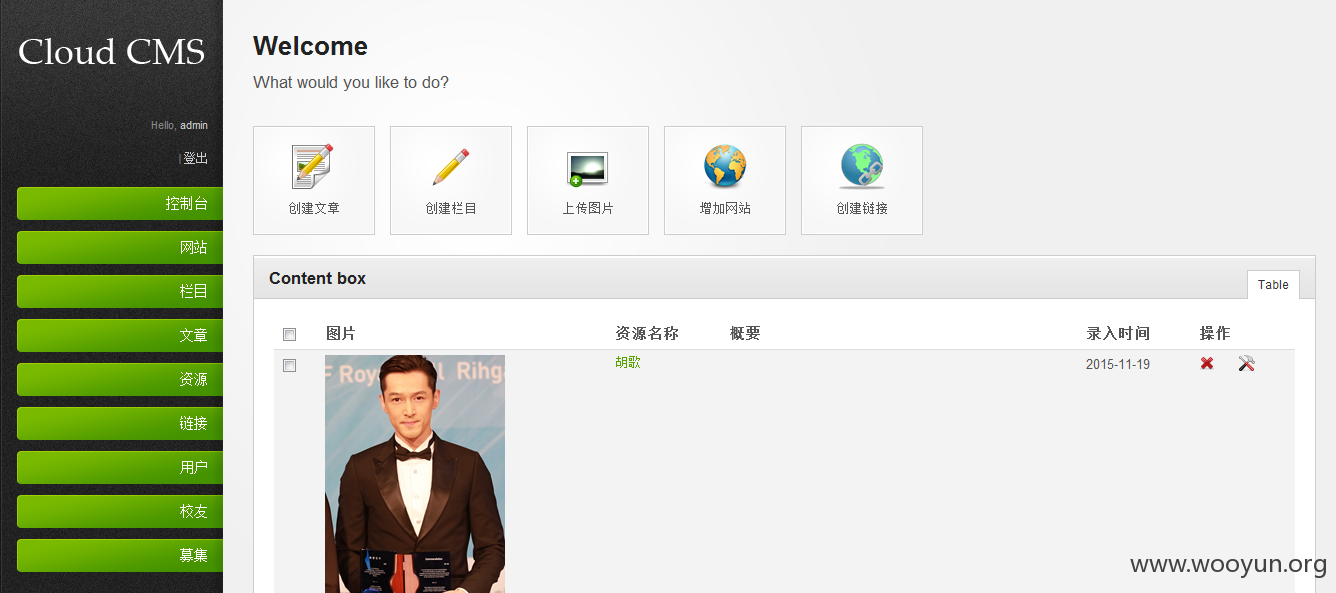

漏洞标题:上海戏剧学院某分站任意文件遍历/任意文件上传/敏感信息泄露

相关厂商:上海戏剧学院

漏洞作者: Jyhtpy

提交时间:2016-01-02 23:42

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:任意文件遍历/下载

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-02: 细节已通知厂商并且等待厂商处理中

2016-01-04: 厂商已经确认,细节仅向厂商公开

2016-01-14: 细节向核心白帽子及相关领域专家公开

2016-01-24: 细节向普通白帽子公开

2016-02-03: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

今天阳光很好

详细说明:

漏洞证明:

修复方案:

版权声明:转载请注明来源 Jyhtpy@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2016-01-04 14:12

厂商回复:

通知处理中

最新状态:

暂无

![HC8F5${PAFNXC_W2LPL4]OX.png](http://wimg.zone.ci/upload/201512/30145337a4c0ea18a09cdd173633c0f6985c2a24.png)

![GQ6D]Y5(D[VODL5{N0[`8~Y.jpg](http://wimg.zone.ci/upload/201512/30144846d72d3c905f61752b988a9a151698e8f7.jpg)

![LG2%ZG(C]P}0UGM_$DNQ15N.png](http://wimg.zone.ci/upload/201512/30215725b2aee024abd6103cc1c0cf129a8f17ea.png)