漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0189939

漏洞标题:ETCP停车某处未授权访问(停车用户数据/车辆照片/停车情况/可提现用户收入)

相关厂商:ETCP停车

漏洞作者: 路人甲

提交时间:2016-03-28 12:24

修复时间:2016-05-06 14:04

公开时间:2016-05-06 14:04

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:10

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-28: 细节已通知厂商并且等待厂商处理中

2016-03-29: 厂商已经确认,细节仅向厂商公开

2016-04-08: 细节向核心白帽子及相关领域专家公开

2016-04-18: 细节向普通白帽子公开

2016-04-28: 细节向实习白帽子公开

2016-05-06: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

RT

详细说明:

问题出在np.etcp.cn

百度上搜索site:np.etcp.cn

出来好多

比如这个

http://np.etcp.cn/withdrawalBill/billing?autoid=ci3NoJP1g4U=&condition=2&isMantual=false&persion=wjsctcc&persionid=1350&isclass=0&roleid=22&realpersion=%E9%99%88%E6%BA%90

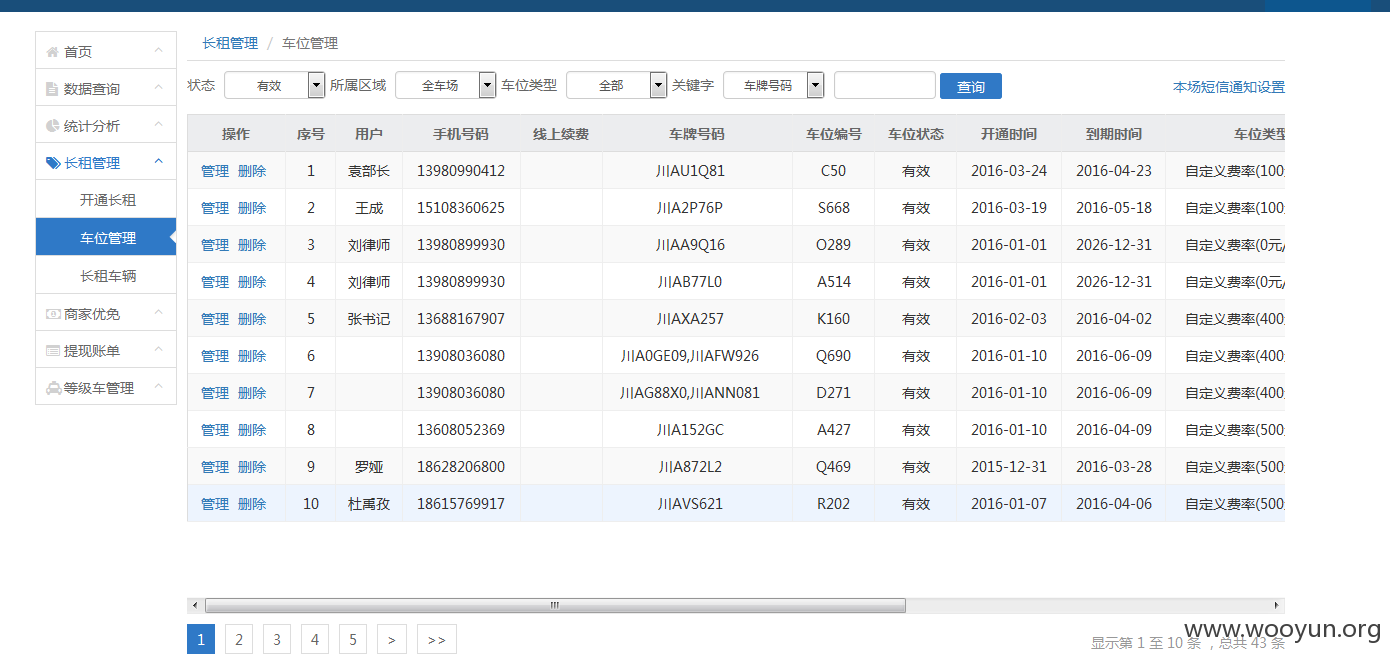

用户数据

一天的详情

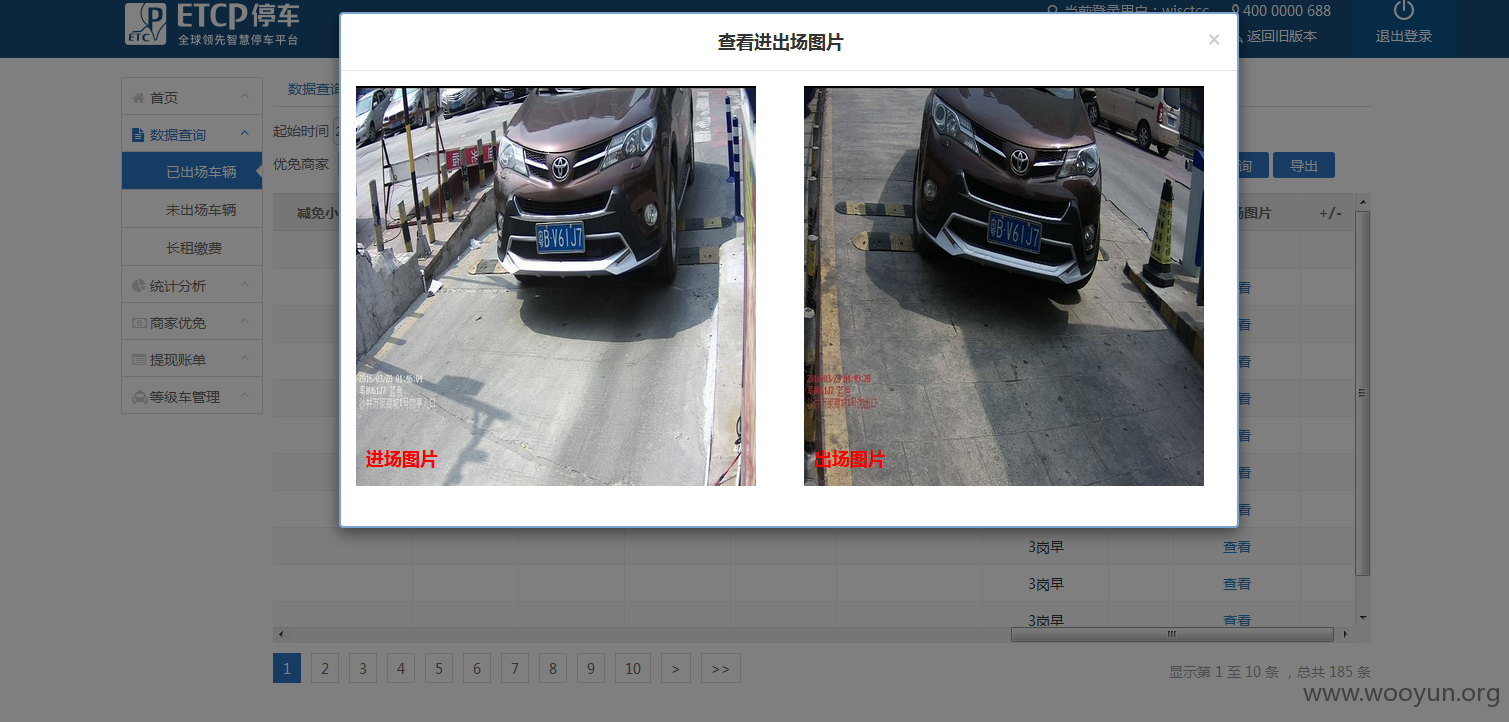

停车的照片

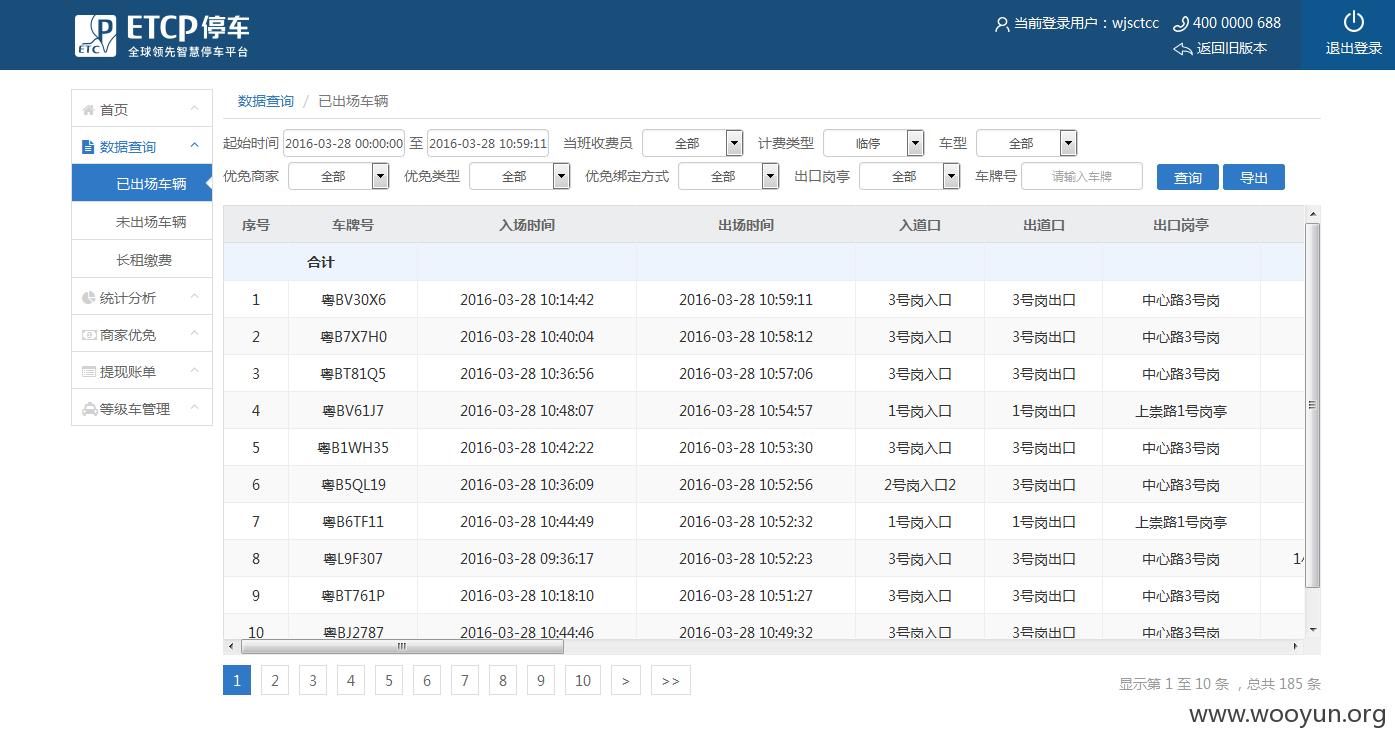

停车情况/车牌/出入时间

还带提现的。。。。我点确定是不是能到我的卡里面0.0,没敢试。。

漏洞证明:

修复方案:

补

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2016-03-29 15:11

厂商回复:

涉及跳转认证问题. 提现更改银行卡有认证步骤, 所以不会产生随便打款问题.

最新状态:

2016-05-06:已修复