漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-099872

漏洞标题:腾讯手机QQ签名可导致对3G版QQ空间用户XSS注射

相关厂商:腾讯

漏洞作者: Weiy、

提交时间:2015-03-09 16:21

修复时间:2015-04-23 16:22

公开时间:2015-04-23 16:22

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-09: 细节已通知厂商并且等待厂商处理中

2015-03-09: 厂商已经确认,细节仅向厂商公开

2015-03-19: 细节向核心白帽子及相关领域专家公开

2015-03-29: 细节向普通白帽子公开

2015-04-08: 细节向实习白帽子公开

2015-04-23: 细节向公众公开

简要描述:

希望这次能给个邀请码。

都提交了3次漏洞了,前两次都是网站流量少不通过,

希望这次可以谢谢.

XSS跨站脚本攻击;

详细说明:

腾讯手机QQ签名可导致对3G版空间用户XSS注射

貌似可以提取3g版QQ空间用户的cookies,

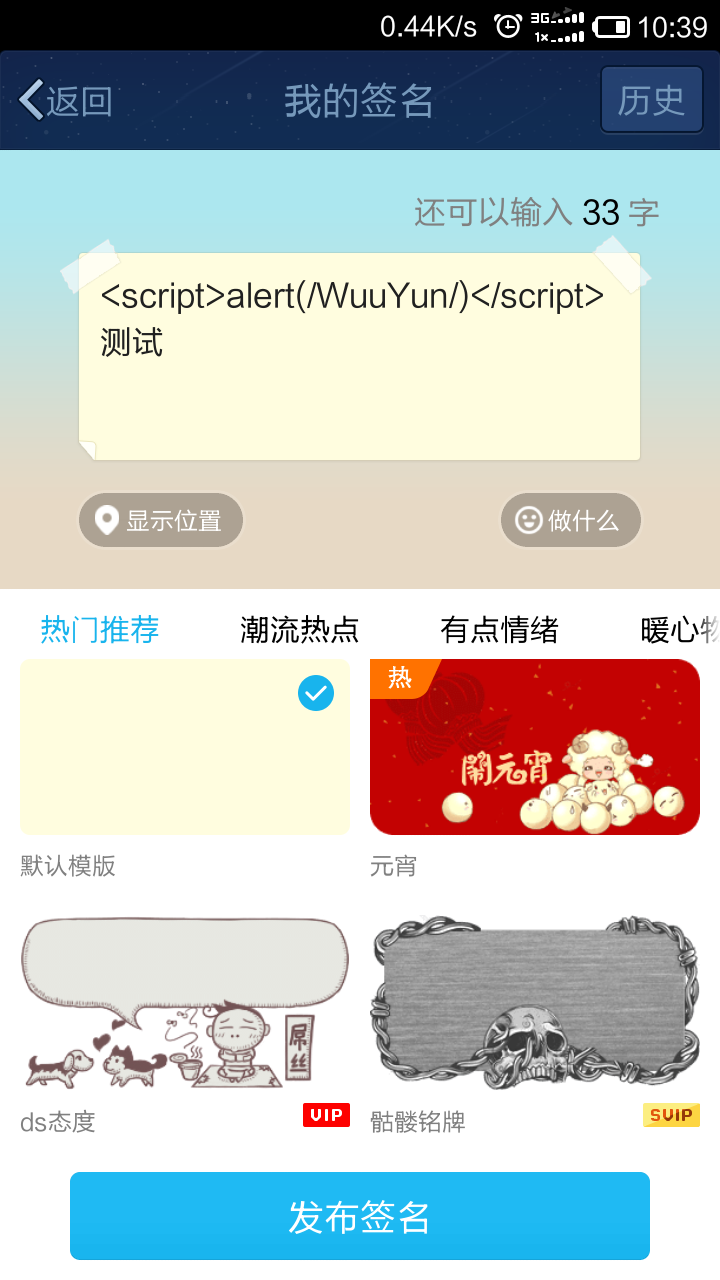

在最新版手机QQ中,编辑QQ个性签名:

同样(我在手机QQ空间软件中也输入该Xss代码但是是无效的,被过滤了)

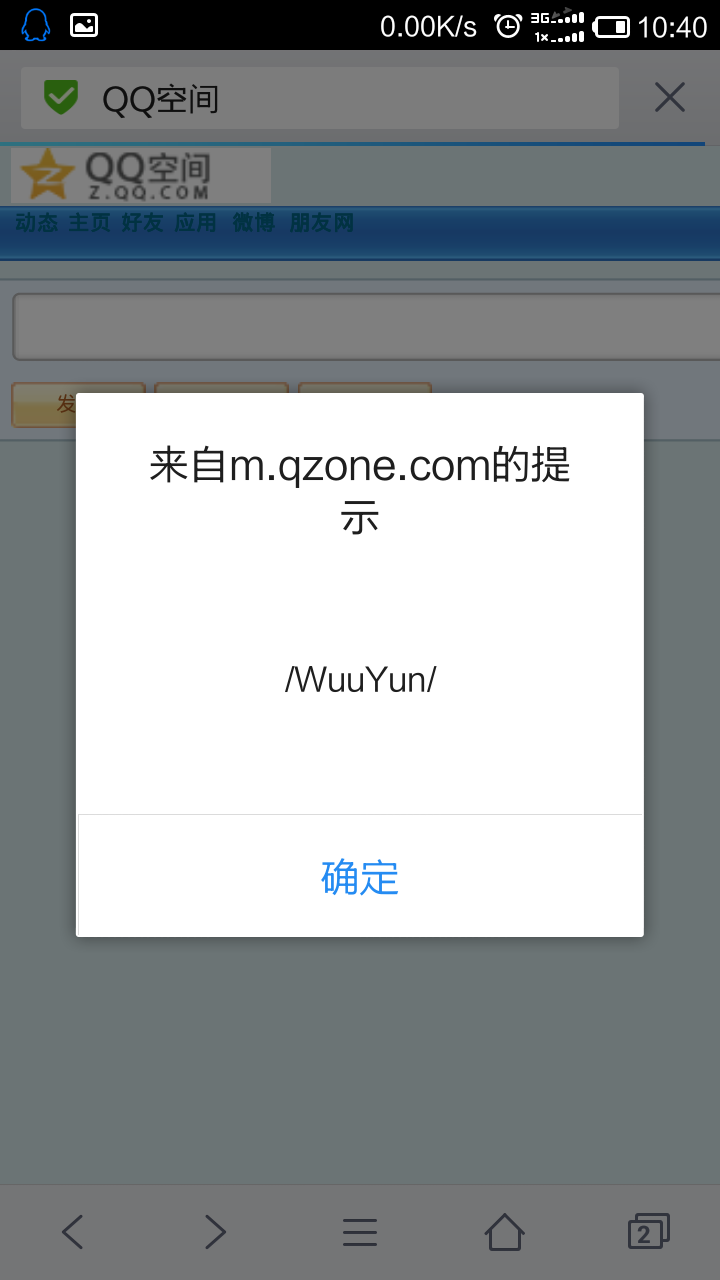

下面用刚才测试的帐号进入3G版QQ空间,如下图:

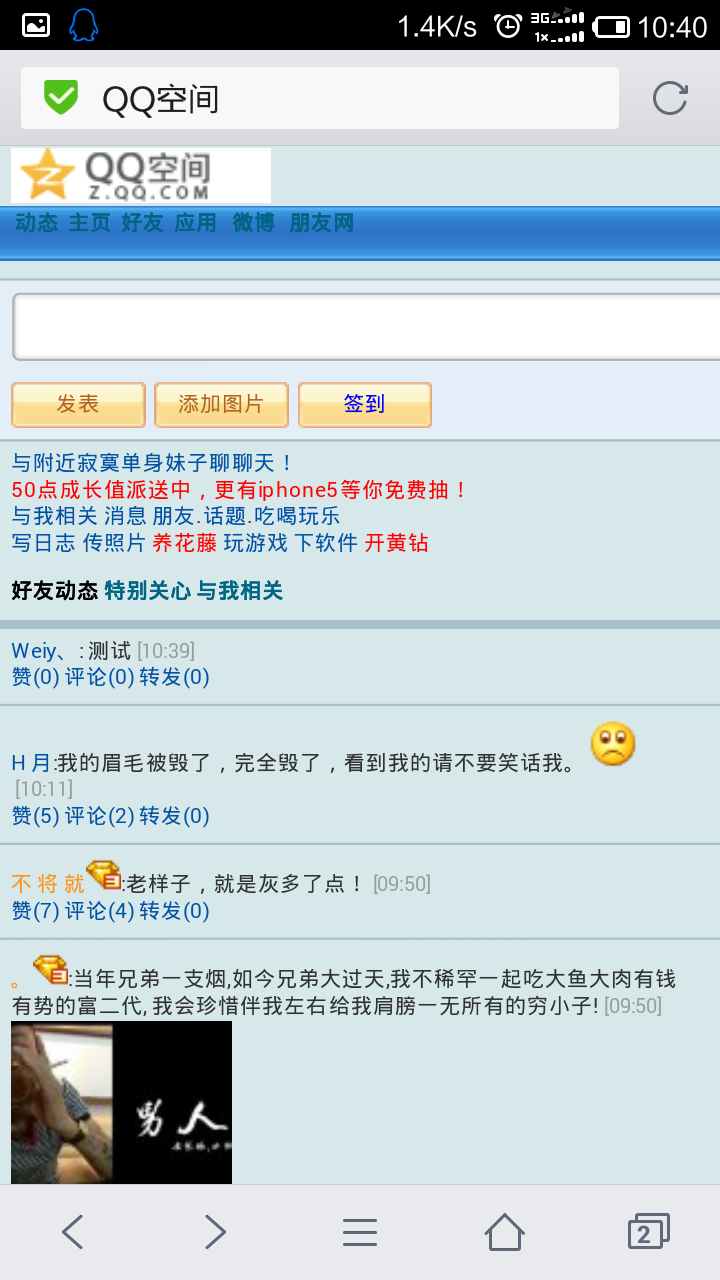

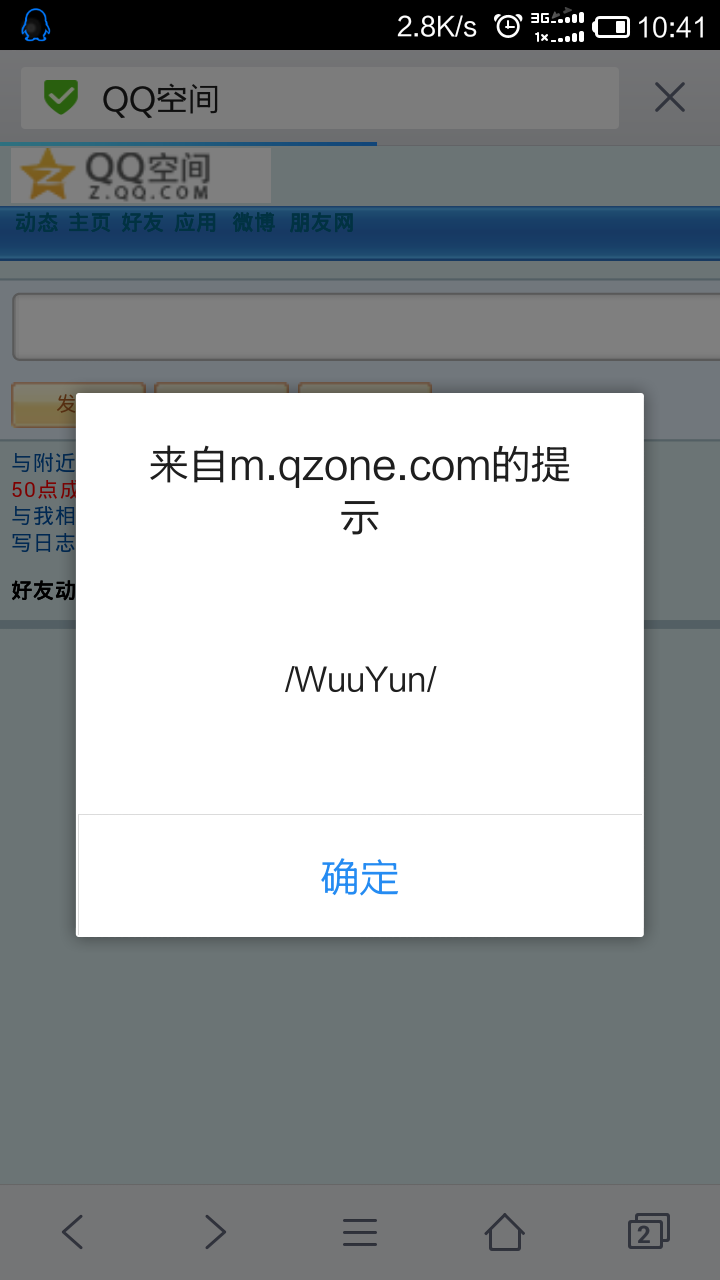

再用小号进入测试帐号的空间:(依然是3G版QQ空间)

仍然会弹出 /WuuYun/

所以我前面说,貌似可以提取3g版QQ空间用户的cookies.达到跨站攻击,

虽然使用3G版空间的人数少但还是有一部分,希望能引起腾讯程序员的注意,谢谢。

漏洞证明:

修复方案:

你们更专业! 腾讯的程序员是最棒的。

版权声明:转载请注明来源 Weiy、@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-03-09 17:18

厂商回复:

非常感谢您的报告,问题已着手处理,感谢大家对腾讯业务安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无