漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0117817

漏洞标题:某邮件系统通用命令执行漏洞影响上百家企业邮服可getshell(某著名企业邮服也躺枪)

相关厂商:www.cert.org.cn

漏洞作者: 黑吃黑

提交时间:2015-06-02 20:16

修复时间:2015-09-06 00:00

公开时间:2015-09-06 00:00

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-02: 细节已通知厂商并且等待厂商处理中

2015-06-05: 厂商已经确认,细节仅向厂商公开

2015-06-08: 细节向第三方安全合作伙伴开放

2015-07-30: 细节向核心白帽子及相关领域专家公开

2015-08-09: 细节向普通白帽子公开

2015-08-19: 细节向实习白帽子公开

2015-09-06: 细节向公众公开

简要描述:

继续深入收集信息,发现是通用。白帽子提交,仅做测试,日志可查!不信这个危害程度还不舍得给个雷?

详细说明:

查有一下这个邮件厂商不知道是那个厂商开发的产品,反正挺多公司在用的。

所以先提交给国家中心了,因为乌云审核机制,为了通过所以这里先不打码,如果乌云管理员审核的时候觉得有必要麻烦自己打码!(为了防止修复慢被利用,还是建议管理员打码吧!)

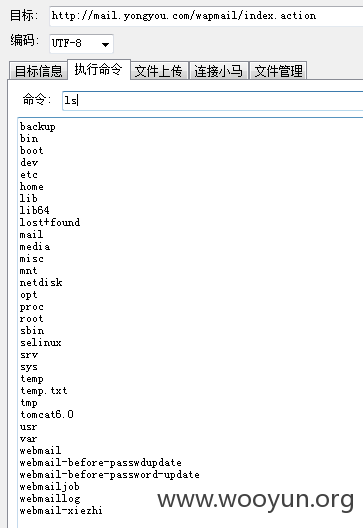

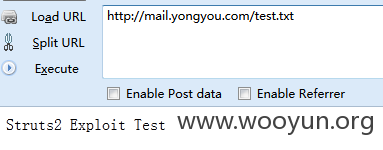

这个应该是个通用!

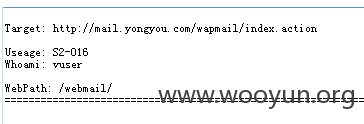

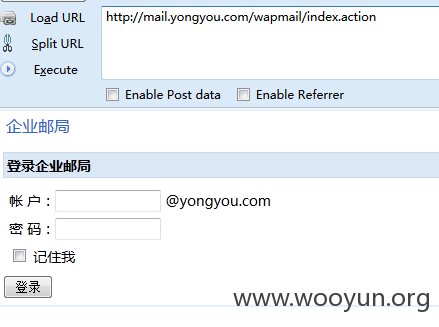

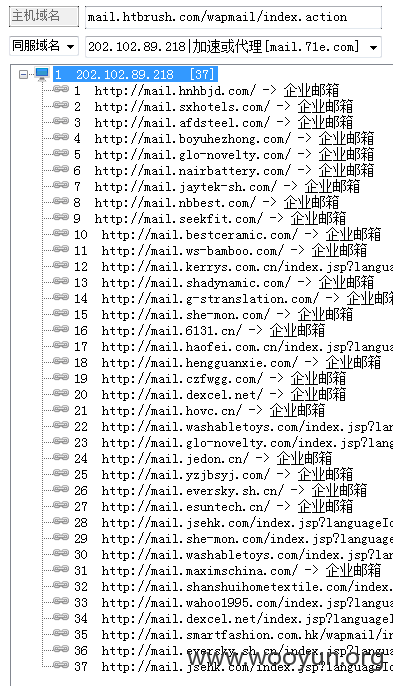

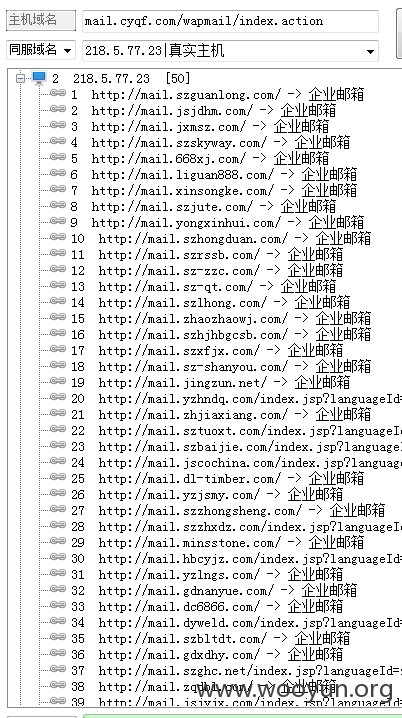

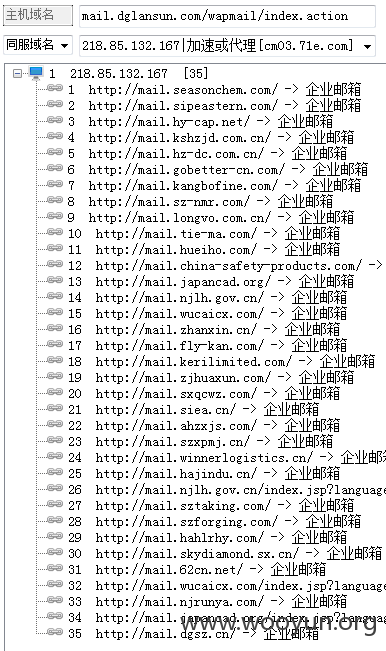

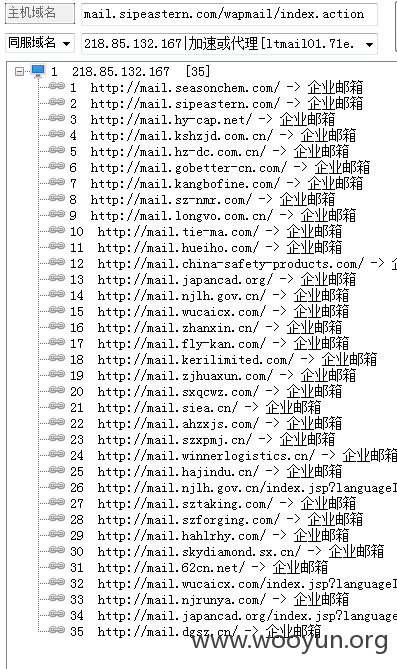

谷歌搜索:site:wapmail/index.action 就会发现搜出域名,然后解析每个域名的IP,每个IP里面都包含有几十个邮服域名,大概算了一下,超过百家企业邮服!

在每个邮服域名后面直接添加: wapmail/index.action 即可利用命令执行漏洞。

漏洞证明:

修复方案:

及时修复,管理员记得审核后帮打码。

版权声明:转载请注明来源 黑吃黑@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-06-05 18:15

厂商回复:

最新状态:

暂无