漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-099145

漏洞标题:展程科技官网后台奇葩漏洞(任意账号均可登陆)

相关厂商:北京展程科技有限公司

漏洞作者: 天地不仁 以万物为刍狗

提交时间:2015-03-03 17:41

修复时间:2015-04-17 17:42

公开时间:2015-04-17 17:42

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:8

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-03: 细节已通知厂商并且等待厂商处理中

2015-03-05: 厂商已经确认,细节仅向厂商公开

2015-03-15: 细节向核心白帽子及相关领域专家公开

2015-03-25: 细节向普通白帽子公开

2015-04-04: 细节向实习白帽子公开

2015-04-17: 细节向公众公开

简要描述:

下辈子,我愿做阵风或条鱼,因为风没有记忆,而鱼,七秒的记忆就是一生······

详细说明:

官网后台地址:http://www.zhanchengkeji.com/admin/

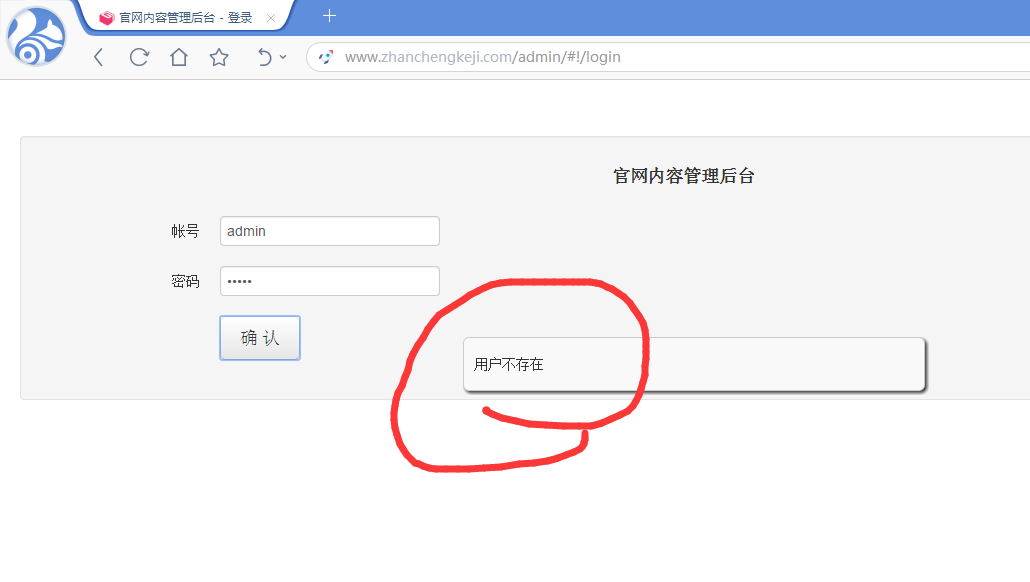

我们先随便输入一个账号 admin admin 当然 这个账号是不存在的

如图可知 admin 这个账号是不存在 那么我如何可以用这个账号登陆呢?

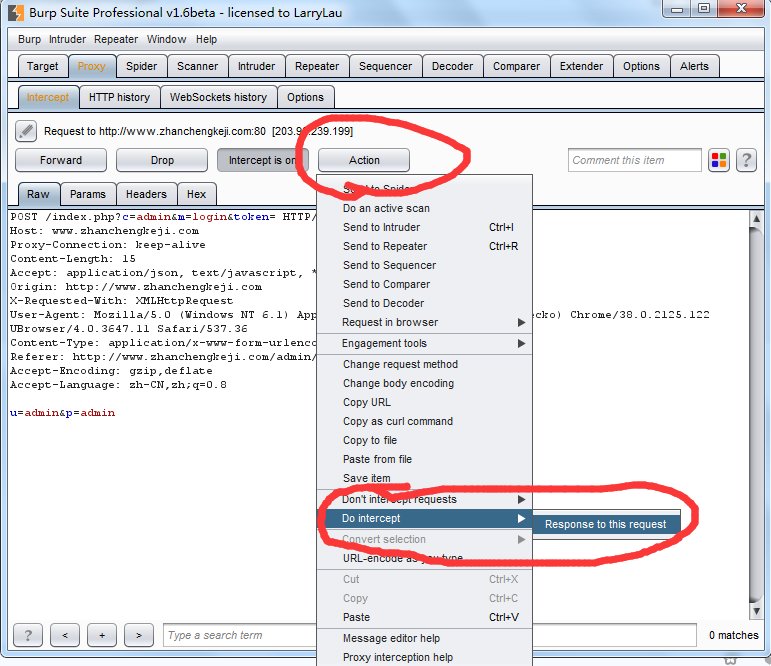

其实很简单 开启我们的 burp 截获返回值就可以了

我们先截获发送数据 然后依次点击上图中圈出来的地方 再点击 forward 发送数据 就可以截获返回值了

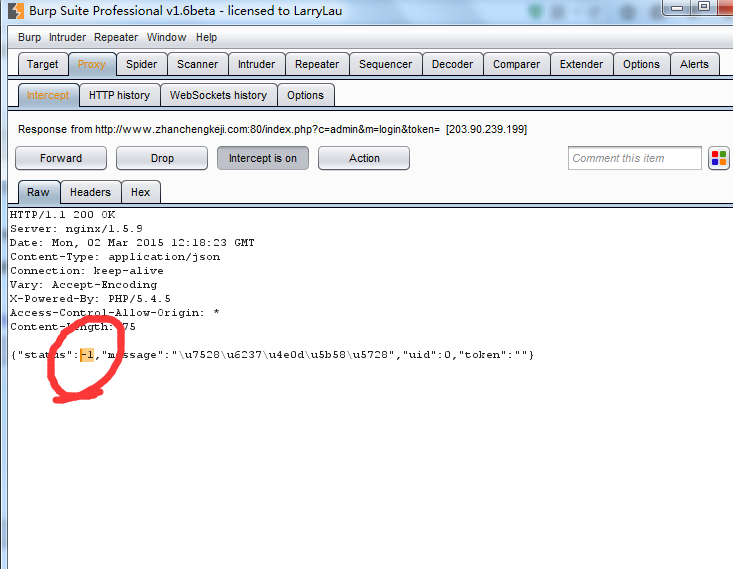

将返回值中的 -1 改为 1 再点击 forward 就可以直接登陆后台了

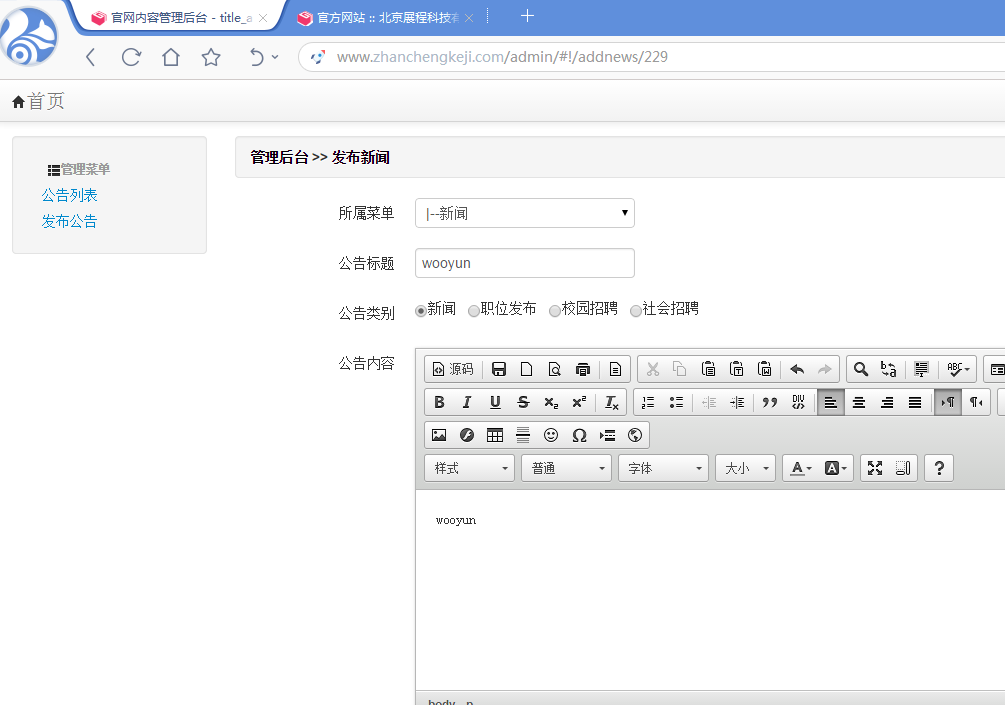

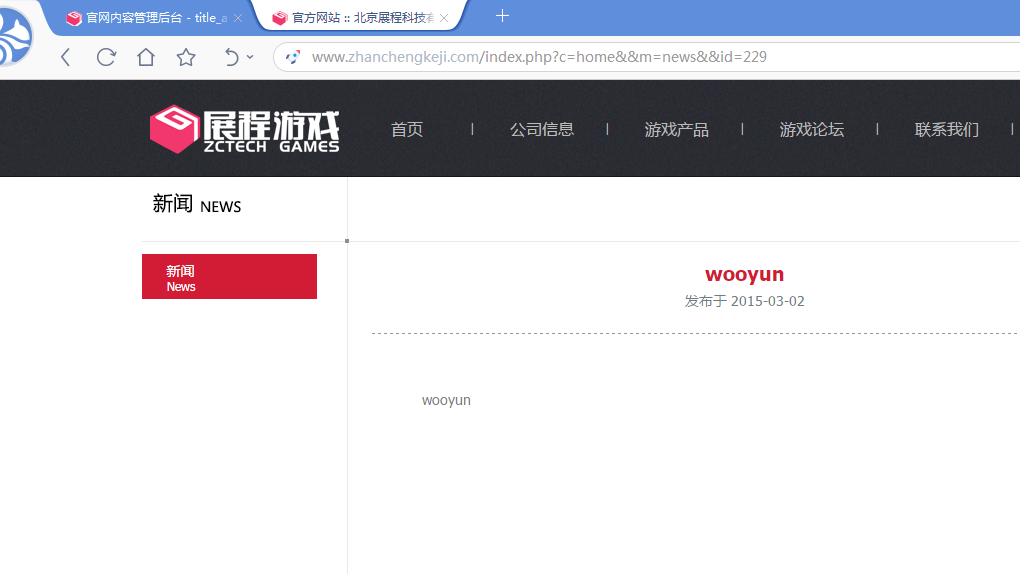

我们发布一条 公告试试

这条新闻我已经删了

漏洞证明:

我这边网络不好 没继续测试了 貌似有 FCKEditor 至于可不可以上传 我就不知道了 我这蹭的wifi网络太卡

修复方案:

这个漏洞 应该是将后台直接写入了 前台代码中 然后根据返回值将后台显示或隐藏 这样写 虽然简单 但是弊端也是显而易见的

版权声明:转载请注明来源 天地不仁 以万物为刍狗@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-03-05 15:26

厂商回复:

感谢举报,漏洞正在修复中...

最新状态:

暂无