漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-098894

漏洞标题:利用人人网某处设计缺陷攻击内网应用

相关厂商:人人网

漏洞作者: zcy

提交时间:2015-03-02 14:59

修复时间:2015-04-16 15:00

公开时间:2015-04-16 15:00

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-02: 细节已通知厂商并且等待厂商处理中

2015-03-02: 厂商已经确认,细节仅向厂商公开

2015-03-12: 细节向核心白帽子及相关领域专家公开

2015-03-22: 细节向普通白帽子公开

2015-04-01: 细节向实习白帽子公开

2015-04-16: 细节向公众公开

简要描述:

利用人人网某处设计缺陷攻击内网应用

详细说明:

http://wooyun.org/bugs/wooyun-2015-091798中得ssrf可用短连接绕过。

http://widget.renren.com/dialog/share?resourceUrl=http://dwz.cn/CvchS

这样的链接就可以读取内网的一些信息。通过某位大神得知了人人的一些内网信息。突然想到是否可以通过ssrf攻击内网的一些应用,并得到内网的信息呢?有了问题就得去验证

已知http://daxue.renren-inc.com/bbs是discuz 7.2的程序。那可能存在faq.php的注入。进行短连接的转换以后,使用http://widget.renren.com/dialog/share?resourceUrl=http://dwz.cn/CvchS进行测试,发现漏洞存在但是没有我们想要的结果。

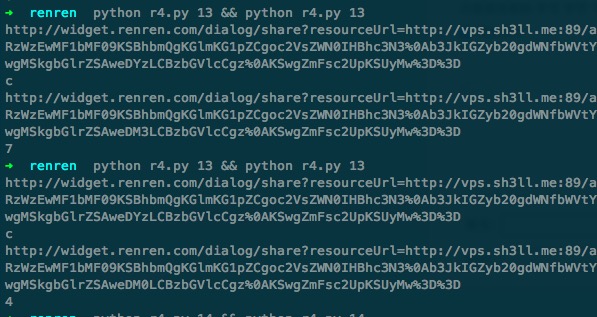

看到这样的结果我就不开心了。没有我想要的东西。不开森!!!那我就改下语句试试延时盲注。也许就有我想要的东西呢。然后写了个脚本就进行测试。数据就出来了,就是速度慢了点。不过验证了攻击思路确实是可以的

感谢某大神帮忙验证了思路写了脚本。我是渣渣。

漏洞证明:

http://wooyun.org/bugs/wooyun-2015-091798中得ssrf可用短连接绕过。

http://widget.renren.com/dialog/share?resourceUrl=http://dwz.cn/CvchS

这样的链接就可以读取内网的一些信息。通过某位大神得知了人人的一些内网信息。突然想到是否可以通过ssrf攻击内网的一些应用,并得到内网的信息呢?有了问题就得去验证

已知http://daxue.renren-inc.com/bbs是discuz 7.2的程序。那可能存在faq.php的注入。进行短连接的转换以后,使用http://widget.renren.com/dialog/share?resourceUrl=http://dwz.cn/CvchS进行测试,发现漏洞存在但是没有我们想要的结果。

看到这样的结果我就不开心了。没有我想要的东西。不开森!!!那我就改下语句试试延时盲注。也许就有我想要的东西呢。然后写了个脚本就进行测试。数据就出来了,就是速度慢了点。不过验证了攻击思路确实是可以的

感谢某大神帮忙验证了思路写了脚本。我是渣渣。

修复方案:

修复ssrf

版权声明:转载请注明来源 zcy@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-03-02 15:02

厂商回复:

谢谢,赞利用思路

最新状态:

暂无