漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-096704

漏洞标题:泡学网设计不当可重置任意用户密码

相关厂商:paoxue.com

漏洞作者: 阿萨帝

提交时间:2015-02-11 10:14

修复时间:2015-02-12 14:18

公开时间:2015-02-12 14:18

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-11: 细节已通知厂商并且等待厂商处理中

2015-02-12: 厂商已经确认,细节仅向厂商公开

2015-02-12: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

看来运维只顾泡妹子,不顾工作了。要不送个妹子吧?

详细说明:

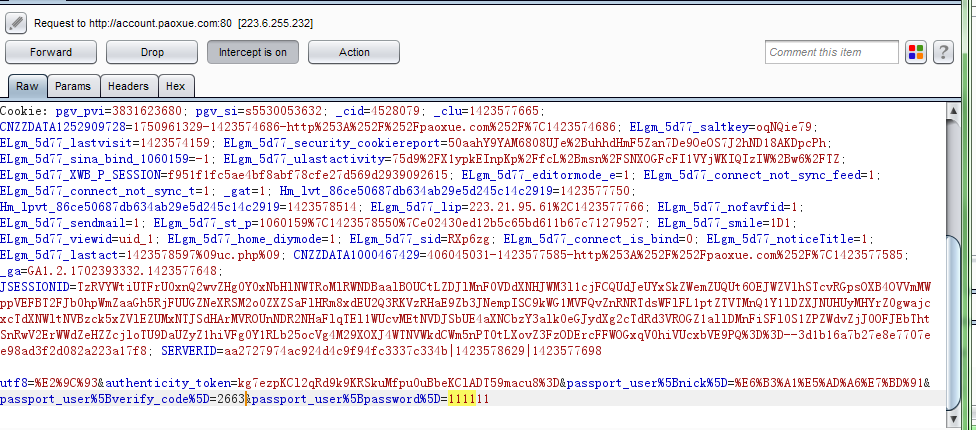

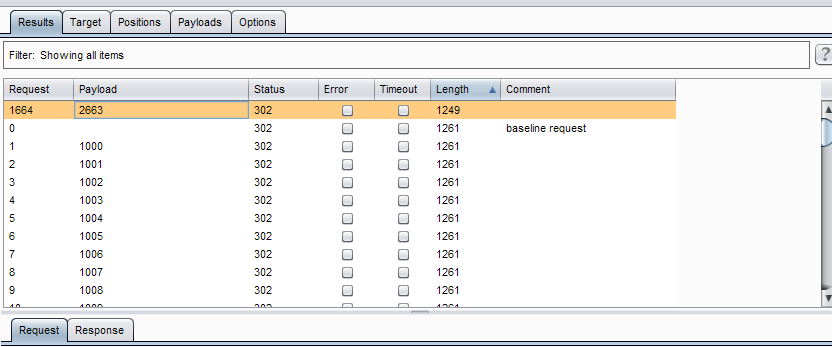

这种重置密码不因该出现的,爆破4位数字。

重置密码只需知道用户名即可重置,验证码为4位数字也就算了,尽然连手机号都不用输。

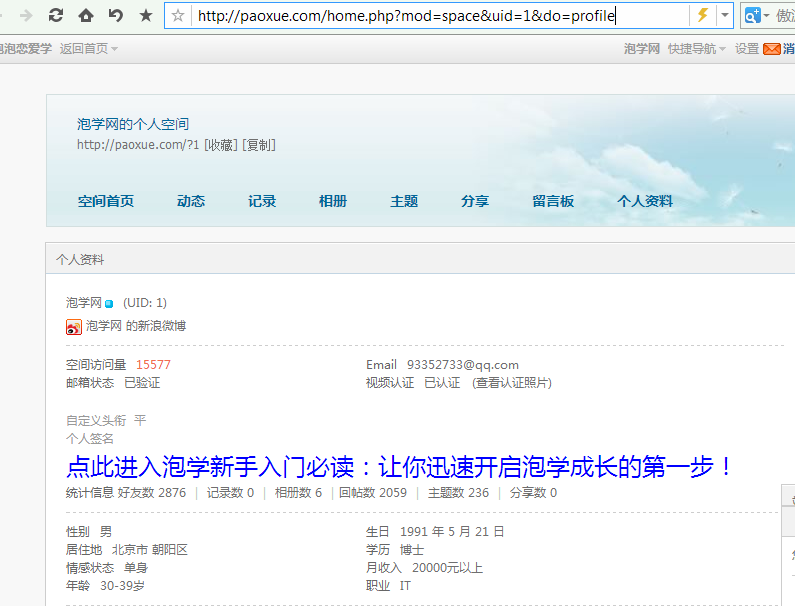

测试用户为ID为1用户, http://paoxue.com/home.php?mod=space&uid=1&do=profile

http://paoxue.com/space-uid-1.html

用户名:泡学网 密码:111111

登陆

漏洞证明:

修复方案:

未动任何东西。

改下密码吧。

版权声明:转载请注明来源 阿萨帝@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-02-12 00:33

厂商回复:

感謝,我們將儘快修復~

最新状态:

2015-02-12:已修复,感谢亲爱的白帽子,我们无法提供妹子,但是我们可以提供一份泡学VIP助你赢娶白富美走上人生巅峰