漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0118424

漏洞标题:贝贝网某处设计缺陷可再次泄露几百万用户信息

相关厂商:贝贝网

漏洞作者: bey0nd

提交时间:2015-06-05 16:32

修复时间:2015-07-06 12:05

公开时间:2015-07-06 12:05

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-05: 细节已通知厂商并且等待厂商处理中

2015-06-05: 厂商已经确认,细节仅向厂商公开

2015-06-15: 细节向核心白帽子及相关领域专家公开

2015-06-25: 细节向普通白帽子公开

2015-07-05: 细节向实习白帽子公开

2015-07-06: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

厂商哥们响应速度很给力,上一个已经修复了,速度杠杠的。

详细说明:

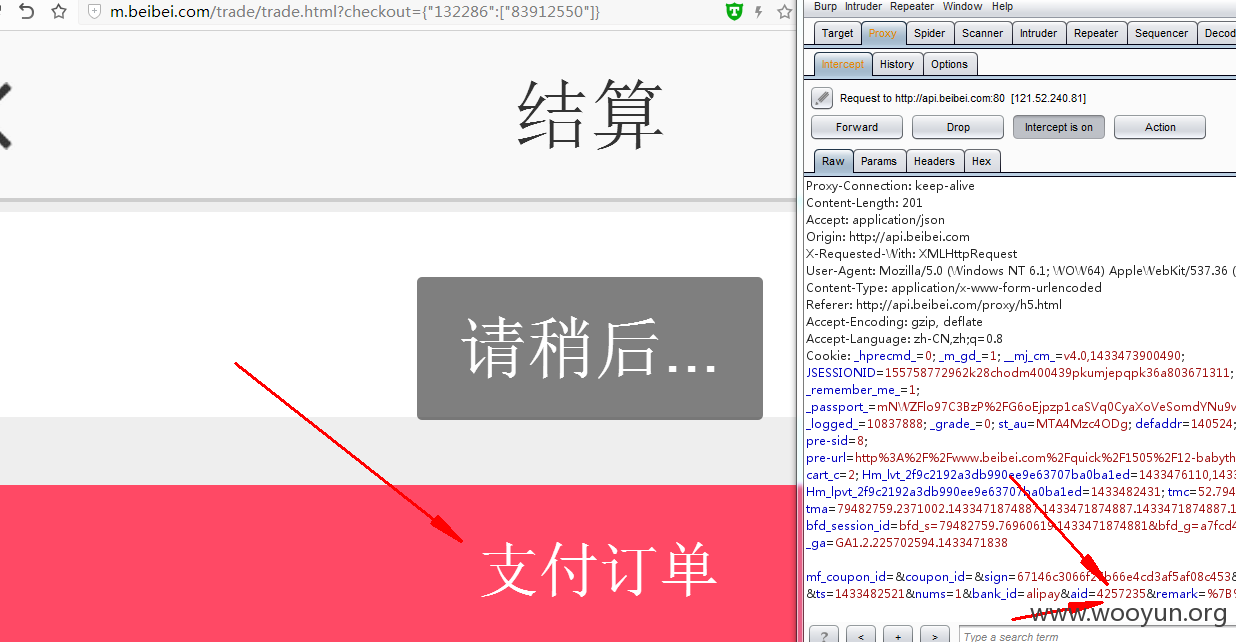

这次问题出在手机版的网站上。

PC的虽然做了权限验证,但是手机版也要加强呀。

用这个做测试好了。

http://m.beibei.com/detail/detail.html?iid=1969733

加到购物车

然后来到购物车结算

http://m.beibei.com/trade/cart.html

在结算的请求中,把地址信息换了。几百万的数据,随便改一个就行了。

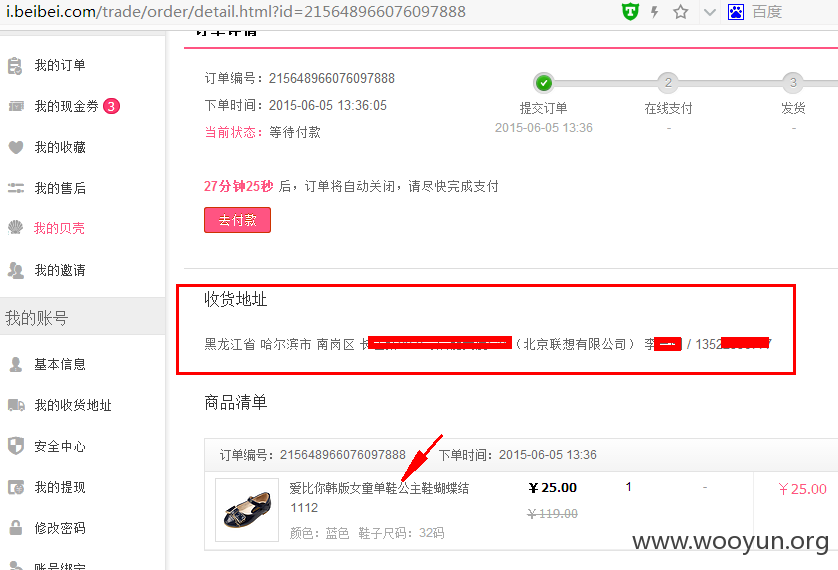

由于手机站和PC的订单数据是同步的,所以直接在www.beibei.com的订单中心看一下详情吧。

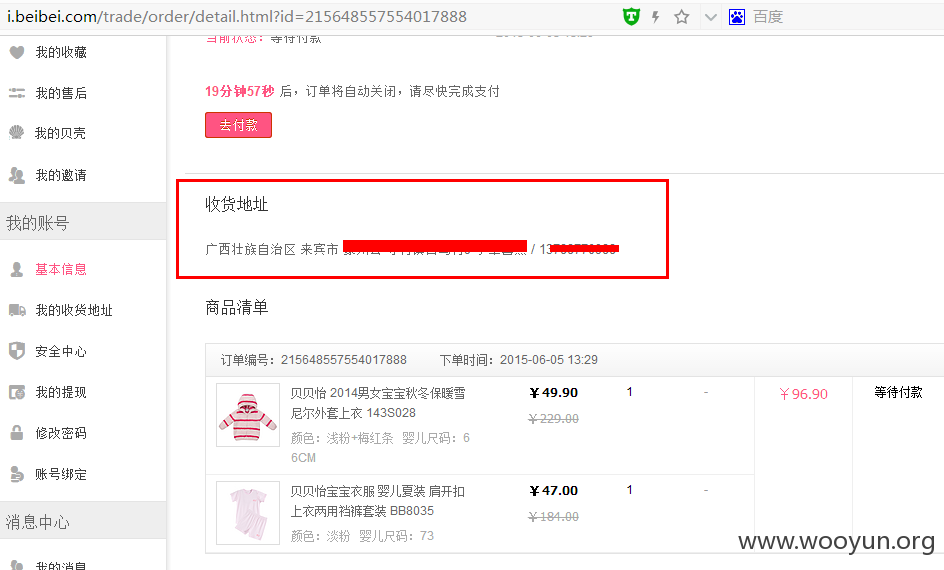

一般习惯用两个随机的的id信息来证明,所以又随便测试了一个。

PS:(个人中心处,收货地址的修改的post请求好像没有做验证,可以越权修改用户地址。不单独提了,你们测试一下呗。)

漏洞证明:

修复方案:

权限验证

版权声明:转载请注明来源 bey0nd@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-06-05 18:02

厂商回复:

此处理应跟上午的一起修复了,正在确认为什么会绕过

最新状态:

2015-06-05:@bey0nd 此漏洞应该与PC端的是一起修复的,我们目前无法重现

2015-07-06:多谢@bey0nd兄