漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-096038

漏洞标题:悦动圈跑步手机app敏感信息泄露服务器可shell+漏洞大礼包

相关厂商:51yund.com

漏洞作者: Ton7BrEak

提交时间:2015-02-06 16:50

修复时间:2015-03-23 16:52

公开时间:2015-03-23 16:52

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-06: 细节已通知厂商并且等待厂商处理中

2015-02-06: 厂商已经确认,细节仅向厂商公开

2015-02-16: 细节向核心白帽子及相关领域专家公开

2015-02-26: 细节向普通白帽子公开

2015-03-08: 细节向实习白帽子公开

2015-03-23: 细节向公众公开

简要描述:

昨晚在淘宝手机助手下载app赚集分宝,发现悦动圈也有红包活动,4位验证码发过来了,职业敏感性,我没有直接注册。早上来公司一看~信息泄露导致大量敏感信息泄露~跑步,跑步~一天我能跑一光年!!!(可惜数据库字段不支持啊)

详细说明:

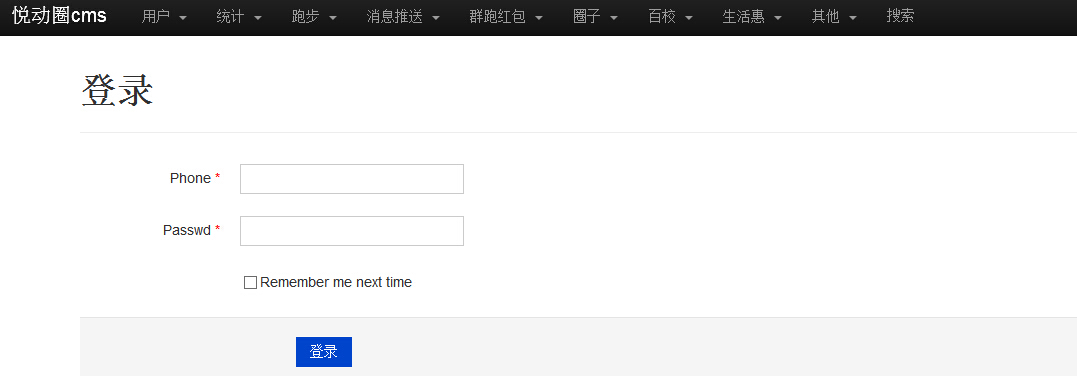

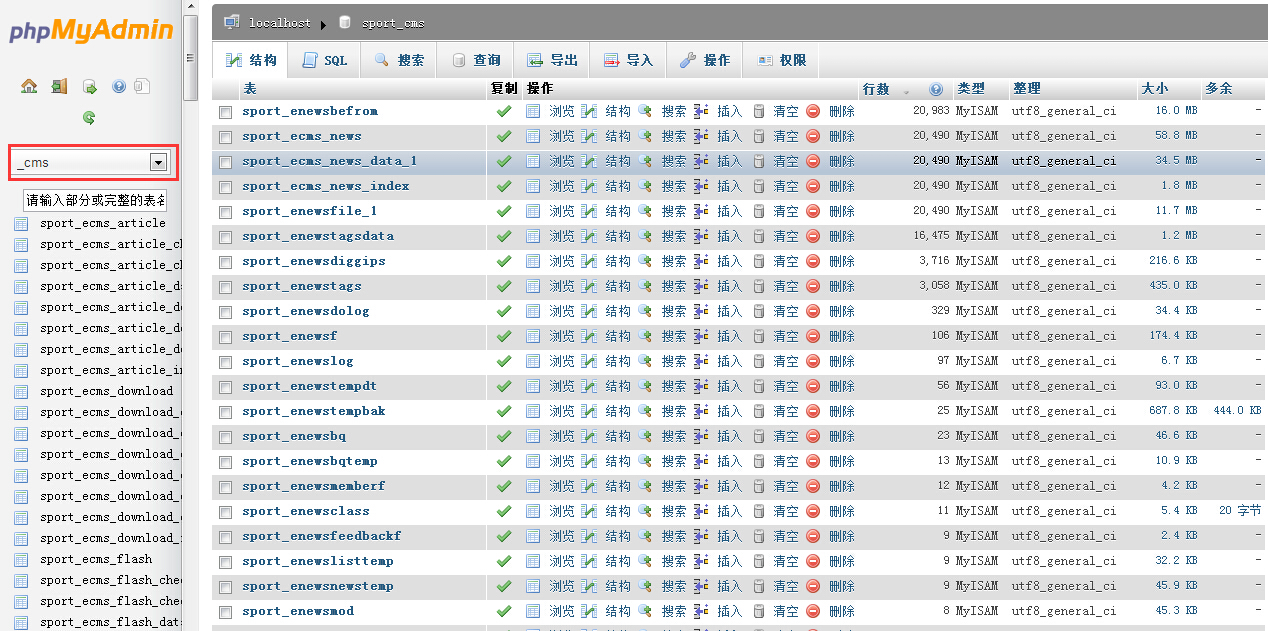

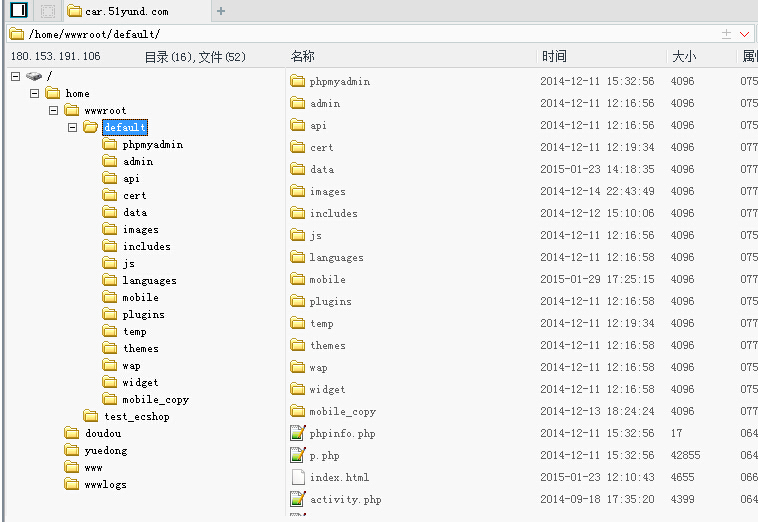

1、官网下载apk,解压反编译,找到大量接口信息,接口比较多,大量信息没有一一验证,主要有一个cms后台和一个ecshop的页面

地址为

http://car.51yund.com

http://cms.51yund.com/sport/

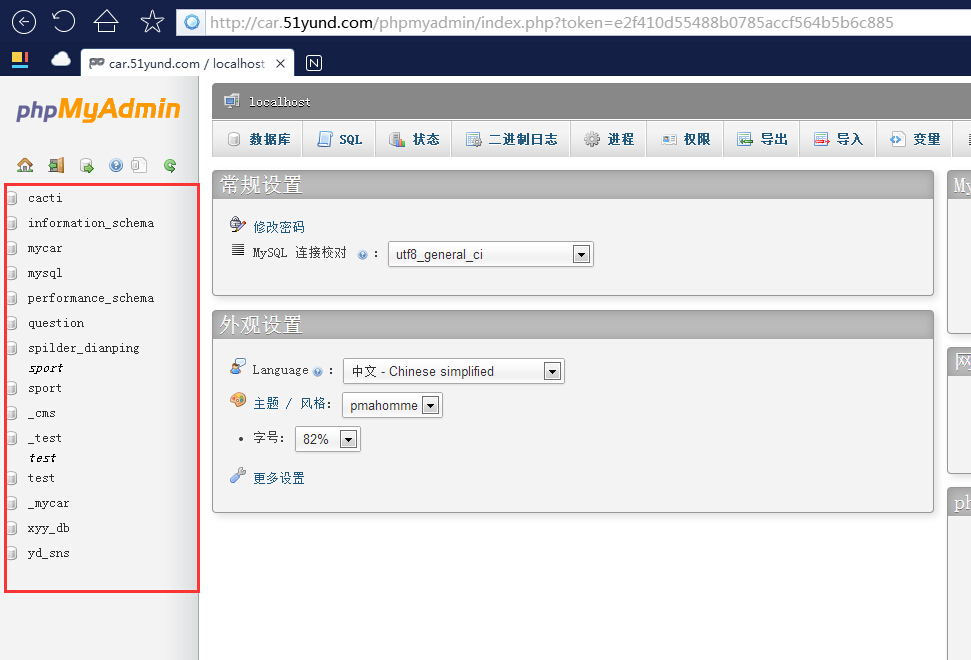

2、主要漏洞为ecshop这个地址,发现有phpmyadmin页面

http://car.51yund.com/phpmyadmin/index.php

账号密码为root root```弱口令~

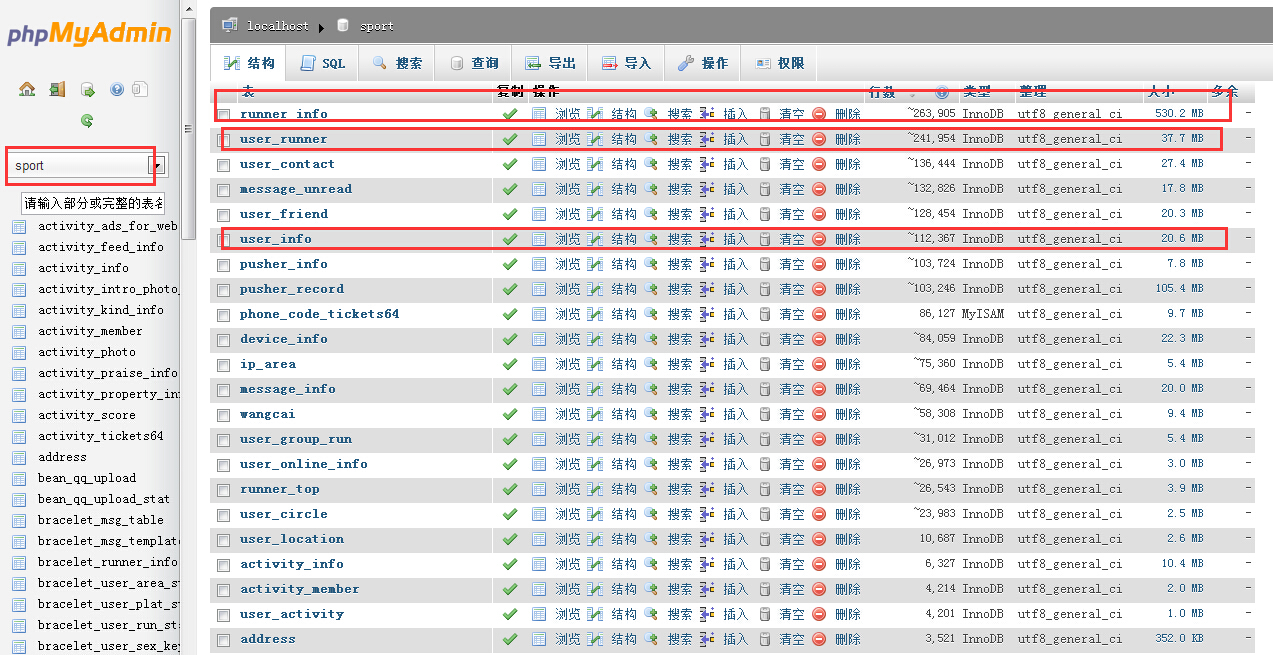

3、检查数据库,发现很多敏感信息,最近参加的活动也可以通过数据修改轻轻松松跑一光年的距离啊~

漏洞证明:

1、mysql弱口令如上~

2、http://car.51yund.com/phpinfo.php 可以查看路径

3、mysql写一句话木马。拿shell

其他潜在漏洞:

验证码4位,得知其他用户手机号后可以爆破找回密码(重置任意账户密码)

修复方案:

0.0

版权声明:转载请注明来源 Ton7BrEak@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-02-06 16:55

厂商回复:

核实确实存在该漏洞, 正在紧急修复中。 感谢路人甲的反馈。

最新状态:

暂无