漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0139324

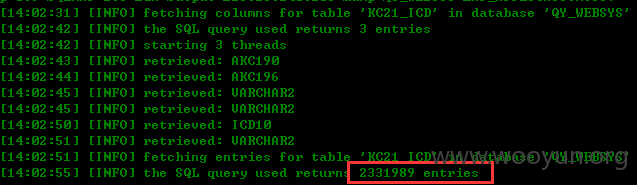

漏洞标题:广东省清远市某站SQL注入疑似涉及大量社保信息

相关厂商:广东省清远市

漏洞作者: 路人甲

提交时间:2015-09-06 16:46

修复时间:2015-10-24 13:26

公开时间:2015-10-24 13:26

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(广东省信息安全测评中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-06: 细节已通知厂商并且等待厂商处理中

2015-09-09: 厂商已经确认,细节仅向厂商公开

2015-09-19: 细节向核心白帽子及相关领域专家公开

2015-09-29: 细节向普通白帽子公开

2015-10-09: 细节向实习白帽子公开

2015-10-24: 细节向公众公开

简要描述:

广东省清远市某站SQL注入导致233W社保信息泄露

详细说明:

**.**.**.**/

**.**.**.**/

物理路径 H:\report\eWeb\

参数STITLE=123

available databases [20]:

[*] CTXSYS

[*] DBSNMP

[*] DMSYS

[*] EXFSYS

[*] HR

[*] IX

[*] MDSYS

[*] OE

[*] OLAPSYS

[*] ORDSYS

[*] OUTLN

[*] QY_WEBSYS

[*] SCOTT

[*] SH

[*] SYS

[*] SYSMAN

[*] SYSTEM

[*] TSMSYS

[*] WMSYS

[*] XDB

还有跟社保有关系的一些,顺带发出来了。

**.**.**.**/ 清远市人力资源和社会保障局报表管理系统。

**.**.**.**/px 职业培训录入系统。

**.**.**.**/hao/index.asp 不知道这是啥玩意,不太会利用。

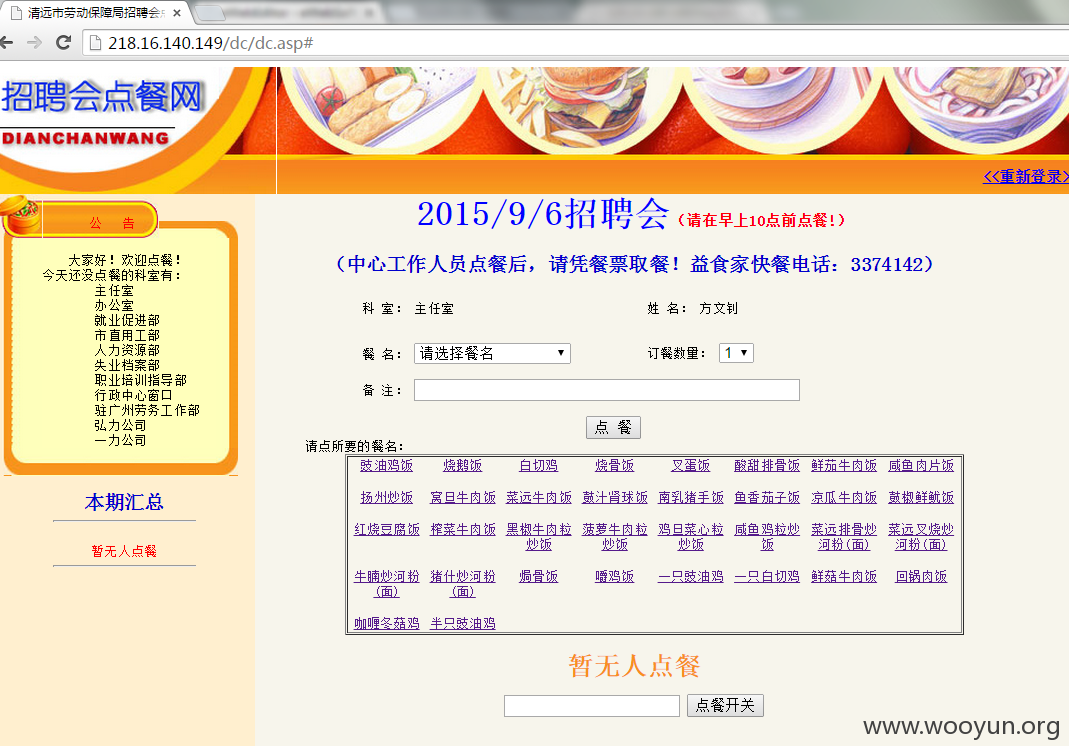

**.**.**.**/dc/ 劳动力市场点餐网

**.**.**.**/netbar/ 听歌的,估计是员工私自弄的把。

**.**.**.**/user.asp 未授权访问

**.**.**.**/dc/

各人员登录密码均初始为888

看着看着我就饿了。

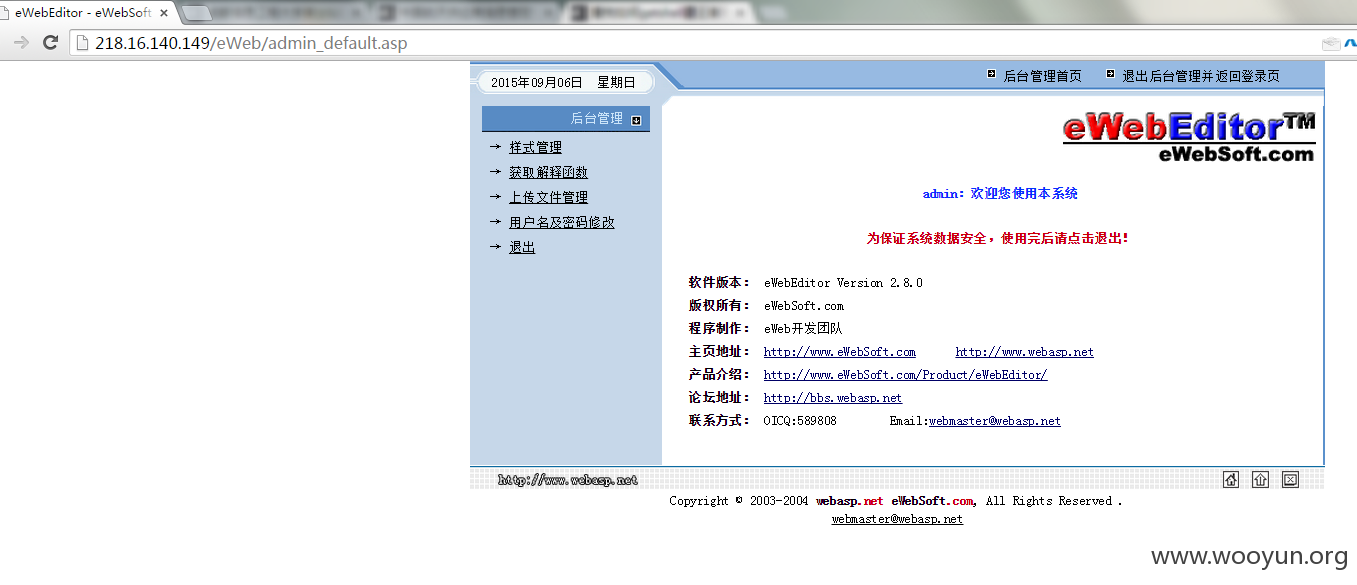

**.**.**.**/eWeb/admin_default.asp admin/admin

就不尝试拿shell了!

漏洞证明:

**.**.**.**/

**.**.**.**/

物理路径 H:\report\eWeb\

参数STITLE=123

available databases [20]:

[*] CTXSYS

[*] DBSNMP

[*] DMSYS

[*] EXFSYS

[*] HR

[*] IX

[*] MDSYS

[*] OE

[*] OLAPSYS

[*] ORDSYS

[*] OUTLN

[*] QY_WEBSYS

[*] SCOTT

[*] SH

[*] SYS

[*] SYSMAN

[*] SYSTEM

[*] TSMSYS

[*] WMSYS

[*] XDB

还有跟社保有关系的一些,顺带发出来了。

**.**.**.**/ 清远市人力资源和社会保障局报表管理系统。

**.**.**.**/px 职业培训录入系统。

**.**.**.**/hao/index.asp 不知道这是啥玩意,不太会利用。

**.**.**.**/dc/ 劳动力市场点餐网

**.**.**.**/netbar/ 听歌的,估计是员工私自弄的把。

**.**.**.**/user.asp 未授权访问

**.**.**.**/dc/

各人员登录密码均初始为888

看着看着我就饿了。

**.**.**.**/eWeb/admin_default.asp admin/admin

就不尝试拿shell了!

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-09-09 13:25

厂商回复:

非常感谢您的报告。

报告中的问题已确认并复现.

影响的数据:高

攻击成本:低

造成影响:高

综合评级为:高,rank:10

正在联系相关网站管理单位处置。

最新状态:

暂无