漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-095061

漏洞标题:Mallbuilder(多用户商城)储存型XSS盲打后台#4(4处打包+demo演示)

相关厂商:Mallbuilder(多用户商城)

漏洞作者: 路人甲

提交时间:2015-02-06 14:45

修复时间:2015-04-30 18:48

公开时间:2015-04-30 18:48

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-06: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

你可以看不惯我装逼,但不可以阻止我装逼 by:helen

详细说明:

WooYun: Mallbuilder(多用户商城)储存型XSS盲打后台#3(2处打包)

继续接着这个洞来。。

上个xss再认证那里,这一个在卖家的发货地址那里(注意哦是卖家的不是买家的)

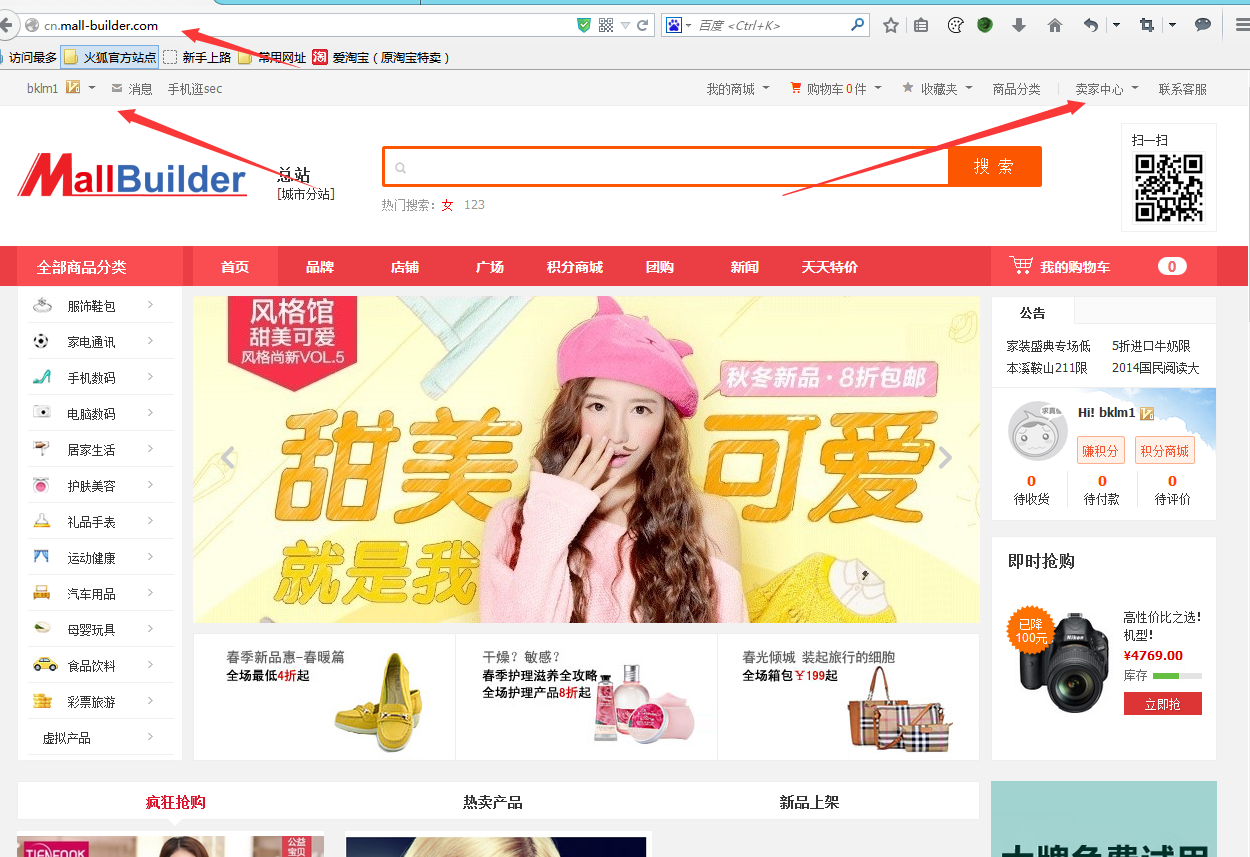

还是先来到demo地址:http://cn.mall-builder.com

来到卖家中心

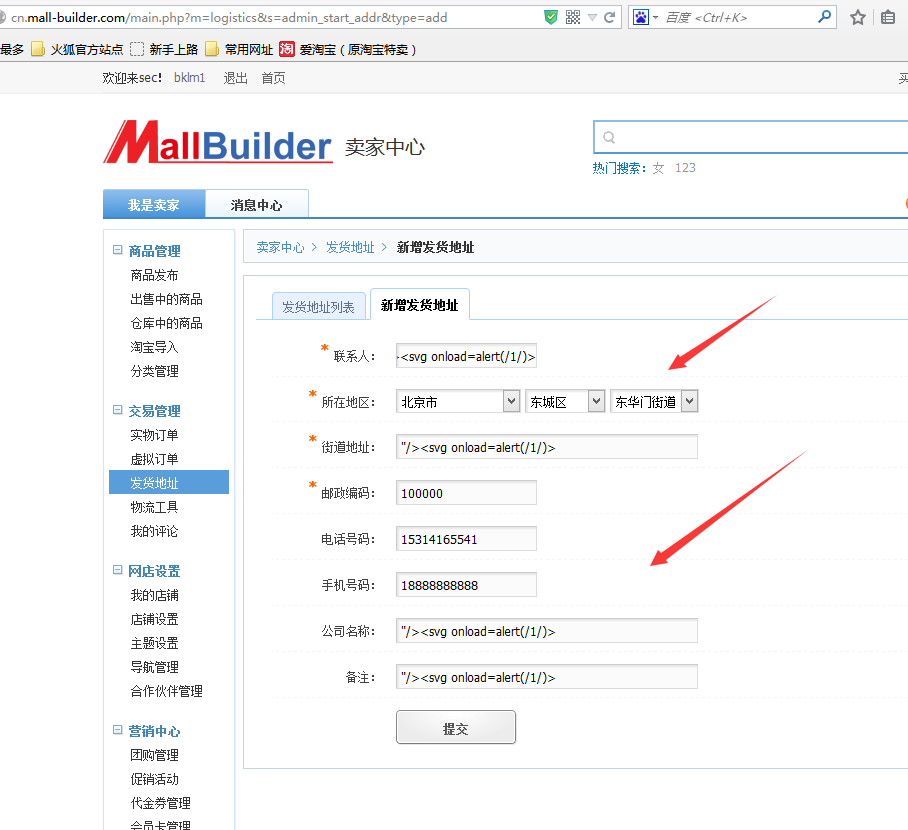

然后再发货地址那里,我们点击新增发货地址,然后插入4处XSS:"/><svg onload=alert(/1/)>

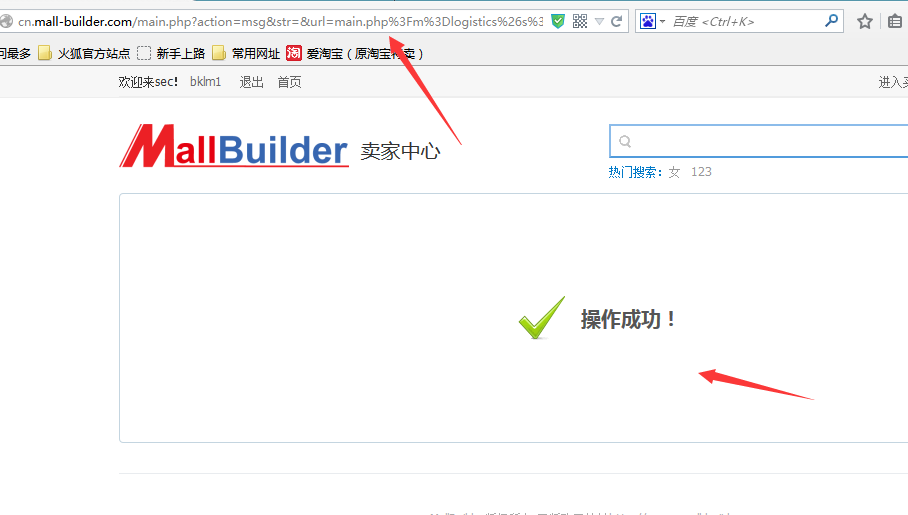

点击保存提示保存成功

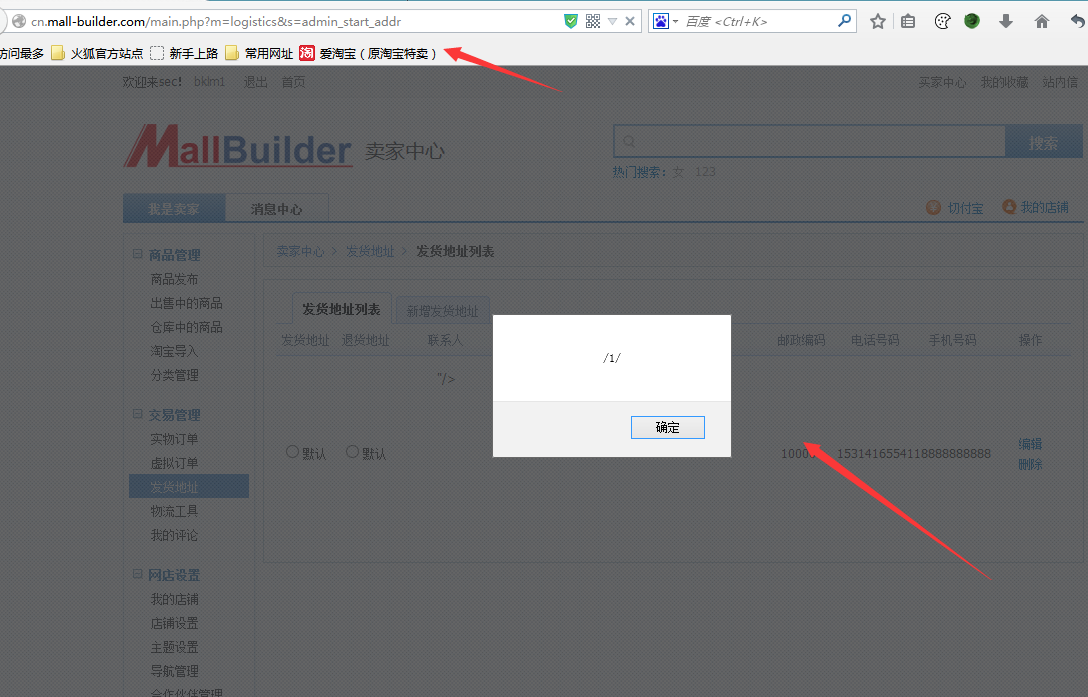

接下来返回查看成功弹窗

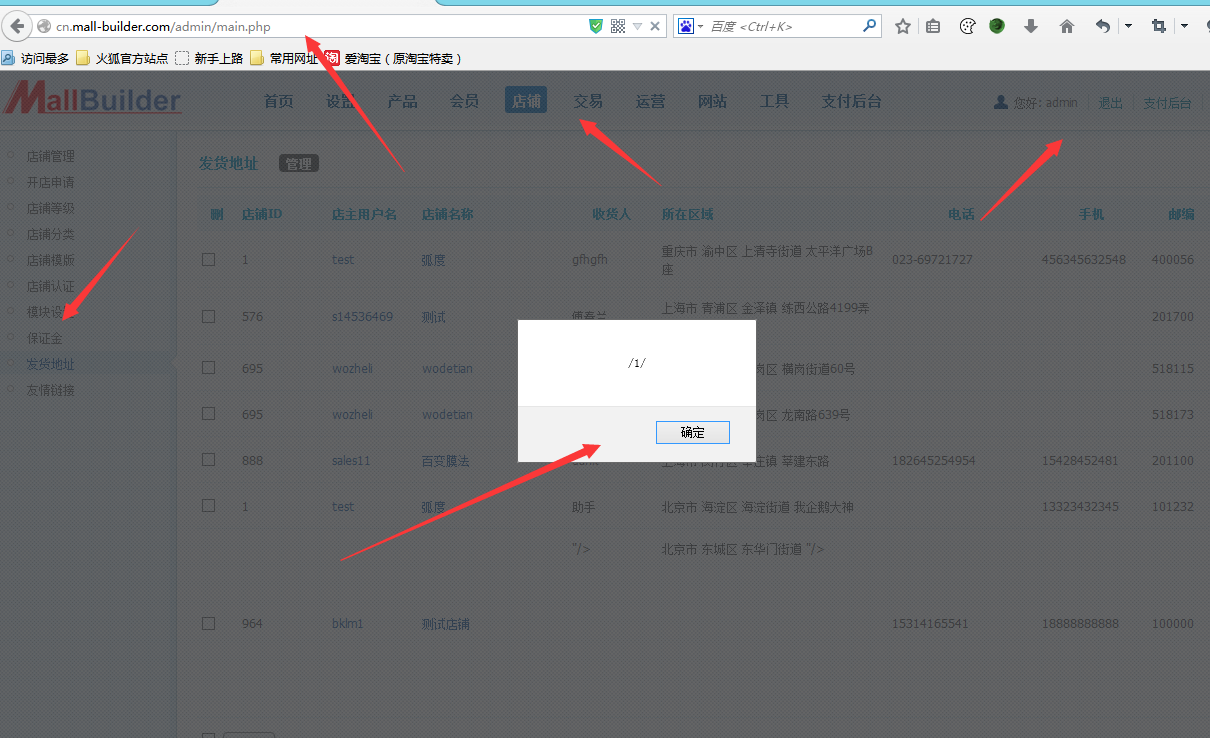

为证明非self-xss,接下来来到管理后台查看:http://cn.mall-builder.com/admin/main.php用户名admin密码admin

成功弹窗~

漏洞证明:

修复方案:

过滤!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝