漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065714

漏洞标题:Safari 7.0.4某功能会导致多数XSS防御机制被绕过(有条件)

相关厂商:Apple

漏洞作者: mramydnei

提交时间:2014-06-21 13:52

修复时间:2014-09-16 13:54

公开时间:2014-09-16 13:54

漏洞类型:设计错误/逻辑缺陷

危害等级:中

自评Rank:5

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-21: 细节已通知厂商并且等待厂商处理中

2014-06-26: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2014-08-20: 细节向核心白帽子及相关领域专家公开

2014-08-30: 细节向普通白帽子公开

2014-09-09: 细节向实习白帽子公开

2014-09-16: 细节向公众公开

简要描述:

折腾了很多次,感觉已经没有进一步加大可行性的空间了

还有一个safari8的,先提交这个看看水深

详细说明:

对于URL context的XSS防御,很多厂家都会选择检测URL的开头的字符,比如前七个字符是不是“http://” or 前八个字符是不是"https://"。从效果上来看,这种方法到现在还是非常凑效的。

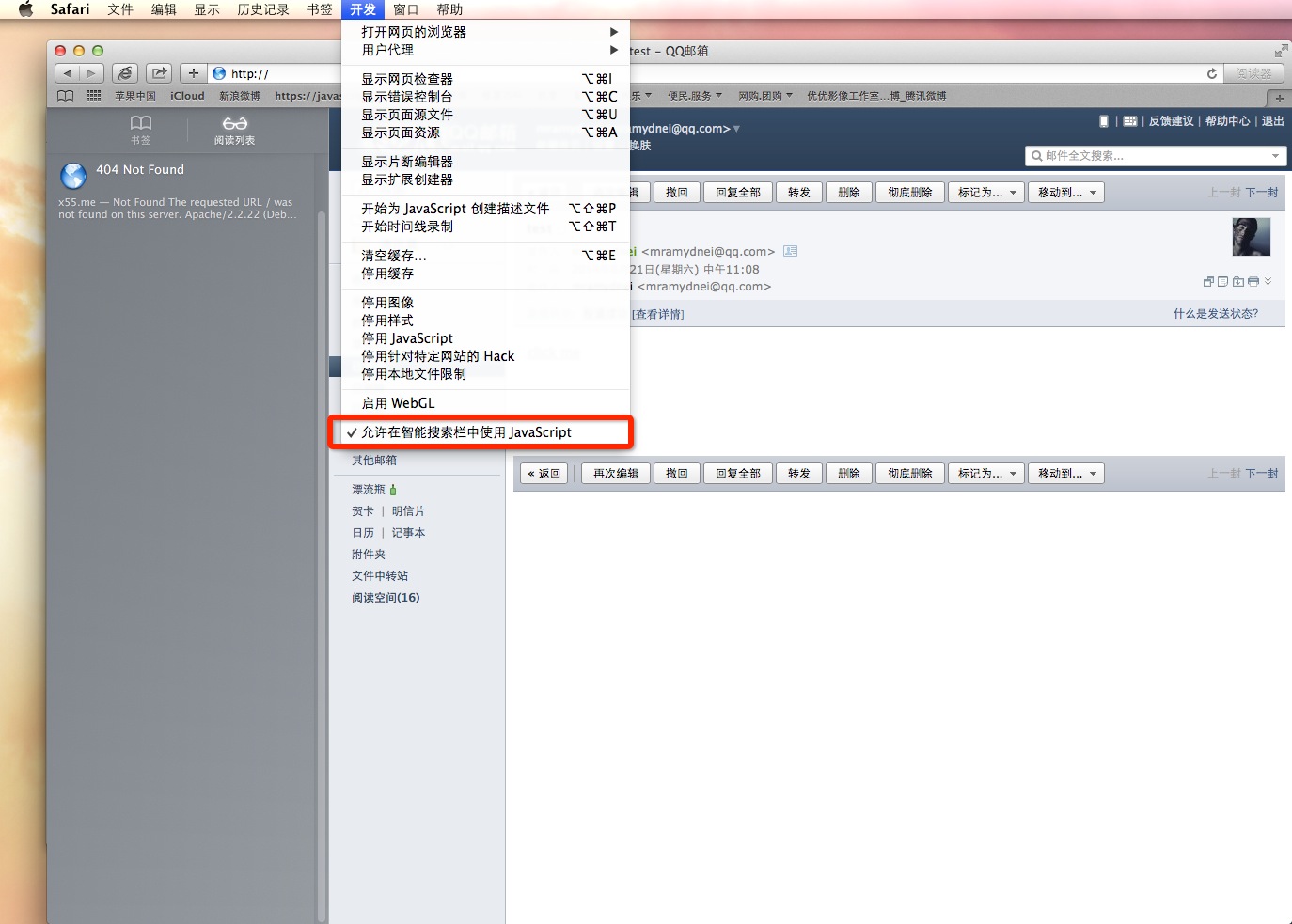

不过由于safari的设计缺陷,当功能“允许在智能栏里使用JavaScript”开启时(我一般都会开启,因为这对我来说便于做一些测试),会导致上述的防御URL context的机制被绕过。

以mail.qq.com为例,我们现在向受害者写一封邮件,并在内容中填上:

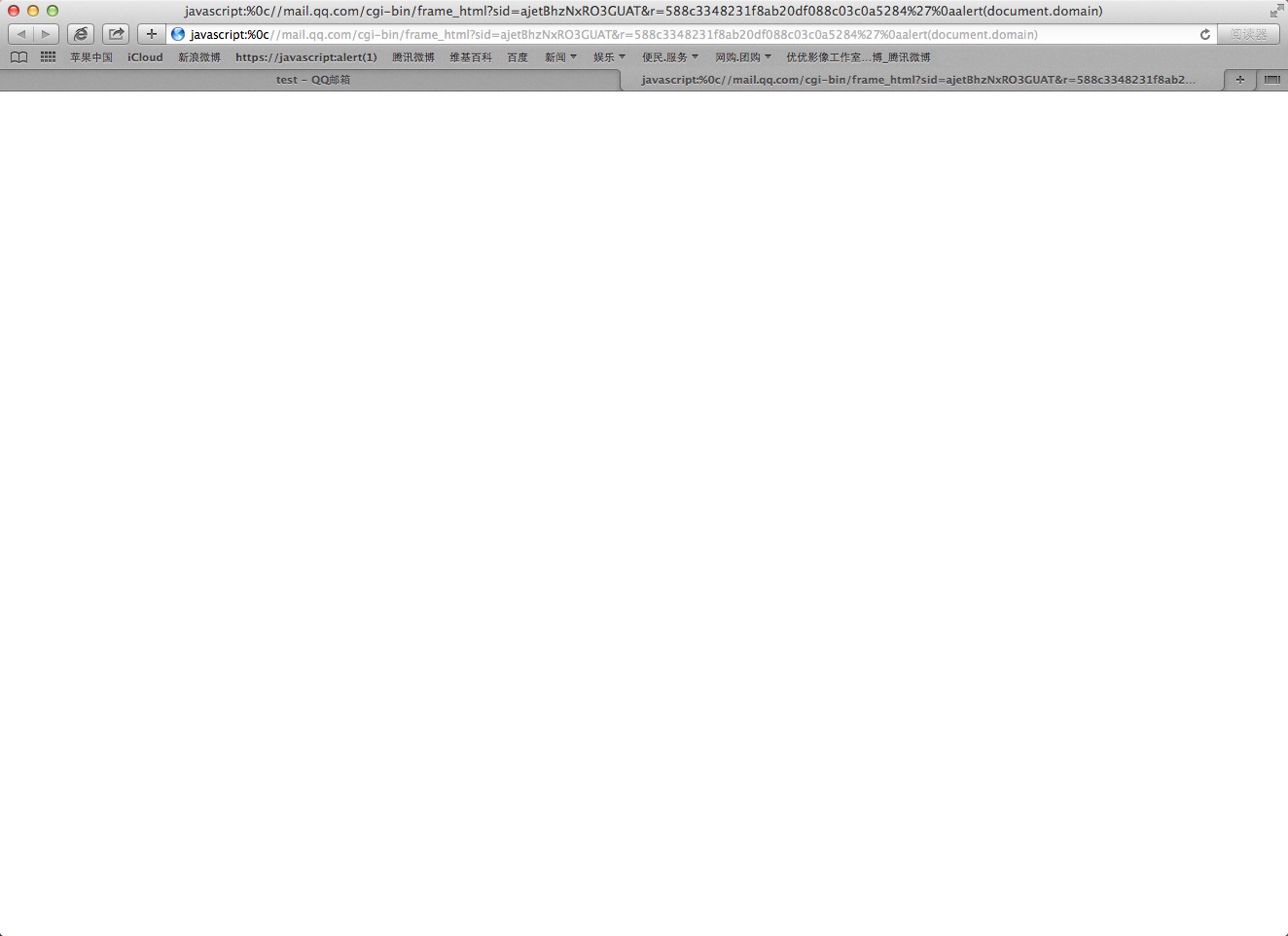

就像上面所描述的那样,由于URL是http://开头的,所以mail.qq.com不会对这段URL进行任何过滤处理。当受害者收到邮件并点击这个Anchor时,我们可以看到这样的画面:

由于Javascript没有立刻被执行。这里第一个会让人想到的是“我知道,protocol被隐藏了”。按照常理来说应该是那样的,但实际上我们的"http://"是被strip掉了。

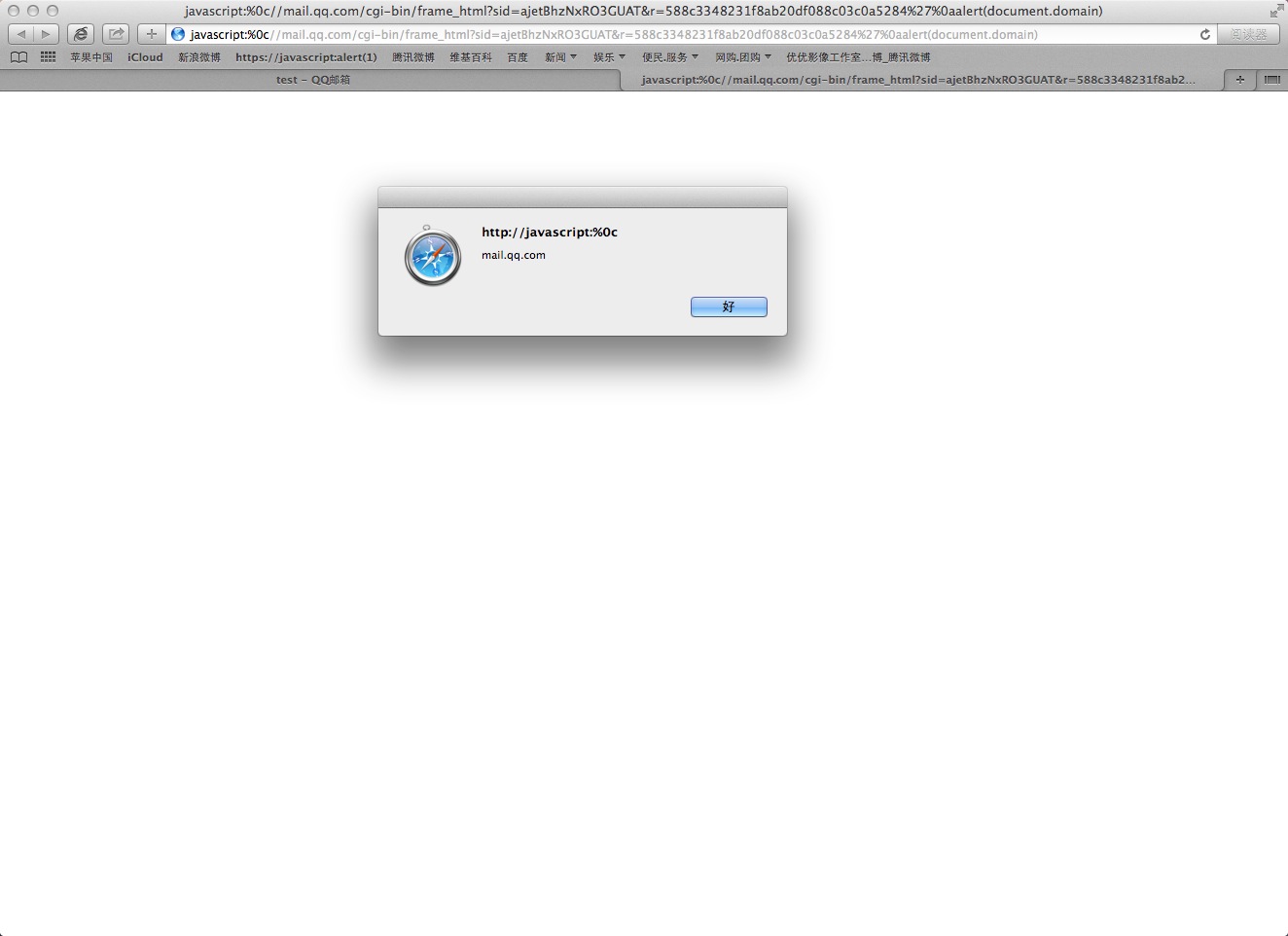

让我们试着在地址栏里按一下回车:

从图中可以看到JS在mail.qq.com下被执行了。而对于其它浏览器来说这是根本不可能的。

如果你是一个没有耐心的用户,看页面一片空白,就想着在地址栏里按下回车试图重新加载,这个时候你可能就已经遭受到跨站脚本攻击了。

漏洞证明:

证明如上

修复方案:

暂无

版权声明:转载请注明来源 mramydnei@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-09-16 13:54

厂商回复:

最新状态:

暂无