漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-094019

漏洞标题:雷士光电科技有限公司crm系统存在登陆框万能密码登录、后台任意文件上传导致代码执行

相关厂商:雷士光电

漏洞作者: rains

提交时间:2015-01-27 11:23

修复时间:2015-03-13 11:24

公开时间:2015-03-13 11:24

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-27: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

惠州雷士光电科技有限公司是高效节能、健康舒适、人工照明环境领域的专家,堂堂的上市大公司CRM系统居然存在多个漏洞,企业营销信息、客户信息、订单信息等等都一览无余了····

详细说明:

访问地址:http://61.142.119.101/sky/index.jsp

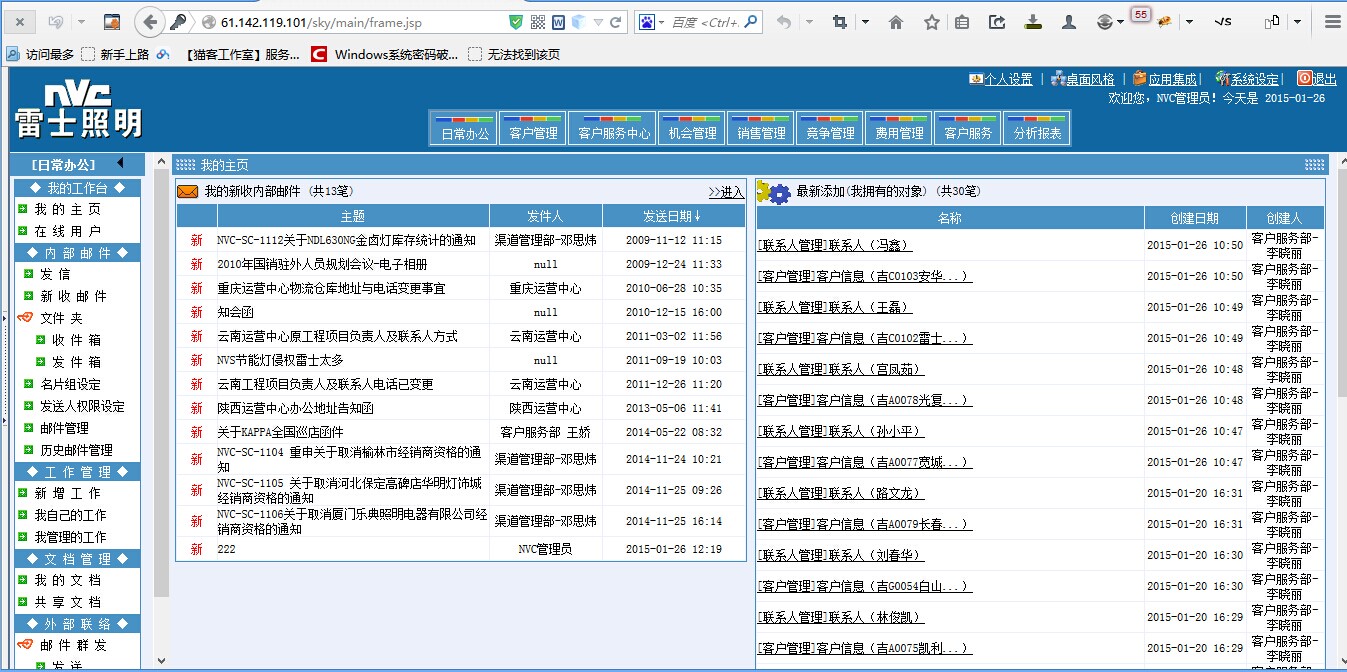

后台存在万能密码登录,登录名:admin'or '1'='1 ,密码:任意

成功登录后台页面:

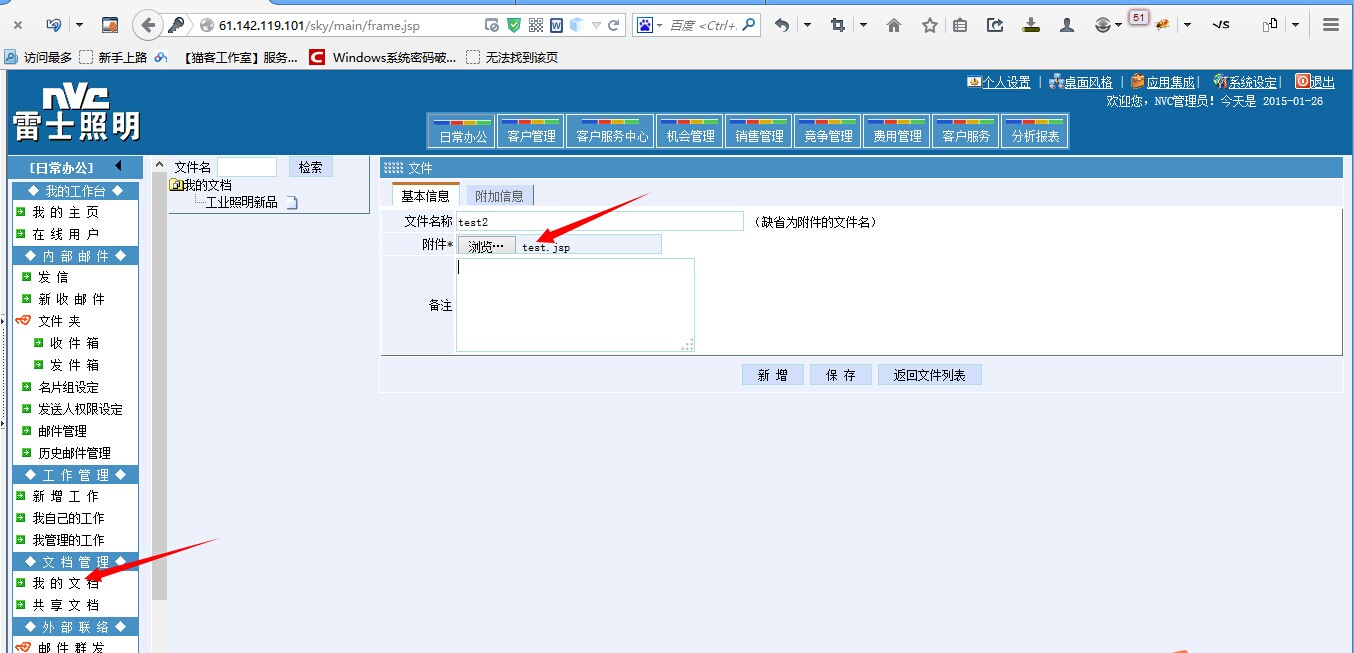

后台文档管理-我的目录附件处存在任意文件上传漏洞:

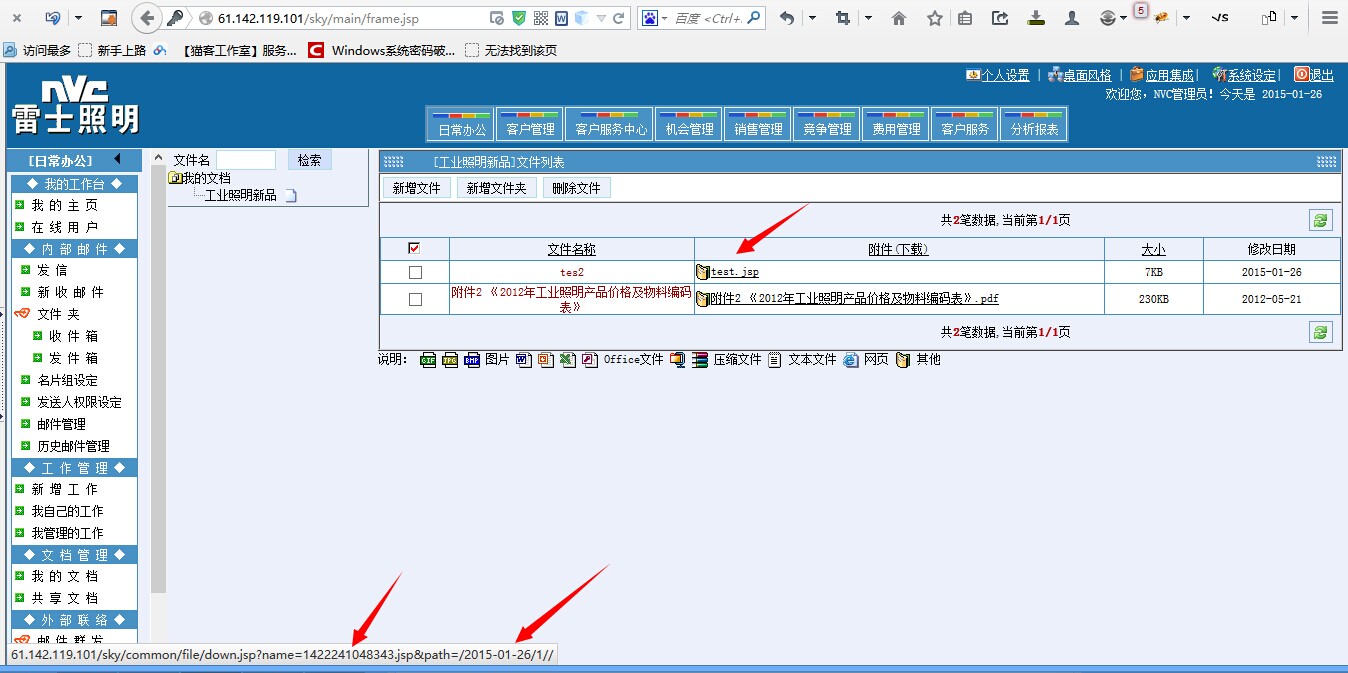

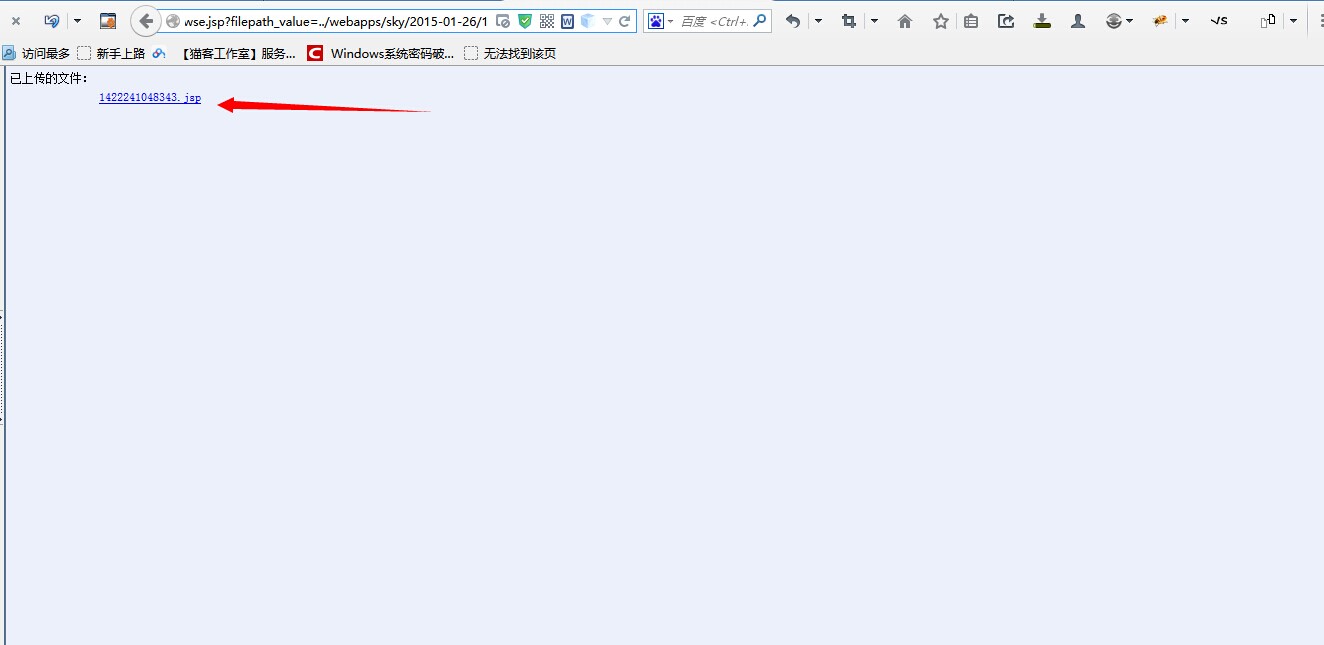

成功上传木马文件

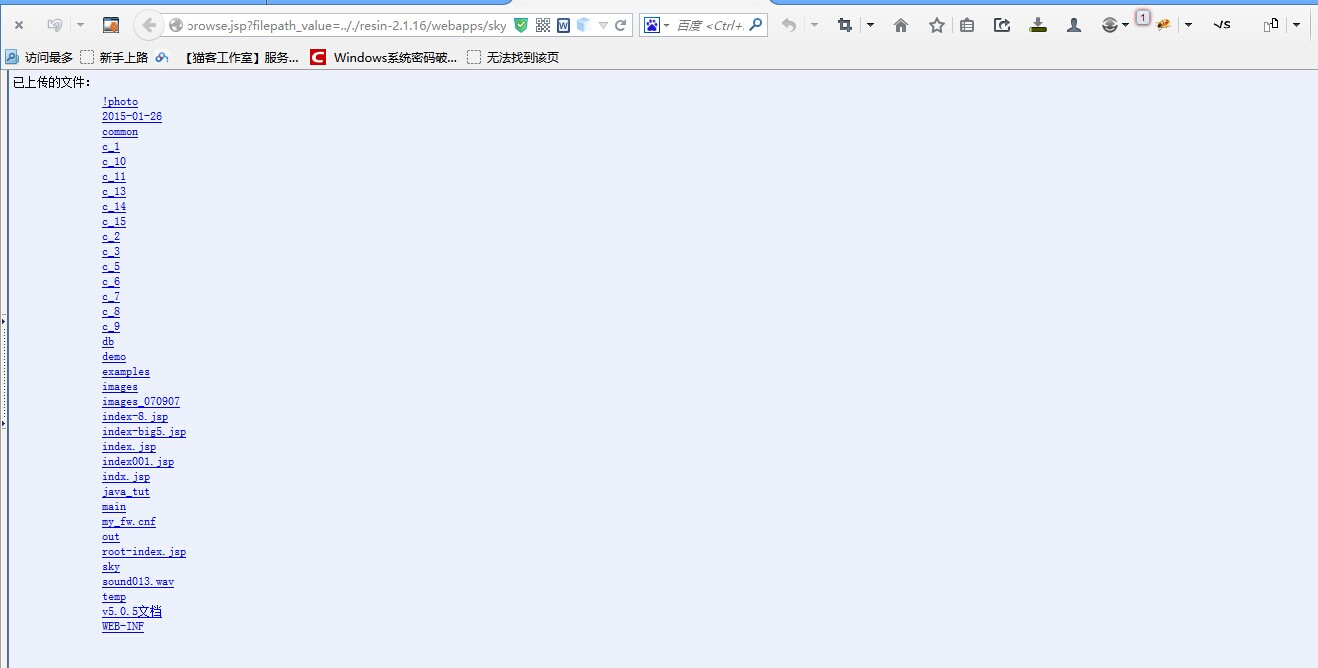

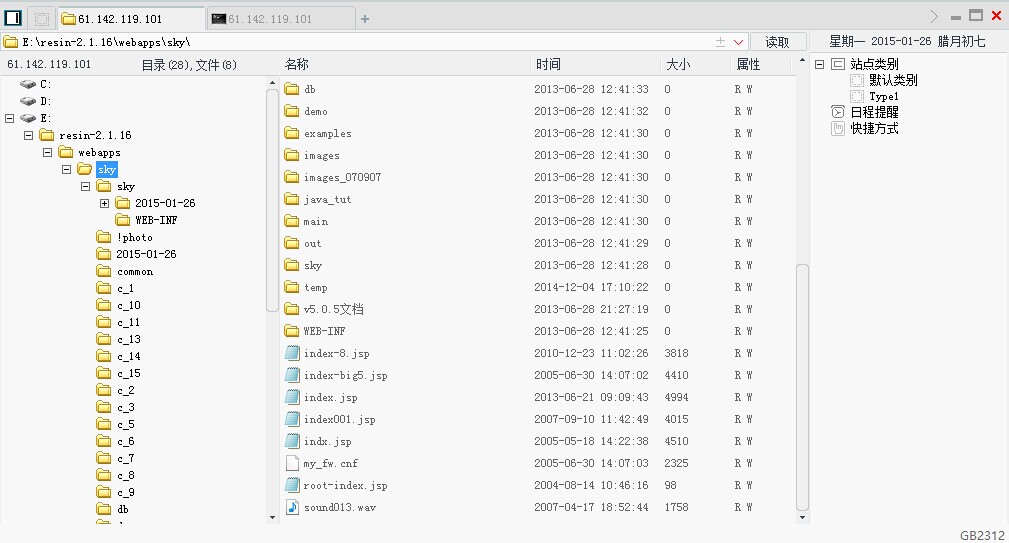

目录遍历漏洞,地址:http://61.142.119.101/sky/common/file/browse.jsp?filepath_value=.././resin-2.1.16/webapps/sky

获取上传木马路径:

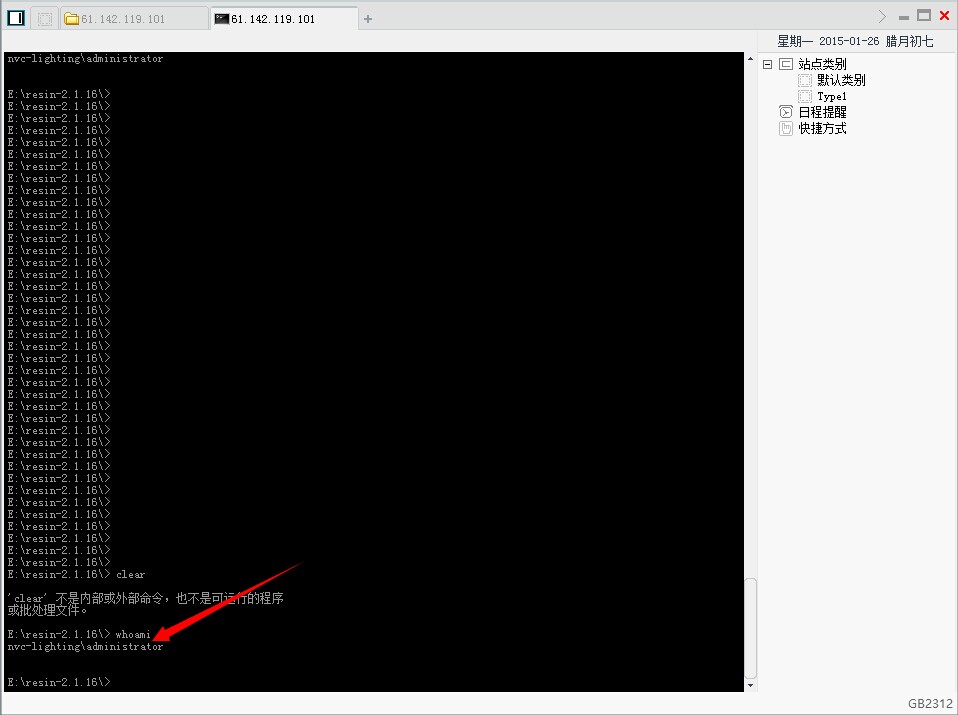

菜刀连接木马

貌似小马权限还比较大直接继承了administrator权限了

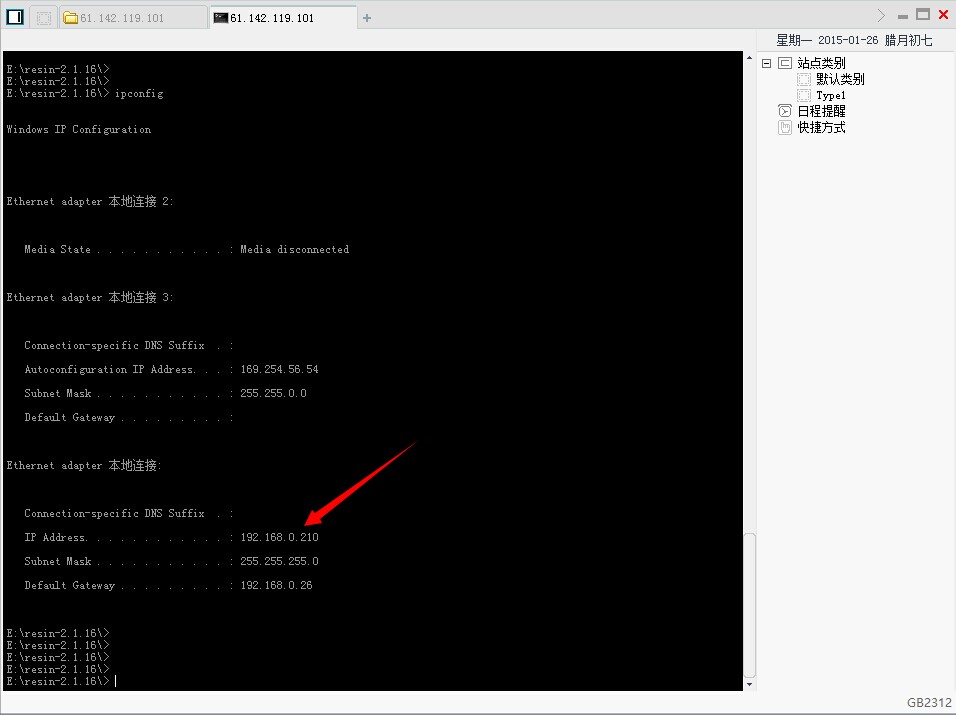

内网服务器还可以进行内网渗透···直接威胁企业内网···

漏洞证明:

修复方案:

对登录处输入的字符进行过滤,限制上传目录的权限。

版权声明:转载请注明来源 rains@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝