漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-020637

漏洞标题:杭州网漏洞合集,已shell

相关厂商:hangzhou.com.cn

漏洞作者: iiiiiiiii

提交时间:2013-03-25 16:45

修复时间:2013-05-09 16:45

公开时间:2013-05-09 16:45

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-25: 细节已通知厂商并且等待厂商处理中

2013-03-28: 厂商已经确认,细节仅向厂商公开

2013-04-07: 细节向核心白帽子及相关领域专家公开

2013-04-17: 细节向普通白帽子公开

2013-04-27: 细节向实习白帽子公开

2013-05-09: 细节向公众公开

简要描述:

杭州网漏洞合集

详细说明:

1.信息泄露 http://www.hangzhou.com.cn/webrecord/config.php

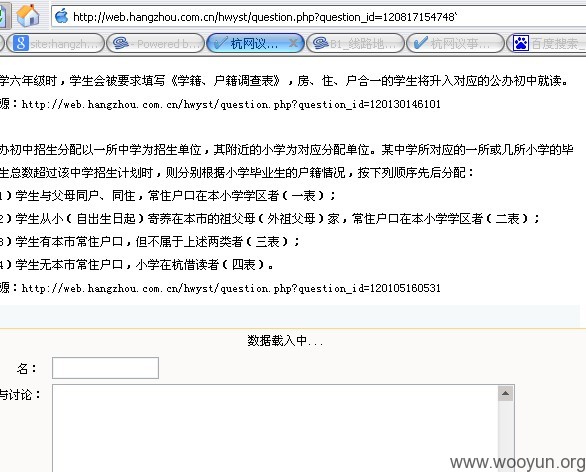

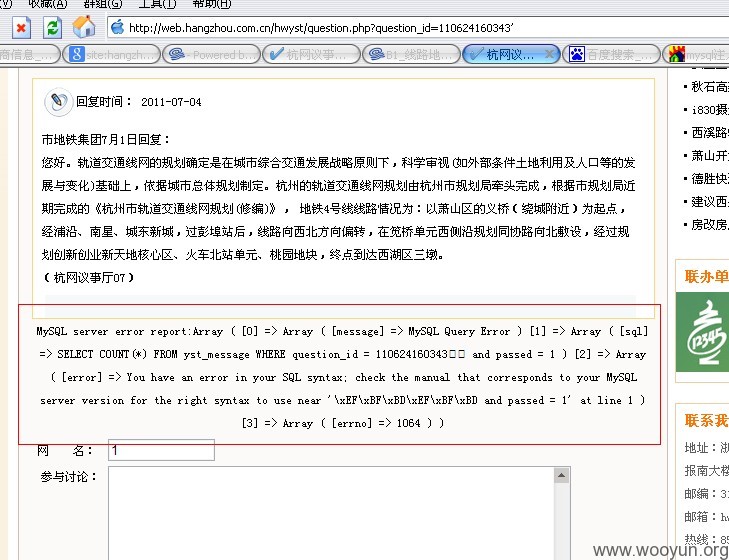

2.注射 http://web.hangzhou.com.cn/hwyst/question.php?question_id=120817154748' 回复即可报错

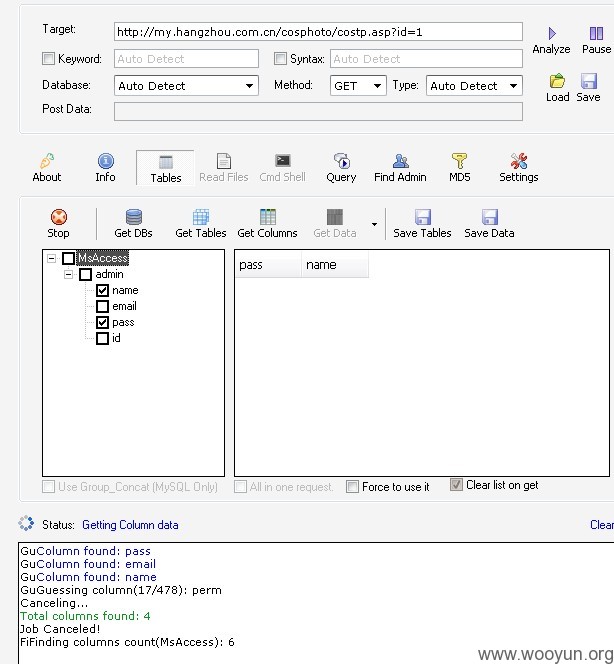

3.注射http://my.hangzhou.com.cn/cosphoto/index.asp?Page=5'

http://my.hangzhou.com.cn/cosphoto/costp.asp?id=1

http://my.hangzhou.com.cn/2007wallphoto/nei_costp.asp?id=7'

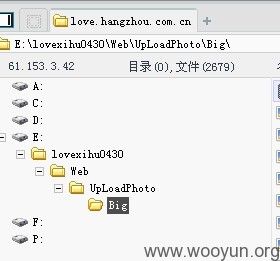

4.任意上传 形象照js控制

http://love.hangzhou.com.cn/UpLoadPhoto/Big/20133251532859.gif.aspx

5. LOVE站点各种xss

漏洞证明:

修复方案:

!

版权声明:转载请注明来源 iiiiiiiii@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2013-03-28 14:21

厂商回复:

非常感谢,有一个较重要漏洞之前已经修补,其他几个是以前历史遗留问题,不过我们疏忽掉了。感谢!

最新状态:

暂无