漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093879

漏洞标题:中国邮政爱心捐赠与被捐赠用户信息泄露

相关厂商:中国邮政集团公司信息技术局

漏洞作者: 木马人

提交时间:2015-01-25 16:10

修复时间:2015-03-11 16:12

公开时间:2015-03-11 16:12

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-25: 细节已通知厂商并且等待厂商处理中

2015-01-26: 厂商已经确认,细节仅向厂商公开

2015-02-05: 细节向核心白帽子及相关领域专家公开

2015-02-15: 细节向普通白帽子公开

2015-02-25: 细节向实习白帽子公开

2015-03-11: 细节向公众公开

简要描述:

中国邮政爱心捐赠与被捐赠用户信息泄露

详细说明:

中国邮政爱心捐赠用户信息泄露

中国邮政的“小包裹,大爱心”活动,给贫困地区的儿童送去中国邮政定制的爱心包裹。

存在某个接口,可以查看订单信息,同时,捐赠人和被捐赠人的信息泄露。

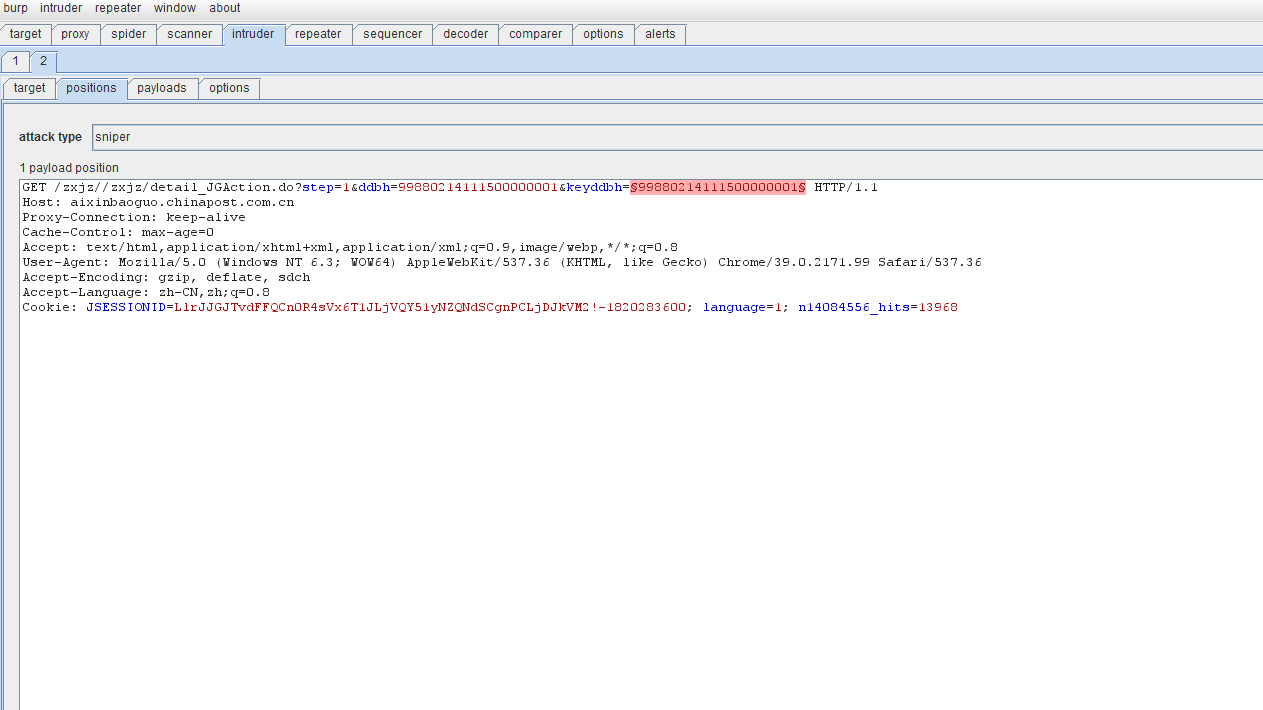

截图如下:

同时,根据url可以猜解;

http://aixinbaoguo.chinapost.com.cn/zxjz//zxjz/detail_JGAction.do?step=1&ddbh=99880214111500000001&keyddbh=99880214111500000003,

keyddbh=99880214111500000003中,99880为固定前缀编码,

214为年份编码,1115为月份、日期编码,3为当日的订单号编码。

知道规律后,对burpsite爆破的规则制定就简单的多。

漏洞证明:

中国邮政爱心捐赠用户信息泄露

中国邮政的“小包裹,大爱心”活动,给贫困地区的儿童送去中国邮政定制的爱心包裹。

存在某个接口,可以查看订单信息,同时,捐赠人和被捐赠人的信息泄露。

截图如下:

同时,根据url可以猜解;

http://aixinbaoguo.chinapost.com.cn/zxjz//zxjz/detail_JGAction.do?step=1&ddbh=99880214111500000001&keyddbh=99880214111500000003,

keyddbh=99880214111500000003中,99880为固定前缀编码,

214为年份编码,1115为月份、日期编码,3为当日的订单号编码。

知道规律后,对burpsite爆破的规则制定就简单的多。

修复方案:

订单遍历修复。

版权声明:转载请注明来源 木马人@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-01-26 08:23

厂商回复:

谢谢

最新状态:

暂无