漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093825

漏洞标题:乐视网首页某处xss可导致rootkit

相关厂商:乐视网

漏洞作者: 路人甲

提交时间:2015-01-25 10:06

修复时间:2015-03-11 10:08

公开时间:2015-03-11 10:08

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-25: 细节已通知厂商并且等待厂商处理中

2015-01-25: 厂商已经确认,细节仅向厂商公开

2015-02-04: 细节向核心白帽子及相关领域专家公开

2015-02-14: 细节向普通白帽子公开

2015-02-24: 细节向实习白帽子公开

2015-03-11: 细节向公众公开

简要描述:

Z

详细说明:

此种类型漏洞的危害和原理就不细说了,具体见:

http://drops.wooyun.org/papers/1426

WooYun: 新浪微博flash xss rookit (乌云峰会视频演示-0x04)

WooYun: 京东登录页面XSS Rookit可致用户密码被窃取 (乌云峰会视频演示-0x03)

存在缺陷的FLASH文件是http://player.letvcdn.com/p/201311/15/1029/newplayer/StorageLetvPlayer.swf

利用流程:

先访问以下网址:

http://appmaker.sinaapp.com/poc/com.letv.www/1.htm

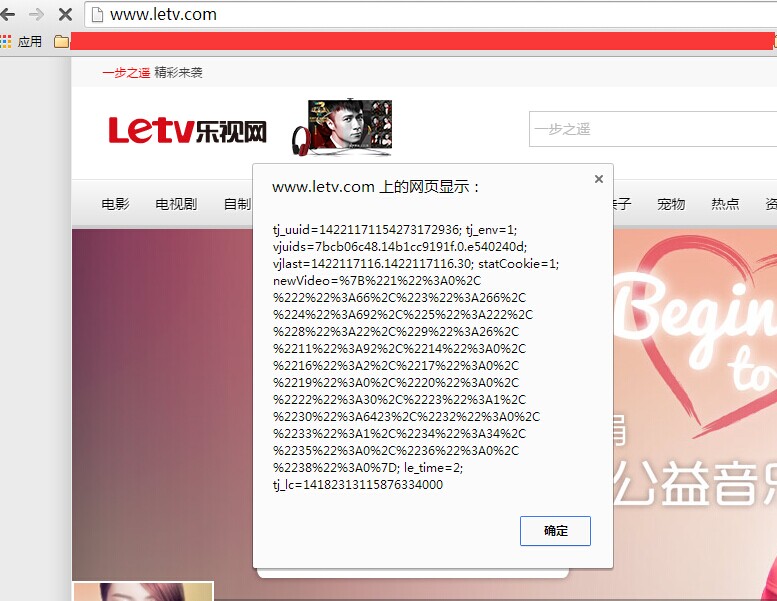

在此之后,用户只要打开http://www.letv.com/,就会执行XSS,(即使关闭浏览器再打开)

-----------------------------------

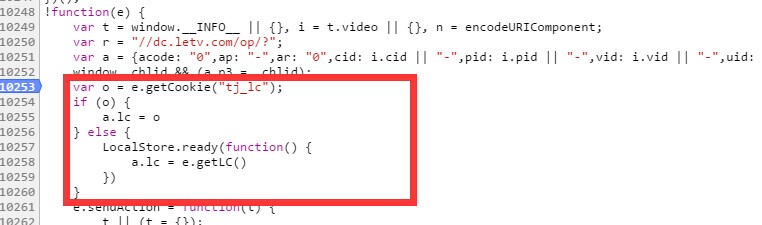

其中,首页中,FLASH调用getItem回调函数的流程,需要满足以下判断逻辑:

可以看到,只有cookies中的tj_lc的值为空时,才会触发该流程。

为了满足这一点,我们需要找到任意一个letv.com子域的XSS。

GOOGLE搜索找到一条,http://baidu.hz.letv.com/dev_proxy_iframe.html?v=1422118383089#callback=eval&data=alert(1)

可以利用该XSS来清空cookies中的tj_lc的值:

http://baidu.hz.letv.com/dev_proxy_iframe.html?v=1422118383089#callback=eval&data=document.cookie%3D'tj_lc%3D; path%3D/; domain%3Dletv.com';

漏洞证明:

见详细说明

修复方案:

修复见:http://drops.wooyun.org/papers/1426

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-01-25 11:07

厂商回复:

感谢对乐视安全的支持与关注!

最新状态:

暂无