漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093810

漏洞标题:中视金桥网站存在弱口令,后台可上传ASP木马

相关厂商:中视金桥

漏洞作者: ningwa

提交时间:2015-01-26 15:26

修复时间:2015-03-12 15:28

公开时间:2015-03-12 15:28

漏洞类型:服务弱口令

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-26: 细节已通知厂商并且等待厂商处理中

2015-01-27: 厂商已经确认,细节仅向厂商公开

2015-02-06: 细节向核心白帽子及相关领域专家公开

2015-02-16: 细节向普通白帽子公开

2015-02-26: 细节向实习白帽子公开

2015-03-12: 细节向公众公开

简要描述:

中视金桥网站后台管理弱口令导致后台可以上传asp马,获取服务器权限。

详细说明:

和中视金桥比较有缘,曾经记得在微软MS08-067漏洞的时候就检测过中视金桥的服务器,当时服务器是server2003,拿下服务器后友情提醒修补漏洞,并主动打上补丁,今天偶然检测下发现网站存在严重的弱口令漏洞通过后台上传插入代码,可以直接拿到服务器权限。

漏洞证明:

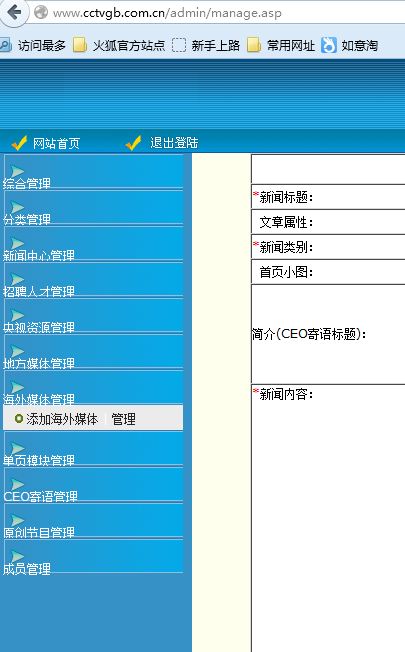

http://www.cctvgb.com.cn/admin 后台管理账号密码居然都是admin,真是醉了。

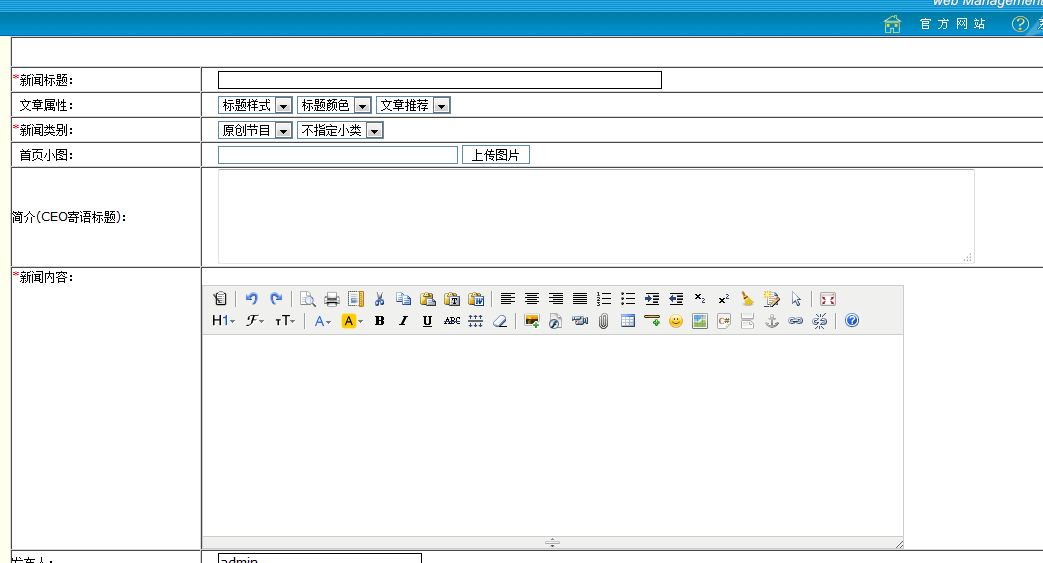

使用admin admin 登陆后,添加一条新闻。

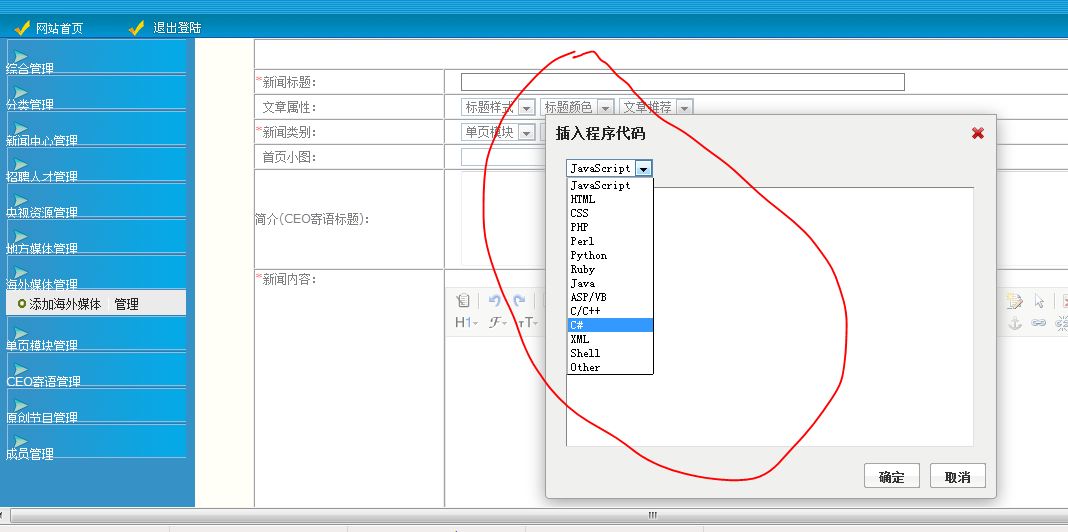

此处可以插入代码和图片,通过上传asp代码(处于安全考虑木有上传)基本上可以很容易拿到服务器权限。

修复方案:

修改后台默认管理密码。

版权声明:转载请注明来源 ningwa@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-01-27 09:14

厂商回复:

CNVD确认所述情况,已经由CNVD通过网站公开联系方式向网站管理单位通报。

最新状态:

暂无