漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0150521

漏洞标题:优集品安卓app越权登录任意账号获取用户信息

相关厂商:优集品

漏洞作者: 路人甲

提交时间:2015-10-31 23:48

修复时间:2015-11-05 23:50

公开时间:2015-11-05 23:50

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-31: 细节已通知厂商并且等待厂商处理中

2015-11-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

优集品安卓app越权登录任意账号获取用户信息之二

之前已有一个任意登录漏洞,再来一个

版本为更新后的最新版本

2.3.3

详细说明:

优集品安卓app越权登录任意账号获取用户信息之二

之前已有一个任意登录漏洞,再来一个

版本为更新后的最新版本

2.3.3

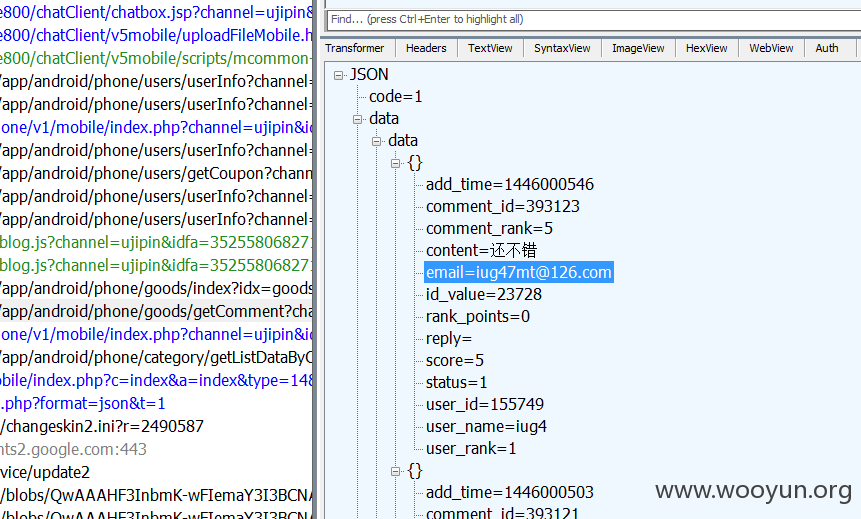

在商品口碑的用户评论处

抓包可以看到用户的uid

可以看到用户uid为155749

登录的时候,任意输入用户名和密码,

使用fiddler断点,修改包

"user_id":"155749"

ECS[user_id]=155749

登录,搞定

漏洞证明:

优集品安卓app越权登录任意账号获取用户信息之二

之前已有一个任意登录漏洞,再来一个

版本为更新后的最新版本

2.3.3

在商品口碑的用户评论处

抓包可以看到用户的uid

可以看到用户uid为155749

登录的时候,任意输入用户名和密码,

使用fiddler断点,修改包

"user_id":"155749"

ECS[user_id]=155749

登录,搞定

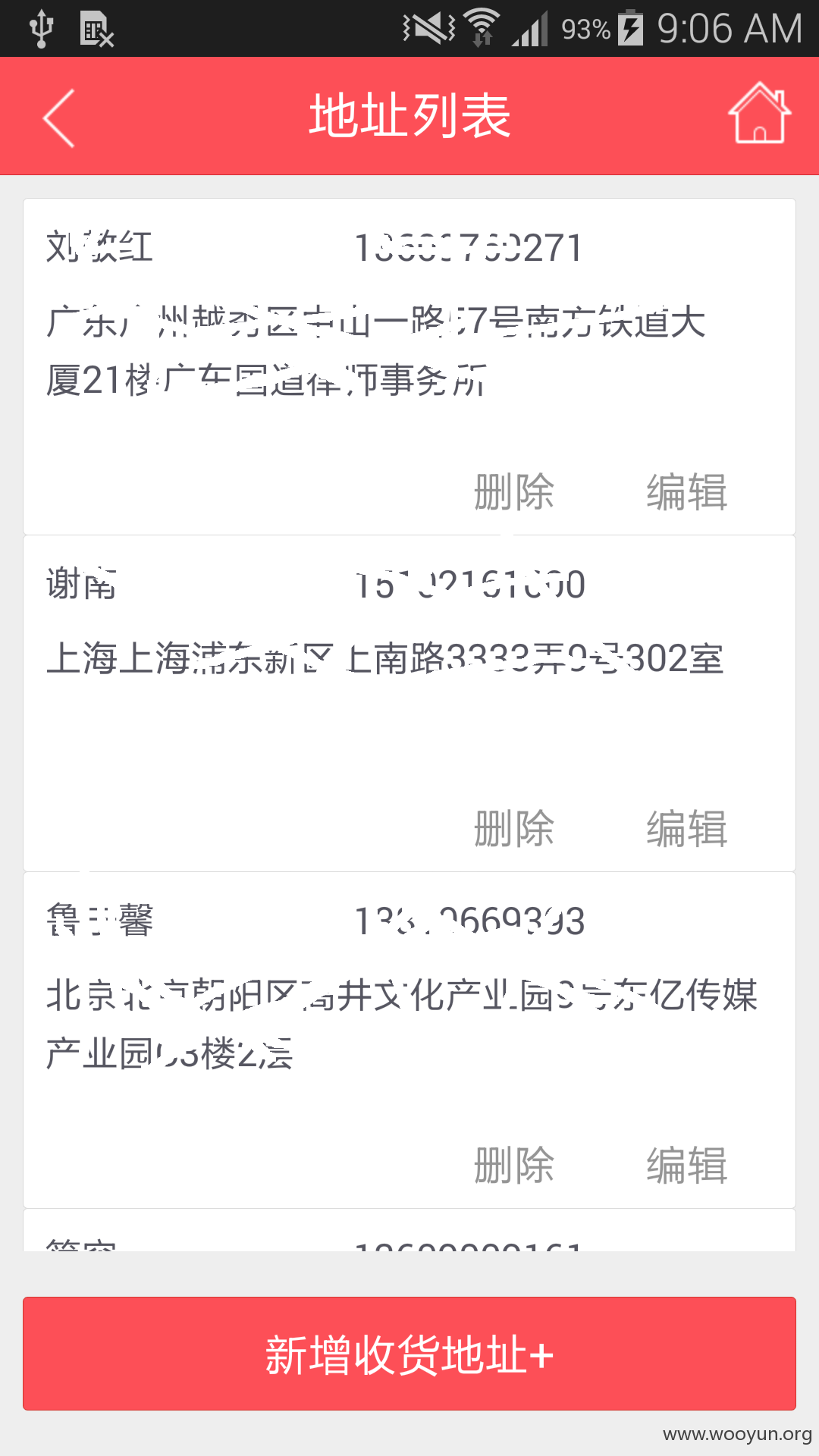

向前一个漏洞学习,登录uid=3的用户

收货地址

买的东西很多,真土豪

可以查看收货地址、优惠券,我的优币历史等信息。

修复方案:

权限控制

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-11-05 23:50

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无