漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093550

漏洞标题:帝友p2p新业务目录遍历

相关厂商:厦门帝网信息科技有限公司

漏洞作者: wooyuners

提交时间:2015-01-25 17:45

修复时间:2015-01-30 17:46

公开时间:2015-01-30 17:46

漏洞类型:任意文件遍历/下载

危害等级:低

自评Rank:1

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-25: 细节已通知厂商并且等待厂商处理中

2015-01-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

我本来在找葫芦娃动画片的,谁知道你们的广告弹出来了,没办法。

详细说明:

0x00 说明

帝友p2p(http://www.dyp2p.com)的新业务,帝友云(http://www.diyou.cn)

0x01 思路

一般新业务上线,都会有些许遗漏的地方。假如是加急上线,那么更容易粗心了,这也是人之常情。

所以看到帝友有新的业务上线,我赶紧来瞅瞅(我水平不高,只能找这些篓子)。

虽说官方搞了个什么口令,大门上了道锁,但是菊花难免不保的时候啊。

0x02 套路

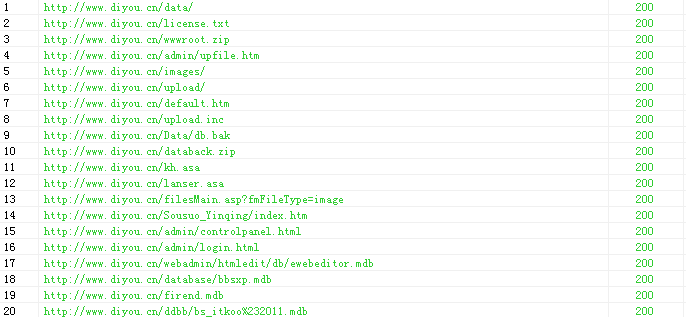

我一般都是按照套路出牌的>>一边上扫描器,一边人工找篓子。

这不,有了防火墙,忒凶。扫描器都范二了

后来想了想,试一下常见的那些吧

比如wwwroot.zip wwwroot.rar 1.zip之类的

还有/data /system /install 这些文件

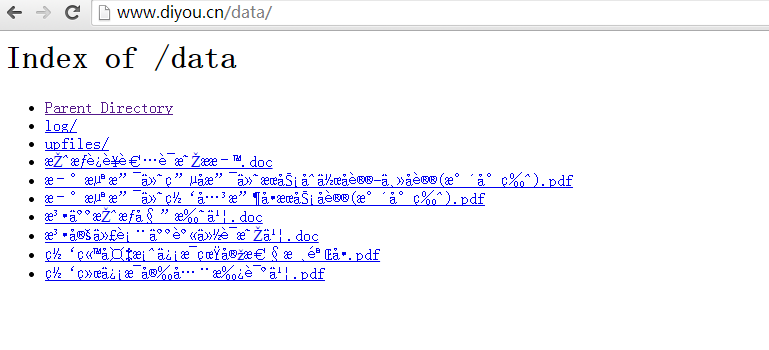

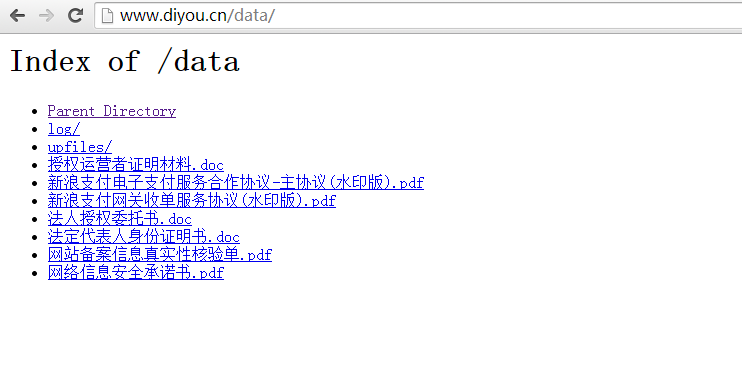

正好,/data就出事了

好像没什么重要的东西,我瞅了瞅

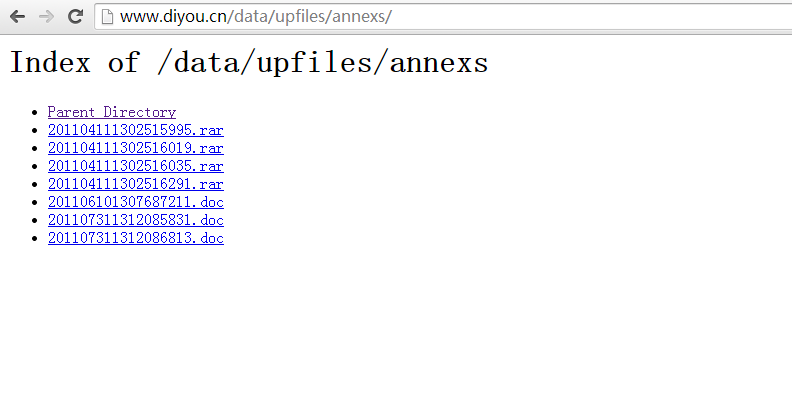

rar下载回来了,打开都是些图片、css之类的,而且都是2011年

看了一下,其他目录也没啥子发现的,哎哟

这个应该算是遍历目录了吧?

虽然其他目录我没去到,但是不排除没有,检查一下

漏洞证明:

修复方案:

我不懂

版权声明:转载请注明来源 wooyuners@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-01-30 17:46

厂商回复:

最新状态:

暂无